(تکالیف: اتصال 3 سوئیچ ip 172.10.10.1, 172.10.10.2, 172.10.10.3

- ایجاد دو کاربر محلی، با رمز عبور رمزگذاری شده

پشتیبانی پاس سطح وظیفه 5

admin plevel 15 pass: root

- تلنت را روی همه سوئیچ ها باز کنید

- یک کامپیوتر و telnet را به هر 3 سوئیچ متصل کنید

درگاه سریال(انگلیسی) درگاه سریال, پورت COM، انگلیسی پورت ارتباطی) نام عامیانه رابط استاندارد RS-232 است که بسیار مجهز بود کامپیوترهای شخصی. پورت "سریال" نامیده می شود زیرا اطلاعات از طریق آن یک بیت در یک زمان و به ترتیب ذره ذره (بر خلاف درگاه موازی). اگرچه برخی از رابط های کامپیوتری (مانند اترنت، فایر وایر، و USB) نیز از یک روش سریالی برای تبادل اطلاعات استفاده می کنند، نام " درگاه سریال» به پورت استاندارد RS-232 اختصاص داده شده است.

شماره 5 پورت COM ما است

مدیریت کنسول

خوب، سوئیچ را آوردی، پرینت گرفتی، برق دادی. کولرهای خش خش بیحالی دارد و با چراغهای LED پورتهایش به شما چشمک میزند. و بعد چه باید کرد؟

ما از یکی از قدیمی ترین و قدیمی ترین راه ها برای کنترل تقریباً هر روشی استفاده خواهیم کرد هوشمندانهدستگاه: کنسول برای این کار به کامپیوتر، خود دستگاه و کابل مناسب نیاز دارید.

در اینجا، هر فروشنده در چه چیزی خوب است. از چه نوع کانکتورهایی استفاده نمی کنند: RJ-45، DB-9 نر، DB-9 مادگی، DB-9 با پین اوت غیر استاندارد، DB-25.

سیسکو از یک کانکتور RJ-45 در سمت دستگاه و یک ماده DB-9 (برای اتصال به پورت COM) در سمت رایانه شخصی استفاده می کند. پورت کنسول به شکل زیر است:

و این یک کابل کنسول از فروشندگان مختلف است:

مشکل این است که رایانه های شخصی مدرن اغلب پورت COM ندارند. مبدل های پرکاربرد USB به COM به کمک می آیند:

پیدا کردن درایور آن بسیار دشوار است، هر کسی که به آن نیاز دارد می تواند دانلود کند

پس از نصب درایور، می توانید کابل کنسول را از یک طرف به سوئیچ و طرف دیگر را به USB-to-COM متصل کنید، سپس برنامه را اجرا کنید.

نوع اتصال SERIAL را انتخاب کنید

حال این سوال پیش می آید که پورت COM ما چیست؟ چه سرعتی را تنظیم کنیم؟

- پس از نصب درایور در USB-to-COM، به طور خودکار در مدیر ما ظاهر می شود دستگاه های ویندوزی، در آنجا متوجه خواهیم شد که کدام پورت Com:

روی Start کلیک کنید - روی Computer - Properties راست کلیک کنید

روی Device Manager کلیک کنید

یافتن پورت های COM یا LPT

روی آن کلیک کنید

و می بینیم که پورت COM = COM6 داریم و بر این اساس در PuTTy در قسمت خط سریال باید COM6 داشته باشیم.

- در مورد انتخاب سرعت می توانم یک نکته را بگویم، هر فروشنده ای سرعت خودش را دارد اما در اکثر موارد 9600 است. بیت در ثانیه

- در مورد انتخاب سرعت می توانم یک نکته را بگویم، هر فروشنده ای سرعت خودش را دارد اما در اکثر موارد 9600 است. بیت در ثانیه

مدیریت از طریق کنسول در برخی از فروشندگان فوراً در دسترس است، و در برخی از آنها نیاز به مجوز دارد، در بیشتر موارد مدیریت مدیر است. شما می توانید اطلاعات بیشتری در مورد پیکربندی در راهنماها بخوانید (مثلاً من مقدار کمی در صفحه سوئیچ ها دارم (دستی))

مثلا سیسکو رفتیم سراغ دستگاه

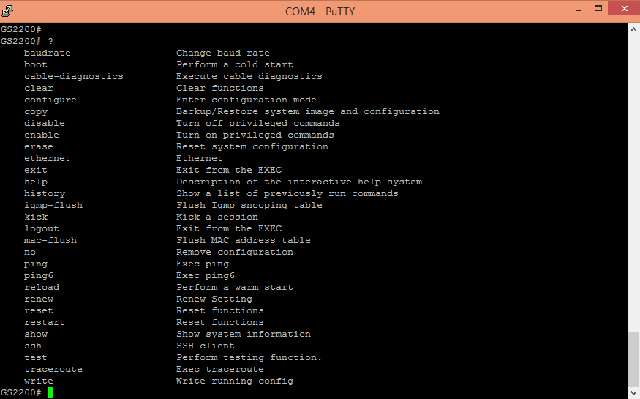

سوئیچ>

این یک اعلان استاندارد برای هر خط سیسکو است که حالت کاربر را مشخص می کند، که در آن می توانید برخی از آمارها را مشاهده کنید و ساده ترین عملیات مانند پینگ را انجام دهید. با وارد کردن علامت سوال، لیستی از دستورات موجود نمایش داده می شود:

به طور کلی، این یک حالت برای یک اپراتور شبکه است که فقط در حال یادگیری است، به طوری که او در آنجا به چیزی آسیب نمی رساند، خراب نمی کند و زیاد یاد نمی گیرد.

فرصت های بسیار بیشتری توسط حالت با نام صحبت ارائه شده است ممتاز. با وارد کردن دستور می توانید به آن دسترسی پیدا کنید > فعال کردن. حالا اعلان به شکل زیر است:

تعویض#

در اینجا لیست عملیات بسیار گسترده تر است، به عنوان مثال، می توانید یکی از پرکاربردترین دستورات را اجرا کنید که تنظیمات فعلی دستگاه را با نام "config" #show running-config نشان می دهد. در حالت ممتاز، می توانید تمام اطلاعات دستگاه را مشاهده کنید.

قبل از ادامه پیکربندی، به چند مورد مفید هنگام کار با سیسکو CLI اشاره می کنیم که می تواند زندگی را تا حد زیادی ساده کند:

تمام دستورات موجود در کنسول را می توان کوتاه کرد. نکته اصلی این است که مخفف به وضوح فرمان را نشان می دهد. برای مثال، show running-config به sh run کوتاه شده است. چرا نباید s r؟ از آنجا که s (در حالت کاربر) می تواند هم به معنای دستور show و هم دستور ssh باشد و با یک پیغام خطا % دستور مبهم دریافت می کنیم: "s r" (فرمان مبهم).

از کلید Tab و علامت سوال استفاده کنید. با فشردن Tab، دستور مخفف شده به دستور کامل اضافه می شود و علامت سوال زیر دستور، لیستی از احتمالات بیشتر و کمی کمک در مورد آنها را نمایش می دهد (خودتان آن را در PT امتحان کنید).

از کلیدهای میانبر در کنسول استفاده کنید:

Ctrl+A - مکان نما را به ابتدای خط منتقل کنید

Ctrl+E - مکان نما را به انتهای خط منتقل کنید

مکان نما به بالا، پایین - در تاریخچه فرمان حرکت کنید

Ctrl+W - کلمه قبلی را پاک کنید

Ctrl+U - تمام خط را پاک کنید

Ctrl+C - از حالت پیکربندی خارج شوید

Ctrl+Z - دستور فعلی را اعمال کنید و از حالت پیکربندی خارج شوید

Ctrl+Shift+6 - توقف فرآیندهای طولانی (به اصطلاح دنباله فرار)

از فیلتر خروجی فرمان استفاده کنید. این اتفاق می افتد که دستور اطلاعات زیادی را نشان می دهد که مثلاً برای یافتن یک کلمه خاص باید مدت طولانی در آنها حفاری کنید.

کار را به کمک فیلترینگ تسهیل می کنیم: بعد از دستوری که | می گذاریم نوع فیلتر و در واقع کلمه مورد نظر (یا قسمتی از آن) را می نویسیم. انواع فیلترینگ (معروف به اصلاح کننده های خروجی):

شروع - نمایش تمام خطوط، با شروع کلمه که در آن کلمه پیدا شده است،

بخش - خروجی بخش های فایل پیکربندی که کلمه در آن وجود دارد،

شامل - خطوط خروجی که در آن کلمه رخ می دهد،

exclude - خطوط خروجی که در آن کلمه وجود ندارد.

اما بازگشت به حالت ها. سومین حالت اصلی، همراه با حالت های کاربری و ممتاز، حالت پیکربندی جهانی است. همانطور که از نام آن مشخص است، به ما اجازه می دهد تا تغییراتی در تنظیمات دستگاه ایجاد کنیم. با دستور #configure terminal از حالت ممتاز فعال می شود و اعلان زیر را نمایش می دهد:

سوئیچ (پیکربندی) #

در حالت پیکربندی جهانی، گاهی اوقات دستورات کاملا ضروری سایر حالت ها اجرا نمی شود (همان نمایش run-config، ping و غیره). اما یک چیز مفید مانند وجود دارد انجام دادن. به لطف آن، میتوانیم بدون خروج از حالت پیکربندی، همین دستورات را با افزودن do در جلوی آنها اجرا کنیم. کم و بیش مثل این:

Switch(config)#do show running-config

دستورات اساسی

1) Switch>enable - وارد حالت ممتاز شوید

2) Switch#sh running-config - پیکربندی سخت افزار فعلی را مشاهده کنید

3) ترمینال Switch#configure - حالت پیکربندی جهانی

4) Switch(config)#enable password "password"- رمز عبور را روی حالت ممتاز قرار دهید

5) Switch(config)#service password-encryption- رمز عبور را برای حالت ممتاز رمزگذاری کنید

6) Switch(config)#enable Secret "password"- رمز عبور را برای حالت ممتاز با استفاده از پارامتر مخفی رمزگذاری کنید، فراموش نکنید که در فعال کردن بر همه رمزهای عبور اولویت دارد

7) Switch(config)#username "name" privilege "1-15" password "password"- ایجاد کاربر محلی

8) Switch(config)#line - حالت پیکربندی خط ترمینال

9) Switch(config)#line console 0 - راه اندازی دسترسی از طریق کنسول

#ورود - رمز عبور را فعال کنید

10) Switch(config)#line vty 0 4 - پیکربندی دسترسی از طریق ترمینال مجازی

#ورود - رمز عبور را فعال کنید

سوئیچ (config-line) #login local- از دسترسی کاربر محلی استفاده کنید

#transport - پروتکل حمل و نقل را انتخاب کنید

سوئیچ (config-line) #transport input telnet- دسترسی باز از طریق شبکه راه دور

Switch(config-line)#transport input ssh- دسترسی باز از طریق ssh

11) Switch(config)#interface vlan N- به یک vlan خاص بروید

Switch(config-if)# ip address "172.18.197.2 255.255.255.0"- ip را به سوییچ در vlan N خاص وصل کنید

Switch(config-if)#no shutdown - vlan را فعال کنید

Switch(config-if)# shutdown - vlan را خاموش کنید

12) Switch(config)#ip default-gateway "172.18.197.1"- گیتوی پیشفرض را مشخص کنید (وقتی از روتر یا دستگاه L3 استفاده میکنیم، دستور به کار میآید)

سیر تکاملی فناوری های شبکهدر سال های اخیر منجر به یک روند ثابت جدید در توسعه سیستم های نظارت تصویری شده است. از سیستم تلویزیون مدار بسته (CCTV)، نظارت تصویری به طور فزاینده ای به سمت یکی از سیستم های IT مالک تغییر می کند. با همان اصول انتقال، پردازش و ذخیره اطلاعات و اغلب با همان رسانه محلی انتقال داده شبکه ی کامپیوتری(LAN) مشتری.

این روند دارای جنبه های مثبت بسیاری برای صنعت امنیت است - یکسان سازی و در نتیجه تجهیزات ارزان تر با افزایش کارایی و مشخصات فنی; درجه یکپارچگی بالا و پیش از این دست نیافتنی بین سیستم های مختلف امنیتی فنی و سیستم های فناوری اطلاعات مشتری؛ فرصت های بزرگ برای افزونگی تجهیزات مرکزی، سیستم های ذخیره سازی داده ها و سیستم های انتقال داده. اتوماسیون کار اپراتور سیستم نظارت تصویری و معرفی انبوه ماژول های تحلیلی ویدئویی و بینایی ماشین.

اما مشکلات مرتبط با این را فراموش نکنید - نیاز به اطمینان از اولویت در انتقال داده ها از سیستم های امنیتی هنگام جداسازی رسانه انتقال، نیاز به اطمینان از امنیت اطلاعات، و همچنین در نظر گرفتن بار هنگام برنامه ریزی شبکه های محلی.

در این مقاله، رویکردهای اصلی انتخاب سوئیچ های شبکه برای سیستم های نظارت تصویری را با استفاده از تجهیزات CJSC NVP Bolid به عنوان مثال مورد بحث قرار خواهیم داد.

سوئیچ ها قلب یک سیستم نظارت تصویری IP هستند

در سیستم های نظارت تصویری IP، سوئیچ های شبکه را می توان با قلب مقایسه کرد، جایی که داده های تولید شده توسط دوربین های IP مانند خون عمل می کنند. برای اینکه سیستم "بیمار نشود" و داده های سیستم نظارت تصویری تضمین شده به مصرف کنندگان - به مرکز مانیتورینگ و مرکز ذخیره سازی داده ها - تحویل داده شود - لازم است LAN شی را به درستی برنامه ریزی کنید و به درستی پیکربندی و پیکربندی کنید. سوئیچ های شبکه را پیکربندی کنید

اصول انتخاب تجهیزات

اولین و شاید مهمترین مرحله انتخاب تجهیزات برای یک کار خاص مشتری است. به عنوان یک قاعده، لازم است حداقل راه حل کافی را با در نظر گرفتن برنامه های مشتری برای گسترش بیشتر سیستم انتخاب کنید.

بیایید سعی کنیم اصول اولیه انتخاب سوئیچ های شبکه برای نظارت تصویری را درک کنیم.

مدیریت شده یا مدیریت نشده؟

برای پاسخ مناسب به این سوال، باید کمی خود را در نحوه عملکرد فرآیند انتقال داده در شبکه های ارتباطی غرق کنید. ساده ترین راه برای انجام این کار استفاده از مدل مرجع پایه اتصال سیستم های باز استاندارد (OSI) است.

در مدل OSI 7 لایه وجود دارد. اما در عمل فقط به دو مورد از آنها علاقه مندیم: کانال دوم (لینک داده لایه 2 یا L2) و شبکه سوم (شبکه لایه 3 یا L3).

سوئیچ شبکه یا در لایه 2 یا در لایه های 2 و 3 طبق مدل OSI کار می کند. بیایید بفهمیم این به چه معناست. لایه پیوند برای تبادل داده بین گره های واقع در همان بخش طراحی شده است. شبکه محلی. لایه شبکه شامل تعامل بین بخش های مختلف شبکه محلی است. با این حال، برای سیستم های نظارت تصویری، که معمولا به صورت فیزیکی از شبکه های محلی سازمانی جدا می شوند، لایه سوم مدل OSI به ندرت استفاده می شود. بنابراین، با وجود اینکه سوئیچ های مدیریت شده می توانند هر دو لایه 2 و لایه 3 مدل OSI (L3) و تنها 2 (L2) را پشتیبانی کنند، سوئیچ های L2 برای سیستم های نظارت تصویری استفاده می شوند.

اکنون می توانید تعیین کنید که سوئیچ های مدیریت شده چه تفاوتی با سوئیچ های مدیریت نشده دارند. سوئیچ مدیریت نشده دستگاهی است که به طور مستقل بسته های داده را از یک پورت به بقیه منتقل می کند. اما نه برای همه دستگاههای پشت سر هم، بلکه فقط به طور مستقیم به گیرنده، زیرا سوئیچ جدولی از آدرسهای MAC دارد. به لطف این جدول، سوئیچ "به یاد می آورد" کدام پورت کدام دستگاه است. یک سوئیچ مدیریت نشده با پورت های نوری می تواند جایگزینی برای مبدل رسانه ای با تعداد محدودی از پورت ها باشد، به عنوان مثال، زمانی که لازم است اپتیک ها را تبدیل کرده و بسته های داده را به طور همزمان به چندین پورت / دستگاه ارسال کنید. لازم به ذکر است که این نوع سوئیچ ها رابط وب ندارند و به همین دلیل به آن ها بدون مدیریت می گویند.

بارزترین مثال استفاده از سوئیچ های مدیریت نشده، ترکیب ضبط کننده های ویدئویی، سرورها، دوربین های ویدئویی، ایستگاه های کاری اپراتور در یک شبکه است.

سوئیچ مدیریت شده دستگاه پیچیده تری است که می تواند به عنوان یک دستگاه مدیریت نشده کار کند، اما در عین حال دارای مجموعه ای گسترده از عملکردها است و به دلیل وجود یک ریزپردازنده، از پروتکل های مدیریت شبکه پشتیبانی می کند (در واقع، یک سوئیچ مدیریت شده یک سوئیچ بسیار بالا است. کامپیوتر تخصصی). دسترسی به تنظیمات از این نوعدستگاه ها معمولاً از طریق رابط وب انجام می شوند. یکی از مزایای اصلی سوئیچ مدیریت شده، توانایی جداسازی یک شبکه محلی با استفاده از شبکه محلی مجازی (VLAN) است. اگر به دلایلی جداسازی فیزیکی شبکه نظارت تصویری محلی از شبکه محلی عمومی شرکت غیرممکن باشد، این امر ضروری است.

سوئیچ های مدیریت شده به شما امکان می دهند ترافیک خاصی را از طریق مکانیسم تخصیص سطوح کیفیت - QoS (کیفیت خدمات) اولویت بندی کنید.

تفاوت دیگر با سوئیچ مدیریت شده، پروتکل های افزونگی است که به شما امکان می دهد توپولوژی های پیچیده ای مانند حلقه های فیزیکی ایجاد کنید. در این مورد، اتصال منطقی همچنان اتوبوس باقی می ماند.

بنابراین، تمام سوئیچ ها را می توان به 3 دسته تقسیم کرد:

ضریب فرم - Rack mount (rack-mount) یا DIN Rail mount (صنعتی)؟

انتخاب فاکتور فرم بستگی به محل نصب سوئیچ دارد. به عنوان یک قاعده، در داخل ساختمان، سوئیچ ها در اتاق های سرور / متقاطع نصب می شوند. برای این کار از قفسه های سرور مخصوص یا کابینت های 19 اینچی دیواری استفاده می شود. در این مورد، لازم است از یک فرم فاکتور مناسب برای قفسه ها - Rack mount استفاده کنید.

اگر می خواهید سوئیچ را در خارج از ساختمان در کابینت گرمایش نصب کنید - به اندازه جمع و جور، طراحی صنعتی و نصب ریل دین نیاز دارید. بنابراین تنها انتخاب صحیح- پایه های ریلی DIN.

"جفت پیچ خورده" یا "اپتیک"؟

این بستگی به فاصله بین دوربین، سوئیچ و سرور دارد. فاصله از نقطه پایانی "جفت پیچ خورده" (کابل UTP / FTP دسته 5 یا بالاتر) در صلیب مخابراتی افقی (در کنار سرور / ثبت کننده) تا نقطه پایان در پریز مخابرات (در کنار دوربین نظارت تصویری) نباید بیش از 90 متر باشد (بند 5.2 .1 GOST R 53246-2008 سیستم های کابلی ساخت یافته).

این بدان معنا نیست که دوربین قادر به انتقال ویدئو در فواصل طولانی نیست. فناوری انتقال سریع اترنت 100BASE-TX عملکرد تا سرعت 100 مگابیت بر ثانیه را فرض می کند. بدیهی است که میزان بیت از دوربین ها کمتر است و بنابراین می توان طول قطعه را افزایش داد. اما عوامل زیادی روی یک شی خاص تأثیر می گذارد. استانداردها - آنها در درجه اول برای برنامه ریزی شبکه، برای یکپارچگی هستند. اگر شبکه را برای انطباق با الزامات استانداردهای SCS (که ممکن است مشتری نیاز داشته باشد) تأیید می کنید، باید از محدودیت های مقرر در GOST R 53246-2008، GOST R 53245-2008 و ISO / IEC بین المللی پیروی کنید.

بنابراین، به عنوان یک قاعده، جفت پیچ خورده مسی در فواصل تا 90 متر از دوربین تا سوئیچ، کابل فیبر نوری - زمانی که بیش از 90 متر است، استفاده می شود.

| مدل | تعداد پورت ها 10/100 Base-T با PoE ("مس") | تعداد پورت های Up-link 10/100/1000 Base-T ("مس") | تعداد پورت های Up-link 100/1000 Base-X ("اپتیکال") | انواع ماژول های SFP برای پورت های "اپتیکال". |

|---|---|---|---|---|

| SW-104 | 4 | 1 | 1 | 155 مگابیت در ثانیه 850 نانومتر، 2 کیلومتر، LC، فیبر چند حالته 1.25 گیگابیت بر ثانیه 850 نانومتر، 500 متر، LC، فیبر چند حالته 155 مگابیت در ثانیه 1310 / 1550 نانومتر، 20 کیلومتر، LC، فیبر تک حالته 155 مگابیت در ثانیه 1550 / 1310 نانومتر، 20 کیلومتر، LC، فیبر تک حالته |

| SW-108 | 8 | 1 | 1 | |

| SW-204 | 3 | 1 | 2 | 1.25 گیگابیت بر ثانیه 850 نانومتر، 500 متر، LC، فیبر چند حالته 1.25 گیگابیت بر ثانیه 1310 / 1550 نانومتر، 20 کیلومتر، LC، فیبر تک حالته 1.25 گیگابیت بر ثانیه 1550 / 1310 نانومتر، 20 کیلومتر، LC، فیبر تک حالته |

| SW-216 | 16 | 2 | 0 | - |

| SW-224 | 24 | 2 | 0 | - |

توپولوژی شبکه - "ستاره" یا "حلقه"؟

تقریباً همیشه، توپولوژی ساخت یک شبکه محلی (LAN) برای سیستم های نظارت تصویری بر اساس توپولوژی ستاره ساخته می شود. برای سیستم های بزرگ، یک تقسیم بندی وجود دارد: به سوئیچ های سطح دسترسی، که دوربین های مدار بسته به آن متصل هستند، و به یک سوئیچ سطح هسته شبکه، که سوئیچ های سطح دسترسی، سرورهای ویدئویی، ایستگاه های کاری پست نگهبانی به آن متصل می شوند. برای شبکه های محلی کوچک، یک سوئیچ می تواند لایه دسترسی و لایه هسته را ترکیب کند.

با این حال، مواقعی وجود دارد که توپولوژی استاندارد ایده آل نیست. این در درجه اول در مورد سیستم های تلویزیون امنیتی محیطی صدق می کند، جایی که مزایای توپولوژی حلقه آشکار است: بار یکنواخت تر در کانال های ارتباطی، بازیابی خودکارشبکه ها پس از یک وقفه

سوئیچ BOLID SW-204 با دو پورت نوری 100/1000 Base-X گیگابیتی از پروتکل استاندارد RSTP (پروتکل درخت پوشا سریع) و توپولوژی حلقه با قابلیت افزونگی ارتباطی شبکه حلقه سریع برای ساخت شبکه های محلی سیستم های نظارت تصویری محیطی پشتیبانی می کند. شکل 1 را ببینید).

شکل 1. مقایسه توپولوژی های حلقه برای سیستم های نظارت تصویری محیطی ساختمان.

تفاوت اصلی RSTP و Fast Ring Network در سرعت بازیابی شبکه پس از شکست حلقه است. شبکه حلقه سریع یک زمان بازیابی تضمین شده (به اصطلاح "زمان همگرایی") کمتر از 50 میلی ثانیه برای یک حلقه 30 سوئیچ دارد. RSTP کندتر است (زمان بازیابی از چند ثانیه تا 1-2 دقیقه) و مستقیماً به تعداد سوئیچ ها در حلقه بستگی دارد.

بر این لحظهبرای ایجاد توپولوژی حلقه با پشتیبانی از شبکه حلقه سریع، باید از سوئیچ های L2 + شخص ثالث استفاده کنید که از پروتکل شبکه حلقه سریع (توپولوژی حلقه) پشتیبانی می کنند، اما با به روز رسانی بعدی خط نظارت تصویری Bolid، مصلحت گسترش می یابد. محدوده مدلسوئیچ ها در نظر گرفته خواهد شد.

* شبکه مشتری باید حداقل یک سوئیچ L3 برای تخصیص ترافیک نظارت تصویری به یک زیرشبکه منطقی جداگانه (VLAN) داشته باشد.** برای توپولوژی حلقه با پشتیبانی شبکه حلقه سریع در سوئیچ های Bolid، یک سوئیچ L2 + مورد نیاز است، بقیه L2 هستند.

افزونگی برق

هنگام انتخاب سوئیچ، باید پارامترهای منبع تغذیه شبکه را در نظر بگیرید. به طور معمول، سوئیچ های رک 19 اینچی توسط برق تغذیه می شوند ولتاژ AC 220 Vac. سوئیچ های صنعتی می توانند دارای رتبه بندی ولتاژ منبع تغذیه متفاوت و نه همیشه استاندارد باشند.

برای پشتیبان گیری برق، به عنوان یک قاعده، از منابع تغذیه بدون وقفه (UPS) یا منابع تغذیه اضافی با باتری استفاده می شود. مهم است که از قبل برنامه ریزی کنید که دقیقاً چگونه از منبع تغذیه سوئیچ پشتیبان تهیه کنید ، نه تنها مصرف خود، بلکه همچنین مصرف بار - دوربین های نظارت تصویری متصل به پورت های سوئیچ با پشتیبانی PoE.

PoE (Power over Ethernet) - ما بودجه برق را محاسبه می کنیم

قدرت از طریق اترنت (PoE) - فناوری است که به شما امکان می دهد به یک دستگاه از راه دور انتقال دهید انرژی الکتریکیهمراه با داده ها از طریق اترنت جفت پیچ خورده استاندارد.

هنگام انتخاب سوئیچ، باید دو پارامتر را در مورد استفاده از فناوری PoE در نظر بگیرید:

- حداکثر توان اختصاص داده شده توسط سوئیچ به ازای هر 1 پورت

- توان کل سوئیچ PoE

حداکثر توان اختصاص داده شده توسط سوئیچ به 1 پورت نباید کمتر از مصرف برق هیچ یک از دوربین های متصل به سوئیچ باشد. مجموع مصرف برق همه دوربین ها نباید از کل توان اختصاص داده شده توسط سوئیچ به همه پورت های PoE بیشتر شود. سوئیچ های Bolid از IEEE 802.3af-2003 و IEEE 802.3at-2009 پشتیبانی می کنند. جدول داده های سوئیچ های "Bold" را نشان می دهد:

کلاس های مصرف دوربین های IP PoE Bolid

کلاس های مصرف برق دستگاه های برقی در جدول نشان داده شده است:

| مدل | مصرف برق، نه بیشتر از W | استاندارد PoE | کلاس PoE |

|---|---|---|---|

| VCI-113 | 4,5 | IEEE 802.3af-2003 | 2 |

| VCI-122 | 5,1 | IEEE 802.3af-2003 | 2 |

| VCI-123 | 5,1 | IEEE 802.3af-2003 | 2 |

| VCI-120 | 9,09 | IEEE 802.3af-2003 | 3 |

| VCI-121-01 | 13 | IEEE 802.3af-2003 | 3 |

| VCI-130 | 5,5 | IEEE 802.3af-2003 | 2 |

| VCI-143 | 6 | IEEE 802.3af-2003 | 2 |

| VCI-140-01 | 11,5 | IEEE 802.3af-2003 | 3 |

| VCI-184 | 7 | IEEE 802.3af-2003 | 2 |

| VCI-180-01 | 12,95 | IEEE 802.3af-2003 | 3 |

| VCI-212 | 4,5 | IEEE 802.3af-2003 | 2 |

| VCI-222 | 2,6 | IEEE 802.3af-2003 | 1 |

| VCI-722 | 5 | IEEE 802.3af-2003 | 2 |

| VCI-220 | 9,75 | IEEE 802.3af-2003 | 3 |

| VCI-220-01 | 10 | IEEE 802.3af-2003 | 3 |

| VCI-230 | 5,5 | IEEE 802.3af-2003 | 2 |

| VCI-830-01 | 7,5 | IEEE 802.3af-2003 | 3 |

| VCI-242 | 4 | IEEE 802.3af-2003 | 2 |

| VCI-742 | 5 | IEEE 802.3af-2003 | 2 |

| VCI-240-01 | 11,5 | IEEE 802.3af-2003 | 3 |

| VCI-884 | 4,97 | IEEE 802.3af-2003 | 2 |

| VCI-280-01 | 15 | IEEE 802.3at-2009 | 4 |

| VCI-252-05 | 6 | IEEE 802.3af-2003 | 2 |

| VCI-320 | 10 | IEEE 802.3af-2003 | 3 |

| VCI-412 | 4,5 | IEEE 802.3af-2003 | 2 |

| VCI-432 | 4,85 | IEEE 802.3af-2003 | 2 |

| VCI-627-00 | 10 | IEEE 802.3af-2003 | 3 |

| VCI-627 | 13 | IEEE 802.3at-2009 | 4 |

| VCI-628-00 | 12 | IEEE 802.3af-2003 | 3 |

| VCI-528-00 | 20 | IEEE 802.3at-2009 | 4 |

| VCI-528 | 26 | IEEE 802.3at-2009 | 5 |

| VCI-529 | 43 | IEEE 802.3at-2009 | 5 |

| VCI-529-06 | 38 | IEEE 802.3at-2009 | 5 |

| TCI-111 | 7 | IEEE 802.3af-2003 | 3 |

یک قابلیت جالب برای نظارت تصویری مدیریت PoE است. به عنوان مثال، این امکان را به شما می دهد که منبع ولتاژ دوربین را کنترل کنید، که برای مثال برای راه اندازی مجدد از راه دور یک دوربین یخ زده مهم است. علاوه بر این، ویژگی های زیر پشتیبانی می شوند:

- تابع اولویت قدرت برای هر پورت می تواند 3 درجه باشد: کم، متوسط، زیاد. در صورت بارگذاری بیش از حد سیستم، پورت های با اولویت پایین غیرفعال خواهند شد

- عملکرد تنظیم آستانه اضافه بار - در صورت تجاوز از حداکثر توان مجاز، سیستم برق را از پورت با کمترین اولویت قطع می کند.

- کنترل دستی برای فعال یا غیرفعال کردن عملکرد PoE در یک پورت

شرایط عملیاتی - محدوده دما، حفاظت از نوسانات

هنگام انتخاب سوئیچ، باید شرایط عملکرد آینده آن را در نظر بگیرید. اگر عملیات در خارج از منزل انجام می شود، حتی برای کابینت های گرمایش مطلوب است که اتاق هایی با دامنه دمایی گسترده تا -30 درجه سانتیگراد انتخاب کنید. علاوه بر این، هنگام برنامه ریزی یک شبکه کامپیوتری محلی، باید احتمال اضافه ولتاژ در خطوط ارتباطی و برق را در نظر گرفت. برای کلیدهای Bolid، اضافه ولتاژهای محدود کننده نویز ضربه ای در جدول 4 ارائه شده است:

یافته ها

انتخاب سوئیچ ها برای سازماندهی یک شبکه محلی (LAN) یک سیستم نظارت تصویری امنیتی یک کار با تعداد زیادی متغیر است، اما کاملاً ساده و رسمی است. داده های ارائه شده در مقاله به شما کمک می کند تا مدل سوئیچ Bolid مناسب را برای هر کاری انتخاب کنید - از سیستم نظارت تصویری ساختمان اداری گرفته تا یک سیستم محیطی بزرگ با سوئیچ های صنعتی در کابینت های گرمایش در فضای باز که از طریق خطوط ارتباطی فیبر نوری با کانال های اضافی در توپولوژی حلقه LAN

این مقاله ویژگی های راه اندازی فناوری VLAN را با استفاده از مثال تجهیزات خاص نشان می دهد.روز بخیر بازدید کننده عزیز امروز طبق سنت خوبمون طبق معمول یه چیز جالب براتون میگم. و داستان امروز در مورد یک چیز شگفت انگیز در شبکه های محلی به نام VLAN خواهد بود. انواع مختلفی از این فناوری در طبیعت وجود دارد، ما در مورد همه چیز صحبت نمی کنیم، بلکه فقط در مورد مواردی صحبت خواهیم کرد که مشکل پیش روی شرکت ما را حل می کند. این تکنولوژیبیش از یک بار توسط متخصصان ما در عمل برون سپاری فناوری اطلاعات در منطقه مورد استفاده قرار گرفته است، اما این بار، همه چیز تا حدودی جالب تر بود، زیرا تجهیزاتی که باید با آن کار می کردم تا حدودی "قطع" شد (وظیفه مشابه قبلی روی سوئیچ D-link DES-1210-28 اجرا شد). اما اول از همه.

چیستVLAN?

VLAN - شبکه محلی منطقی ("مجازی")، گروهی از میزبان ها با مجموعه ای از الزامات مشترک است که بدون توجه به موقعیت فیزیکی آنها، به گونه ای که گویی به یک دامنه پخش متصل شده اند، تعامل دارند. یک VLAN دارای ویژگی های مشابه یک LAN فیزیکی است، اما به ایستگاه های پایانی اجازه می دهد تا با هم گروه بندی شوند، حتی اگر در یک شبکه فیزیکی نباشند. چنین سازماندهی مجددی را میتوان بهجای حرکت فیزیکی دستگاهها، مبتنی بر نرمافزار انجام داد.

این فناوری به شما امکان می دهد دو کار را انجام دهید:

1) دستگاه ها را به گروه بندی کنید لایه پیوند(یعنی دستگاههایی که در یک VLAN هستند)، اگرچه از نظر فیزیکی میتوانند به سوئیچهای شبکه مختلف متصل شوند (مثلاً از نظر جغرافیایی دور هستند).

2) برای تمایز بین دستگاه ها (واقع در VLAN های مختلف) متصل به یک سوئیچ.

به عبارت دیگر، VLAN ها به شما این امکان را می دهند که دامنه های پخش جداگانه ایجاد کنید و در نتیجه درصد ترافیک پخش در شبکه را کاهش دهید.

بندر- پایهVLAN

Port-Base VLAN - مجموعه ای از پورت ها یا پورتی در سوئیچ است که بخشی از همان VLAN است. پورتها در چنین VLAN بدون برچسب (تگ نشده) نامیده میشوند، این به این دلیل است که فریمهای ورودی و خروجی از پورت برچسب یا شناسه ندارند. این فناوری را می توان به طور خلاصه توصیف کرد - VLAN ها فقط در سوئیچ هستند. ما این فناوری را روی یک سوئیچ مدیریت شده D-link DGS-1100-24 در نظر خواهیم گرفت.

IEEE 802.1Q

IEEE 802.1Q یک استاندارد باز است که یک روش برچسب گذاری ترافیک را برای انتقال اطلاعات عضویت VLAN توصیف می کند. برای این کار یک تگ حاوی اطلاعات مربوط به تعلق به VLAN در بدنه فریم قرار می گیرد. زیرا برچسب در بدنه قرار می گیرد و نه در هدر قاب، سپس دستگاه هایی که از VLAN پشتیبانی نمی کنند، ترافیک را به صورت شفاف عبور می دهند، یعنی بدون در نظر گرفتن اتصال آن به VLAN.

کمی اعتیاد به مواد مخدر، یعنی روش قرار دادن برچسب در یک قاب، تزریق نامیده می شود.

اندازه تگ 4 بایت است. از فیلدهای زیر تشکیل شده است:

- شناسه پروتکل برچسب (TPID، شناسه پروتکل برچسب زدن). اندازه فیلد 16 بیت است. مشخص می کند که کدام پروتکل برای برچسب گذاری استفاده می شود. برای 802.1Q، مقدار 0x8100 است.

- اولویت (اولویت). اندازه فیلد 3 بیت است. توسط استاندارد IEEE 802.1p برای اولویت بندی ترافیک ارسالی استفاده می شود.

- نشانگر قالب متعارف (CFI، نشانگر قالب متعارف). اندازه فیلد 1 بیت است. فرمت آدرس MAC را نشان می دهد. 0 - متعارف، 1 - غیر متعارف. CFI برای قابلیت همکاری بین شبکه های اترنت و Token Ring استفاده می شود.

- شناسه VLAN (VID، شناسه VLAN). اندازه فیلد 12 بیت است. مشخص می کند که فریم به کدام VLAN تعلق دارد. محدوده مقادیر ممکن از 0 تا 4095 است.

پورت ها در 802.1Q

پورت ها می توانند در یکی از حالت های زیر باشند:

- پورت برچسبگذاری شده (در اصطلاح سیسکو - پورت trunk) - پورت بستههایی را که با شمارههای VLAN مشخص شده برچسبگذاری شده را عبور میدهد، اما در عین حال بستهها را به هیچ وجه علامتگذاری نمیکند.

- پورت بدون برچسب (در اصطلاح CISCO - پورت دسترسی) - پورت به طور شفاف ترافیک بدون برچسب را برای VLAN های مشخص شده عبور می دهد، اگر ترافیک به پورت های دیگر سوئیچ خارج از VLAN مشخص شده می رود، در آن صورت از قبل به عنوان برچسب گذاری شده با تعداد این VLAN

- پورت متعلق به هیچ VLAN نیست و در عملکرد سوئیچ شرکت نمی کند

مثال. یک فضای اداری وجود دارد که در آن بخش پرسنل به دو طبقه تقسیم شده است، لازم است که کارکنان از هم جدا شوند. شبکه مشترک. دو سوئیچ وجود دارد. بیایید VLAN 3 را روی یکی ایجاد کنیم و دومی، پورت هایی را که در یکی از VLAN ها قرار می گیرند به عنوان Untagget Port مشخص می کنیم. برای اینکه سوئیچ ها بفهمند فریم به کدام VLAN خطاب می شود، به پورتی نیاز دارید که از طریق آن ترافیک به همان VLAN سوییچ دیگر ارسال شود. بیایید برای مثال یک پورت را انتخاب کرده و آن را به عنوان Tagget مشخص کنیم. اگر علاوه بر VLAN 3، موارد دیگری نیز داشته باشیم، و PC-1 واقع در VLAN 3 به دنبال PC-2 باشد، در این صورت ترافیک پخش شده در سراسر شبکه "راه نمی رود"، بلکه فقط در VLAN 3 است. از جدول MAC عبور داده شود، اگر آدرس گیرنده پیدا نشود، چنین فریمی از طریق تمام پورت های چنین VLAN از جایی که اجرا شده و پورت Tagget با یک تگ VLAN ارسال می شود تا سوئیچ دیگری برای گروه پخش شود. پورت های مشخص شده در قسمت VID. این مثالیک VLAN را توصیف می کند - یک پورت فقط می تواند در یک VLAN باشد.

IEEE 802.1آگهی

802.1ad یک استاندارد باز (شبیه به 802.1q) است که یک تگ دوگانه را توصیف می کند. همچنین به عنوان Q-in-Q یا Stacked VLAN شناخته می شود. تفاوت اصلی با استاندارد قبلی وجود دو VLAN - خارجی و داخلی است که به شما امکان می دهد شبکه را نه به VLAN های 4095، بلکه به 4095x4095 تقسیم کنید.

سناریوها می توانند متفاوت باشند - ارائه دهنده باید بدون تأثیر بر طرح شماره گذاری VLAN، صندوق مشتری را "به جلو" کند، لازم است بار بین زیرواسط ها در شبکه ارائه دهنده متعادل شود، یا به سادگی تعداد کافی وجود ندارد. ساده ترین کار این است که یکی دیگر از همان برچسب (برچسب) بسازید.

نامتقارنVLAN

در اصطلاحات D-Link، و همچنین در تنظیمات VLAN، مفهوم VLAN نامتقارن وجود دارد - این یک VLAN است که در آن یک پورت می تواند در چندین VLAN باشد.

وضعیت بندر تغییر می کند

- پورت های برچسب شده مانند قبل کار می کنند

- تخصیص چندین پورت به چندین VLAN به عنوان Untagged امکان پذیر می شود. آن ها یک پورت به طور همزمان در چندین VLAN به عنوان Untagged کار می کند

- هر پورت یک پارامتر PVID دیگر دارد - این شناسه VLAN است که ترافیک این پورت را در صورت رفتن به پورت های Tagged و خارج از سوئیچ علامت گذاری می کند. هر پورت فقط می تواند یک PVID داشته باشد

بنابراین، دریافتیم که در داخل دستگاه یک پورت می تواند به طور همزمان به چندین VLAN تعلق داشته باشد، اما در همان زمان، ترافیکی که به پورت برچسب گذاری شده (TRUNK) می رود با عددی که در PVID تنظیم کرده ایم، علامت گذاری می شود.

محدودیت: IGMP Snooping هنگام استفاده از VLAN های نامتقارن کار نمی کند.

یک VLAN ایجاد کنیدد-ارتباط دادنDGS-1100-24.

آنچه در دسترس است. دو سوئیچ، یکی از آنها D-link DGS-1100-24، سوئیچ شماره 2 به آن متصل است. ماشین های کاربران به سوئیچ شماره 2 متصل هستند - کاملاً همه، و همچنین سرورها، یک دروازه پیش فرض و ذخیره سازی شبکه.

یک وظیفه. منابع انسانی را از محیط عمومی محدود کنید تا سرور، دروازه و ذخیره سازی شبکه در دسترس باشد.

علاوه بر این، سوئیچ D-link DGS-1100-24 به تازگی از جعبه خارج شده است. به طور پیش فرض، اکثر سوئیچ های مدیریت شده D-Link دارای آدرس 10.90.90.90/8 هستند. ما علاقه ای به حضور فیزیکی در سوئیچ یا تغییر آدرس نداریم. وجود داشته باشد ابزار ویژه D-Link SmartConsole Utility، که به پیدا کردن دستگاه ما در شبکه کمک می کند. پس از نصب، برنامه کاربردی را اجرا کنید.

قبل از انجام تنظیمات، اجازه دهید پورت ها را به درستی تغییر دهیم:

1) پورت HR را از سوئیچ شماره 2 به سوئیچ شماره 1 تغییر دهید

2) سرورها، دروازه و فضای ذخیره سازی شبکه را از سوئیچ شماره 2 به سوئیچ شماره 1 تغییر دهید

3) سوئیچ شماره 2 را به سوئیچ شماره 1 وصل کنید

پس از چنین سوئیچ، تصویر زیر را مشاهده می کنیم: سرورها، دروازه، ذخیره سازی شبکه و بخش پرسنل به سوئیچ شماره 1 و سایر کاربران به سوئیچ شماره 2 متصل هستند.

روی دکمه "Discovery" کلیک کنید

کادر را علامت بزنید و روی نماد چرخ دنده کلیک کنید، پنجره تنظیمات سوئیچ باز می شود. پس از تنظیم آدرس، ماسک و گیت وی، رمز عبور را می نویسیم که به صورت پیش فرض admin است.

روی "Add VLAN" کلیک کنید و نام VLAN و پورت ها را مشخص کنید

روی "اعمال" کلیک کنید

پس از ایجاد VLAN های لازم، تنظیمات را ذخیره کنید، برای این کار، روی "ذخیره"، "ذخیره تنظیمات" کلیک کنید.

بنابراین، می بینیم که VLAN 3 به پورت های 01-08، 15-24 دسترسی ندارد - بنابراین به سرورها، دروازه، ذخیره سازی شبکه، VLAN2 و سایر کلاینت ها - که به سوئیچ شماره 2 متصل هستند دسترسی ندارد. با این حال، VLAN 2 به سرورها، دروازه ها، ذخیره سازی شبکه دسترسی دارد، اما به ماشین های دیگر دسترسی ندارد. و در نهایت، تمام ماشین های دیگر سرور، دروازه، ذخیره سازی شبکه را می بینند، اما پورت های 05،06 را نمی بینند.]

بنابراین، اگر دانش خاصی در مورد ویژگی های تجهیزات و مهارت های برون سپاری فناوری اطلاعات دارید، می توانید نیازهای مشتری را حتی در تجهیزات اقتصادی مانند سوئیچ D-Link DGS1100-24 برآورده کنید.

همه مردم، درود بر شما!

در عصر فناوری اطلاعات و اینترنت، سوئیچ ها به طور فزاینده ای مورد استفاده قرار می گیرند. آنها دستگاه های خاصی هستند که برای ارسال دسته ای از اسناد به تمام آدرس های شبکه به طور همزمان استفاده می شوند. این ویژگیتخمین زدن سوئیچ ها دشوار است، زیرا همه دفاتر بر اساس این عملکرد کار می کنند. سوئیچ ها تمام آدرس های فعلی ایستگاه های کاری و دستگاه ها را به خاطر می آورند و همچنین ترافیک را طبق طرح خاصی که توسط متخصصان تنظیم شده است فیلتر می کنند. در لحظه مناسب، پورت را باز کرده و بسته تعیین شده را به تمام مقاصد ارسال می کنند.

اغلب برای پیکربندی سوئیچ ها استفاده می شود.میز سوئیچ مدولار L3 . تنظیم باید به ترتیب زیر انجام شود. اول، سوئیچ به منبع تغذیه متصل می شود، و او - از طریق خروجی به منبع تغذیه. سپس یک کابل شبکه گرفته می شود که ارتباط بین سوئیچ و کارت شبکه رایانه شما را فراهم می کند. در اینجا باید بسیار مراقب باشید - سیم های جفت پیچ خورده باید دارای گیره هایی با تماس های درهم باشند. همه اینها در دستورالعمل های مشخص شده در برگه اطلاعات فنی سوئیچ ارائه شده است.

راه اندازی را شروع کنید کارت شبکه. برای انجام این کار، روی منوی "شروع" کلیک کنید، تب "کنترل پنل" را در منوی باز شده انتخاب کنید. در پنجره ای که باز می شود، "Network and network connections" را پیدا کرده و باز کنید. کارت شبکه خود را با دکمه سمت راست ماوس برجسته کنید. در برگه "اتصال منطقه محلی"، بخش "Properties" را فعال کنید و سپس لیست را تا انتها به سمت پایین حرکت دهید، جایی که یک خط "پروتکل اینترنت (TCP / IP)" وجود دارد. در آنجا، بر روی دکمه "Properties" کلیک کنید و ماسک زیر شبکه و آدرس را مشخص کنید. در برگه ای به نام "عمومی" باید آدرس IP 192.168.0.2 را بنویسید و همچنین با وارد کردن اعداد 255.255.255.0 زیر شبکه را پر کنید و پس از آن باید صحت همه ورودی ها را تأیید کنید.

در مرحله بعد باید عملکرد سوئیچ را بررسی کنید. سپس از طریق یک فرمان سرویس به نام ping وارد شوید آدرس شبکهکامپیوتر خود را روی شبکه قرار دهید و سپس داده ها را برای ارسال از طریق پینگ 192.168.0.2 تنظیم کنید. این کار در حالت بی پایان انجام می شود، اما اگر می خواهید آن را متوقف کنید، باید کلید ترکیبی Ctrl + C را فشار دهید. این برنامه بلافاصله یک اعلان در مورد از دست دادن داده هایی که در حین انتقال رخ داده است صادر می کند.

بیایید نگاهی دقیق تر بیندازیم مثال خاص- پیکربندی سوئیچ CISCO CATALYST SERIES 2900XL AND 3500.

سوئیچ های هوشمند (در سوئیچ های روسی) Cisco Catalyst 2900XL و سری 3500 برای شبکه های شرکت های بزرگ طراحی شده اند. آنها سوئیچ های رده بالایی هستند که با ریزپردازنده کنترل می شوند با 4 مگابایت حافظه فلش و 8 مگابایت DRAM. این دستگاه ها معمولاً یک سیستم عامل سیسکو IOS سفارشی را اجرا می کنند.

در این مقاله عمدتاً در مورد نسخه 12.0.x صحبت خواهم کرد. (تفاوت بین نسخه ها، عمدتاً در رابط وب و پشتیبانی از فناوری های خاص). هر یک از سوئیچ ها با نرم افزار استاندارد (Standard Edition) و نوع پیشرفته (Enterprise Edition) قابل نصب هستند. نسخه سازمانی شامل:

- پشتیبانی از ترانک های 802.1Q،

- پروتکل TACACS+ برای مجوز یکپارچه روی سوئیچ ها،

- تکنولوژی درخت پوشا اصلاح شده (Cisco Uplink Fast) و غیره

این سوئیچ ها گزینه های خدمات زیادی را ارائه می دهند. علاوه بر این، آنها برای شبکه های بزرگ ایده آل هستند، زیرا پهنای باند بالایی دارند - تا 3 میلیون بسته در ثانیه، جداول آدرس بزرگ (کش ARP) - 2048 آدرس مک برای Catalyst 2900XL و 8192 برای Catalyst 3500، پشتیبانی از خوشه بندی و مجازی شبکهها (VLAN)، امنیت پورت سختافزاری را فراهم میکنند (فقط دستگاهی با یک مک آدرس خاص میتواند به پورت متصل شود)، از پروتکل SNMP برای مدیریت پشتیبانی میکند، از مدیریت از راه دور از طریق رابط وب و از طریق خط فرمان (یعنی از طریق telnet یا از طریق telnet یا خط فرمان استفاده میکند). پورت مودم). علاوه بر این، امکان نظارت بر پورت ها وجود دارد. ترافیک از یک پورت (یا پورت) در دیگری نظارت می شود. برای بسیاری از مردم، محدود کردن ترافیک پخش در پورتها مفید است و در نتیجه از بارگذاری بیش از حد شبکه با چنین بستههایی جلوگیری میشود. بر اساس همه اینها می توان استدلال کرد که انتخاب سوئیچ های سیسکوکاتالیست برای شبکه های بزرگ و متوسط ایده آل است، زیرا با وجود هزینه بالا (> 1500 دلار)، طیف گسترده ای از ویژگی های خدمات را ارائه می دهند و توان عملیاتی خوبی را ارائه می دهند. جذابترین ویژگیهای این سوئیچها عبارتند از: سازماندهی شبکههای مجازی (که از این پس VLAN نامیده میشوند)، کاملاً ایزوله از یکدیگر، اما همگامسازی بین سوئیچهای موجود در شبکه، و امکان خوشهبندی برای یک ورود به سوئیچ. سیستم مدیریت و نمایش تصویری توپولوژی شبکه (برای رابط وب). نویدبخش استفاده از سوئیچ چند پورت به عنوان عنصر مرکزی شبکه (در معماری ستاره ای شکل) است. اگرچه سوئیچ ها با مستندات دقیق همراه هستند، اما همه چیز روشن است زبان انگلیسیو غالباً بعضی چیزها را منتقل نمی کند و گاهی اوقات، برعکس، بیش از حد زائد است. برای شروع، می خواهم در مورد آن صحبت کنم راه اندازی اولیهتعویض.

اتصال کابل کنسول:

سیم تخت ارائه شده را به کانکتور پشت سوئیچ با برچسب کنسول وصل کنید.

سر دیگر کابل را از طریق آداپتور مناسب به پورت کام کامپیوتر وصل کنید و یک برنامه شبیه ساز ترمینال (مثلا HyperTerminal یا ZOC) اجرا کنید. پورت کنسول دارای مشخصات زیر است:

الف) 9600 باد؛

ب) عدم برابری؛

ج) 8 بیت داده؛

د) 1 بیت استاپ.

یک نکته مهم برای یک کلاستر (ترکیب چندین سوئیچ): اگر می خواهید از سوئیچ به عنوان عضوی از کلاستر استفاده کنید، نمی توانید یک آدرس IP به آن اختصاص دهید و خوشه ساز را راه اندازی نکنید. در مورد سوئیچ فرمان، باید مرحله بعدی را دنبال کنید.

اختصاص IP به سوئیچ.

اولین باری که سوئیچ را راه اندازی می کنید، یک آدرس IP می خواهد.

اگر یکی را به آن اختصاص دهید، که بسیار مطلوب است، می توان آن را از طریق Telnet پیکربندی کرد.

الزامات IP مورد نیاز

قبل از نصب، باید اطلاعات شبکه زیر را بدانید:

تغییر آدرس IP

پوشش زیر شبکه.

دروازه پیش فرض (ممکن است نباشد).

خوب، رمز عبور سوئیچ (اگرچه، به احتمال زیاد، بهتر است خودتان آن را پیدا کنید).

اول شروع کنید

برای اختصاص یک آدرس IP به سوییچ، مراحل زیر را دنبال کنید:

مرحله 1. Y را در اولین اعلان سیستم فشار دهید:

|

با گفتگوی پیکربندی ادامه دهید؟ |

|

:y |

گام 2 . آدرس IP را وارد کنید:

مرحله 5 . آدرس IP دروازه را وارد کنید:

|

آدرس IP دروازه پیش فرض: |

مرحله 6 . نام میزبان سوئیچ را وارد کنید:

فایل پیکربندی زیر ایجاد شده است:

|

پیکربندی اولیه: رابط VLAN1 آدرس IP 172.16.01.24 255.255.0.0 ip default-gateway 172.16.01.01 فعال کردن Secret 5 $1$M3pS$cXtAlkyR3/ 6Cn8/ snmp جامعه خصوصی rw snmp جامعه عمومی ro پایان از این پیکربندی استفاده کنید. : با گفتگوی پیکربندی ادامه دهید. :y |

مرحله 8 . اگر همه چیز خوب است - Y را فشار دهید. خیر - N (فقط توجه داشته باشید که رمز عبور به صورت رمزگذاری شده ذخیره می شود).

در اکثریت قریب به اتفاق شبکه های محلی خانگی، فقط از تجهیزات فعال استفاده می شود روتر بیسیم. با این حال، در صورتی که به بیش از چهار اتصال سیمی نیاز دارید، باید یک سوئیچ شبکه اضافه کنید (اگرچه امروزه روترهایی با هفت تا هشت پورت برای مشتریان وجود دارد). دومین دلیل رایج برای خرید این تجهیزات، سیم کشی شبکه راحت تر است. به عنوان مثال، می توانید سوئیچ را در نزدیکی تلویزیون نصب کنید، یک کابل را از روتر به آن وصل کنید و خود تلویزیون، پخش کننده رسانه، کنسول بازی و سایر تجهیزات را به پورت های دیگر متصل کنید.

ساده ترین مدل های سوئیچ های شبکه فقط چند ویژگی کلیدی دارند - تعداد پورت ها و سرعت آنها. و با در نظر گرفتن نیازهای مدرن و توسعه پایه المان، می توان گفت که اگر هدف صرفه جویی به هر قیمتی یا برخی نیازهای خاص ارزش آن را ندارد، ارزش خرید مدل هایی با پورت های گیگابیتی را دارد. شبکه های FastEthernet با سرعت 100 مگابیت بر ثانیه قطعا امروزه مورد استفاده قرار می گیرند، اما بعید است که کاربران آنها با مشکل کمبود پورت در روتر مواجه شوند. اگر چه، البته، این نیز امکان پذیر است، اگر محصولات برخی از تولید کنندگان معروف را برای یک یا دو پورت برای یک شبکه محلی به یاد بیاوریم. علاوه بر این، استفاده از سوئیچ گیگابیتی برای افزایش عملکرد کل شبکه محلی سیمی مناسب است.

علاوه بر این، هنگام انتخاب، می توانید مارک، جنس و طراحی کیس، نحوه اجرای منبع تغذیه (خارجی یا داخلی)، وجود و محل نشانگرها و سایر پارامترها را نیز در نظر بگیرید. با کمال تعجب، مشخصه سرعت که برای بسیاری از دستگاه های دیگر در این مورد آشنا است، عملاً منطقی نیست، که اخیراً منتشر شده است. در تست های انتقال داده، مدل های دسته بندی ها و هزینه های کاملا متفاوت نتایج یکسانی را نشان می دهند.

در این مقاله تصمیم گرفتیم به طور خلاصه در مورد مواردی که می تواند در سوئیچ های "واقعی" سطح دوم (سطح 2) جالب و مفید باشد صحبت کنیم. البته، این مطالب وانمود نمیکند که مفصلترین و عمیقترین ارائه موضوع باشد، اما امیدوارم برای کسانی که هنگام ساخت شبکه محلی خود در یک آپارتمان، خانه با وظایف یا الزامات جدیتری مواجه شدهاند مفید باشد. یا دفتر از نصب روتر و راه اندازی Wi-Fi. علاوه بر این، بسیاری از موضوعات در قالبی ساده شده ارائه خواهند شد که تنها نکات برجسته موضوع جالب و متنوع سوئیچینگ بسته شبکه را منعکس می کند.

مقالات قبلی در "ساختمان شبکه خانگی«از طریق پیوندها در دسترس است:

بعلاوه، اطلاعات مفیددر مورد ساخت شبکه ها در این زیربخش موجود است.

تئوری

ابتدا بیایید به یاد بیاوریم که یک سوئیچ شبکه "عادی" چگونه کار می کند.

این "جعبه" دارای اندازه کوچک، چندین پورت RJ45 برای اتصال کابل های شبکه، مجموعه ای از نشانگرها و ورودی برق است. طبق الگوریتم های برنامه ریزی شده توسط سازنده کار می کند و هیچ تنظیماتی در دسترس کاربر نیست. از اصل "کابل ها را وصل کرد - برق را روشن کرد - کار می کند" استفاده می شود. هر دستگاه (به طور دقیق تر، آن آداپتور شبکه) در شبکه محلی یک آدرس منحصر به فرد دارد - آدرس MAC. این شامل شش بایت است و با فرمت "AA:BB:CC:DD:EE:FF" با ارقام هگزا دسیمال نوشته شده است. می توانید متوجه شوید به صورت برنامه اییا به پلاک اطلاعات نگاه کنید. به طور رسمی، این آدرس در مرحله تولید توسط سازنده صادر می شود و منحصر به فرد است. اما در برخی موارد اینطور نیست (یکتا بودن فقط در بخش شبکه محلی مورد نیاز است و تغییر آدرس را می توان به راحتی در بسیاری از سیستم عامل ها انجام داد). به هر حال، نام سازنده تراشه یا حتی کل دستگاه گاهی اوقات در سه بایت اول یافت می شود.

اگر برای شبکه جهانی(به ویژه اینترنت)، آدرس دهی دستگاه و پردازش بسته ها در سطح آدرس های IP انجام می شود، سپس آدرس های MAC برای این کار در هر بخش شبکه محلی جداگانه استفاده می شود. همه دستگاههای موجود در یک شبکه محلی باید آدرسهای MAC متفاوتی داشته باشند. اگر اینطور نباشد، در تحویل بسته های شبکه و عملکرد شبکه با مشکل مواجه خواهد شد. در عین حال، این سطح پایین تبادل اطلاعات در داخل پشته های شبکه سیستم عامل ها پیاده سازی می شود و کاربر نیازی به تعامل با آن ندارد. شاید، در واقعیت، به معنای واقعی کلمه چند موقعیت وجود دارد که می توان از آدرس MAC استفاده کرد. برای مثال، هنگام تعویض روتر در دستگاه جدید، همان آدرس MAC را مشخص کنید پورت WANکه روی قدیمی بود گزینه دوم فعال کردن فیلترهای آدرس مک روی روتر برای مسدود کردن دسترسی به اینترنت یا وای فای است.

یک سوئیچ شبکه معمولی به شما امکان می دهد چندین مشتری را برای تبادل ترافیک شبکه بین آنها ترکیب کنید. علاوه بر این، نه تنها یک کامپیوتر یا دستگاه مشتری دیگر، بلکه سوئیچ دیگری با کلاینتهای آن را میتوان به هر پورت متصل کرد. به طور کلی، طرح عملکرد سوئیچ به این صورت است: هنگامی که بسته ای به پورت می رسد، MAC فرستنده را به خاطر می آورد و آن را در جدول "کلاینت های این پورت فیزیکی" می نویسد، آدرس گیرنده با سایر جداول مشابه بررسی می شود، و اگر در یکی از آنها، بسته به پورت فیزیکی مربوطه ارسال می شود. علاوه بر این، الگوریتم هایی برای حذف حلقه ها، جستجوی دستگاه های جدید، بررسی تغییر پورت توسط دستگاه و موارد دیگر ارائه شده است. برای اجرای این طرح، هیچ منطق پیچیده ای مورد نیاز نیست، همه چیز روی پردازنده های نسبتا ساده و ارزان کار می کند، بنابراین، همانطور که در بالا گفتیم، حتی مدل های جوان قادر به نشان دادن حداکثر سرعت هستند.

سوئیچ های مدیریت شده یا گاهی اوقات به نام "هوشمند" (هوشمند) بسیار پیچیده تر هستند. آنها می توانند از اطلاعات بیشتری از بسته های شبکه برای پیاده سازی الگوریتم های پردازش پیچیده تر استفاده کنند. برخی از این فناوریها ممکن است برای کاربران خانگی «سطح بالا» یا بیشتر و همچنین برای برخی وظایف خاص مفید باشند.

سوئیچ های سطح دوم (سطح 2، سطح پیوند داده) می توانند هنگام سوئیچ کردن بسته ها، اطلاعاتی را که در داخل برخی از فیلدهای بسته های شبکه است، به ویژه VLAN، QoS، چندپخشی و برخی دیگر در نظر بگیرند. در مورد این گزینه است که در این مقاله به آن خواهیم پرداخت. بیشتر مدل های پیچیدهسطح سوم (سطح 3) را می توان روتر در نظر گرفت، زیرا آنها با آدرس های IP کار می کنند و با پروتکل های سطح سوم (به ویژه RIP و OSPF) کار می کنند.

توجه داشته باشید که هیچ مجموعه واحد جهانی و استانداردی از ویژگی های سوئیچ مدیریت شده وجود ندارد. هر تولید کننده خطوط تولید خود را بر اساس درک خود از نیازهای مصرف کننده ترسیم می کند. بنابراین در هر مورد، توجه به مشخصات یک محصول خاص و مطابقت آنها با وظایف ارزش دارد. البته بحثی در مورد فریمور «جایگزین» با ویژگی های پیشرفته تر وجود ندارد.

به عنوان مثال، ما از یک دستگاه Zyxel GS2200-8HP استفاده می کنیم. این مدل مدت زیادی است که در بازار وجود دارد، اما برای این مقاله کاملا مناسب است. محصولات مدرن این بخش از Zyxel عموماً قابلیت های مشابهی را ارائه می دهند. به طور خاص، دستگاه فعلی با همان پیکربندی تحت شماره مقاله GS2210-8HP ارائه می شود.

Zyxel GS2200-8HP یک سوئیچ مدیریت شده گیگابیتی سطح 2 با هشت پورت (نسخه 24 پورت نیز موجود است) است که شامل پشتیبانی از PoE و پورت های ترکیبی RJ45/SFP و همچنین برخی از ویژگی های سوئیچینگ سطح بالاتر است.

از نظر فرمت، می توان آن را یک مدل دسکتاپ نامید، اما بسته شامل اتصال دهنده های اضافی برای نصب در یک رک استاندارد 19 اینچی است. بدنه از فلز ساخته شده است. در سمت راست یک کوره تهویه و در طرف مقابل دو فن کوچک وجود دارد. در پشت تنها یک ورودی کابل شبکه برای منبع تغذیه داخلی وجود دارد.

تمام اتصالات به طور سنتی برای چنین تجهیزاتی برای سهولت استفاده در قفسه های دارای پچ پانل از سمت جلو ساخته می شوند. در سمت چپ یک درج با آرم سازنده و نام دستگاه برجسته شده است. در مرحله بعدی نشانگرها وجود دارند - چراغ های LED قدرت، سیستم، زنگ هشدار، وضعیت / فعالیت و قدرت برای هر پورت.

در مرحله بعد، هشت کانکتور اصلی شبکه نصب می شوند و بعد از آنها دو RJ45 و دو SFP آنها را با نشانگرهای خود کپی می کنند. چنین راه حل هایی یکی دیگر از ویژگی های مشخصه چنین دستگاه هایی است. به طور معمول، SFP برای اتصال خطوط ارتباطی نوری استفاده می شود. تفاوت اصلی آنها با جفت پیچ خورده معمولی توانایی کار در فواصل بسیار بیشتر - تا ده ها کیلومتر است.

با توجه به اینکه اینجا قابل استفاده است انواع متفاوت خطوط فیزیکیپورت های استاندارد SFP مستقیماً در سوئیچ نصب می شوند که باید ماژول های فرستنده گیرنده ویژه در آن نصب شوند و کابل های نوری قبلاً به آنها متصل شده اند. در عین حال پورت های دریافتی البته به جز عدم پشتیبانی از PoE تفاوتی با بقیه ندارند. آنها همچنین می توانند در ترانک پورت، سناریوهای VLAN و سایر فناوری ها استفاده شوند.

پورت سریال کنسول توضیحات را کامل می کند. برای آن اعمال می شود خدمات پس از فروشو سایر عملیات به طور خاص، ما توجه می کنیم که هیچ دکمه تنظیم مجددی برای تجهیزات خانه وجود ندارد. AT موارد دشواراز دست دادن کنترل، شما باید از طریق پورت سریال متصل شوید و کل فایل پیکربندی را در حالت اشکال زدایی بارگذاری مجدد کنید.

این راه حل از مدیریت وب و خط فرمان، ارتقاء سیستم عامل، پروتکل 802.1x برای محافظت در برابر اتصالات غیرمجاز، SNMP برای ادغام در سیستم های نظارت، بسته های تا 9216 بایت (Jumbo Frames) برای افزایش عملکرد شبکه، خدمات سوئیچینگ لایه 2، قابلیت انباشته شدن پشتیبانی می کند. سهولت اداره

از هشت پورت اصلی، نیمی از آنها از PoE+ با حداکثر 30 وات در هر پورت پشتیبانی می کنند، در حالی که چهار پورت باقی مانده از PoE با 15.4 وات پشتیبانی می کنند. حداکثر توان مصرفی 230 وات است که تا 180 وات از طریق PoE قابل تامین است.

نسخه الکترونیکی کتابچه راهنمای کاربر بیش از سیصد صفحه دارد. بنابراین عملکردهای شرح داده شده در این مقاله تنها بخشی کوچک از قابلیت های این دستگاه را نشان می دهد.

مدیریت و کنترل

برخلاف سوئیچ های شبکه ساده، سوئیچ های "هوشمند" ابزاری برای پیکربندی از راه دور دارند. نقش آنها اغلب توسط رابط وب آشنا ایفا می شود و برای "مدیران واقعی" دسترسی به خط فرمان با رابط خود از طریق telnet یا ssh فراهم می شود. خط فرمان مشابهی را می توان از طریق اتصال به پورت سریال روی سوئیچ نیز بدست آورد. علاوه بر عادت، با خط فرماناین مزیت را دارد که می تواند به راحتی با استفاده از اسکریپت ها خودکار شود. همچنین از پروتکل FTP پشتیبانی می شود که به شما امکان می دهد فایل های سیستم عامل جدید را به سرعت دانلود کنید و تنظیمات را مدیریت کنید.

به عنوان مثال، می توانید وضعیت اتصال را بررسی کنید، پورت ها و حالت ها را مدیریت کنید، دسترسی را مجاز یا رد کنید و غیره. علاوه بر این، این گزینه برای پهنای باند (نیاز به ترافیک کمتر) و تجهیزات مورد استفاده برای دسترسی کمتر است. اما در اسکرین شات ها، البته رابط وب زیباتر به نظر می رسد، بنابراین در این مقاله از آن برای تصویرسازی استفاده می کنیم. امنیت توسط نام کاربری/گذرواژه مدیر سنتی ارائه میشود، از HTTPS پشتیبانی میشود، و محدودیتهای اضافی برای دسترسی به مدیریت سوئیچ را میتوان پیکربندی کرد.

توجه داشته باشید که برخلاف بسیاری از دستگاههای خانگی، این رابط دارای یک دکمه واضح برای ذخیره پیکربندی فعلی سوئیچ در حافظه غیر فرار است. همچنین در بسیاری از صفحات، می توانید از دکمه "Help" برای فراخوانی کمک متنی استفاده کنید.

گزینه دیگر برای نظارت بر عملکرد سوئیچ استفاده از پروتکل SNMP است. با استفاده از برنامه های تخصصی می توانید اطلاعاتی در مورد وضعیت سخت افزاری دستگاه مانند دما یا از بین رفتن لینک در پورت به دست آورید. برای پروژه های بزرگ، پیاده سازی یک حالت ویژه برای مدیریت چندین سوئیچ (خوشه ای از سوئیچ ها) از یک رابط واحد - مدیریت خوشه مفید خواهد بود.

حداقل مراحل اولیه برای راه اندازی دستگاه معمولاً شامل به روز رسانی سیستم عامل، تغییر رمز عبور سرپرست و پیکربندی آدرس IP خود سوییچ است.

علاوه بر این، معمولاً ارزش توجه به گزینه هایی مانند نام شبکه، همگام سازی ساعت داخلی، ارسال گزارش رویداد به یک سرور خارجی (به عنوان مثال، Syslog) را دارد.

هنگام برنامه ریزی چیدمان شبکه و تنظیمات سوئیچ، توصیه می شود همه نکات را از قبل محاسبه و فکر کنید، زیرا دستگاه دارای کنترل های مسدود کننده و تضاد داخلی نیست. به عنوان مثال، اگر "فراموش کنید" که قبلاً تجمیع پورت را پیکربندی کرده اید، VLAN ها با مشارکت خودشان ممکن است اصلاً آنطور که لازم است رفتار نکنند. ناگفته نماند که امکان قطع ارتباط با سوئیچ وجود دارد که به خصوص هنگام اتصال از راه دور ناخوشایند است.

یکی از عملکردهای "هوشمند" اساسی سوئیچ ها، پشتیبانی از فناوری های تجمیع پورت شبکه (ترکیب) است. همچنین برای این فناوری از عباراتی مانند ترانکینگ (ترانکینگ)، آداپتورهای چسباندن (باندینگ)، جفت شدن (تیمینگ) استفاده می شود. در این حالت کلاینت ها یا سوییچ های دیگر نه با یک کابل، بلکه با چندین کابل به طور همزمان به این سوئیچ متصل می شوند. البته این کار مستلزم داشتن چندین کارت شبکه بر روی کامپیوتر است. کارت های شبکه می توانند مجزا باشند یا به صورت یک کارت توسعه با چندین پورت ساخته شوند. معمولا در این سناریو ما در مورد صحبت می کنیمحدود دو یا چهار لینک وظایف اصلی حل شده در این راه افزایش سرعت است اتصال شبکهو قابلیت اطمینان آن (تکراری) را افزایش دهد. این سوئیچ بسته به پیکربندی سخت افزاری، به ویژه تعداد پورت های فیزیکی و قدرت پردازنده، می تواند همزمان چندین مورد از این اتصالات را پشتیبانی کند. یکی از گزینه ها اتصال یک جفت سوئیچ بر اساس این طرح است که عملکرد کلی شبکه را افزایش می دهد و گلوگاه ها را از بین می برد.

برای اجرای این طرح، مطلوب است از کارت های شبکه ای استفاده شود که به صراحت از این فناوری پشتیبانی می کنند. اما در حالت کلی اجرای تجمیع پورت در سطح برنامه قابل انجام است. این فناوری اغلب از طریق پیاده سازی می شود پروتکل باز LACP/802.3ad که برای نظارت بر وضعیت لینک ها و مدیریت آنها استفاده می شود. اما نسخه های خصوصی فروشندگان فردی نیز وجود دارد.

در سطح سیستم عاملکلاینت ها، پس از پیکربندی مناسب، معمولاً فقط یک رابط شبکه استاندارد جدید ظاهر می شود که دارای آدرس های MAC و IP خاص خود است، به طوری که همه برنامه ها می توانند بدون هیچ گونه اقدام خاصی با آن کار کنند.

تحمل خطا با وجود چندین اتصال فیزیکی دستگاه ها فراهم می شود. اگر اتصال قطع شود، ترافیک به طور خودکار به پیوندهای باقی مانده هدایت می شود. پس از بازیابی خط، دوباره شروع به کار می کند.

در مورد افزایش سرعت، در اینجا وضعیت کمی پیچیده تر است. به طور رسمی، می توانیم فرض کنیم که بهره وری بر اساس تعداد خطوط استفاده شده ضرب می شود. با این حال، افزایش واقعی در سرعت دریافت و انتقال داده ها به وظایف و برنامه های خاص بستگی دارد. به طور خاص، اگر ما در مورد یک کار ساده و رایج مانند خواندن فایل ها از درایو شبکه در رایانه صحبت می کنیم، از ترکیب پورت ها سودی نخواهد برد، حتی اگر هر دو دستگاه با چندین لینک به سوئیچ متصل شوند. اما اگر تجمیع پورت به پیکربندی شده باشد NASو چندین مشتری "عادی" به طور همزمان به آن دسترسی خواهند داشت، سپس این گزینه در حال حاضر سود قابل توجهی در عملکرد کلی دریافت خواهد کرد.

برخی از نمونه های استفاده و نتایج آزمایش در مقاله آورده شده است. بنابراین، می توان گفت که استفاده از فناوری های ترانک پورت در خانه تنها در صورت وجود چندین مشتری و سرور سریع و همچنین بار شبکه به اندازه کافی مفید خواهد بود.

تنظیم پورت تجمیع در سوئیچ معمولاً ساده است. به طور خاص، در Zyxel GS2200-8HP، پارامترهای لازم در منوی Advanced Application - Link Aggregation هستند. جمع این مدلحداکثر هشت گروه را پشتیبانی می کند. در عین حال، هیچ محدودیتی در ترکیب گروه ها وجود ندارد - می توانید از هر پورت فیزیکی در هر گروهی استفاده کنید. سوئیچ از هر دو ترانکینگ پورت استاتیک و LACP پشتیبانی می کند.

در صفحه وضعیت، می توانید تکالیف فعلی را بر اساس گروه بررسی کنید.

صفحه تنظیمات گروههای فعال و نوع آنها را مشخص میکند (برای انتخاب طرح توزیع بستهها از طریق پیوندهای فیزیکی استفاده میشود)، و همچنین اختصاص پورتها به گروههای مورد نیاز.

در صورت لزوم، LACP را برای گروه های مورد نیاز در صفحه سوم فعال کنید.

در مرحله بعد، باید تنظیمات مشابهی را روی دستگاه در طرف دیگر پیوند پیکربندی کنید. به طور خاص، در QNAP NAS، این کار به شرح زیر انجام می شود - به تنظیمات شبکه بروید، پورت ها و نوع ارتباط آنها را انتخاب کنید.

پس از آن، می توانید وضعیت پورت های سوئیچ را بررسی کنید و کارایی راه حل را در وظایف خود ارزیابی کنید.

VLAN

در پیکربندی معمول یک شبکه محلی، بستههای شبکه که روی آن «راه میروند» از یک محیط فیزیکی مشترک مانند جریانهای مردم در ایستگاههای انتقال مترو استفاده میکنند. البته سوئیچ ها به معنای خاصی بسته های "خارجی" را از ورود به رابط کارت شبکه شما محروم می کنند، با این حال، برخی از بسته ها مانند بسته های پخش می توانند به هر گوشه ای از شبکه نفوذ کنند. با وجود سادگی و سرعت بالاعملکرد این طرح، شرایطی وجود دارد که به دلایلی باید انواع خاصی از ترافیک را جدا کنید. این ممکن است به دلیل الزامات امنیتی یا نیاز به برآوردن الزامات عملکرد یا اولویت بندی باشد.

البته، این مسائل را می توان با ایجاد یک بخش جداگانه از شبکه فیزیکی - با سوئیچ ها و کابل های خاص خود، حل کرد. اما اجرای این امر همیشه امکان پذیر نیست. اینجاست که فناوری VLAN (شبکه محلی مجازی) می تواند مفید باشد - محلی منطقی یا مجازی شبکه ی کامپیوتری. همچنین ممکن است به آن 802.1q نیز گفته شود.

در یک تقریب تقریبی، عملکرد این فناوری را میتوان بهعنوان استفاده از «برچسبهای» اضافی برای هر بسته شبکه در هنگام پردازش آن در سوئیچ و روی دستگاه پایانی توصیف کرد. در این مورد، تبادل داده تنها در گروهی از دستگاهها با همان VLAN کار میکند. از آنجایی که همه تجهیزات از VLAN استفاده نمی کنند، این طرح همچنین از عملیات هایی مانند افزودن و حذف برچسب های بسته های شبکه هنگام عبور از سوییچ استفاده می کند. بر این اساس، هنگامی که بسته ای از پورت فیزیکی "عادی" دریافت می شود تا از طریق VLAN ارسال شود، اضافه می شود و در صورت نیاز به انتقال بسته از VLAN به پورت "عادی" حذف می شود.

به عنوان نمونه ای از استفاده از این فناوری، می توانیم اتصالات چندسرویس اپراتورها را به یاد بیاوریم - زمانی که از طریق یک کابل به اینترنت، IPTV و تلفن دسترسی پیدا می کنید. این قبلا در اتصالات ADSL دیده می شد و اکنون در GPON استفاده می شود.

سوئیچ مورد بحث از حالت ساده شده "VLAN مبتنی بر پورت" پشتیبانی می کند، زمانی که تقسیم به شبکه های مجازی در سطح پورت های فیزیکی انجام می شود. این طرح نسبت به 802.1q انعطاف پذیری کمتری دارد، اما ممکن است در برخی از تنظیمات مفید باشد. توجه داشته باشید که این حالت با 802.1q متقابلاً منحصر به فرد است و مورد مربوطه در رابط وب برای انتخاب ارائه شده است.

برای ایجاد یک VLAN طبق استاندارد 802.1q، باید نامی را در صفحه Advanced Applications - VLAN - Static VLAN مشخص کنید. شبکه مجازی، شناسه آن و سپس پورت های درگیر در کار و پارامترهای آنها را انتخاب کنید. به عنوان مثال، هنگام اتصال کلاینت های معمولی، ارزش دارد که برچسب های VLAN را از بسته های ارسال شده به آنها حذف کنید.

بسته به اینکه این یک اتصال کلاینت است یا یک اتصال سوئیچ، باید گزینه های مورد نیاز را در صفحه تنظیمات درگاه برنامه های پیشرفته - VLAN - VLAN پیکربندی کنید. به طور خاص، این مربوط به افزودن برچسب به بسته های ورودی به پورت، امکان انتقال بسته ها از طریق پورت بدون برچسب یا با شناسه های دیگر و جداسازی شبکه مجازی است.

کنترل دسترسی و احراز هویت

فناوری اترنت در اصل از کنترل های دسترسی رسانه فیزیکی پشتیبانی نمی کرد. کافی بود دستگاه را به پورت سوئیچ وصل کنید - و به عنوان بخشی از شبکه محلی شروع به کار کرد. در بسیاری از موارد، این کافی است، زیرا امنیت با پیچیدگی اتصال فیزیکی مستقیم به شبکه تامین می شود. اما امروزه الزامات زیرساخت شبکه به طور قابل توجهی تغییر کرده است و اجرای پروتکل 802.1x به طور فزاینده ای در تجهیزات شبکه یافت می شود.

در این سناریو، هنگام اتصال به پورت سوئیچ، کلاینت داده های احراز هویت خود را ارائه می دهد و بدون تایید سرور کنترل دسترسی، هیچ اطلاعاتی با شبکه رد و بدل نمی شود. اغلب، این طرح مستلزم وجود یک سرور خارجی، مانند RADIUS یا TACACS+ است. استفاده از 802.1x همچنین کنترل بیشتری بر روی شبکه فراهم می کند. اگر در طرح استانداردشما می توانید فقط به پارامتر سخت افزار مشتری (آدرس MAC) متصل شوید، به عنوان مثال، برای صدور IP، تنظیم محدودیت های سرعت و حقوق دسترسی، سپس کار با حساب های کاربری در شبکه های بزرگ راحت تر خواهد بود، زیرا به شما امکان می دهد مشتری را ارائه دهید. تحرک و سایر ویژگی های سطح بالا.

سرور RADIUS در QNAP NAS برای تأیید استفاده شد. این بسته به صورت جداگانه نصب شده ساخته شده است و پایگاه کاربری خاص خود را دارد. برای این کار، کاملا مناسب است، اگرچه به طور کلی امکانات کمی دارد.

مشتری یک کامپیوتر ویندوز 8.1 بود. برای استفاده از 802.1x باید یک سرویس را روی آن فعال کنید و پس از آن یک تب جدید در ویژگی های کارت شبکه ظاهر می شود.

توجه داشته باشید که در این مورد ما به طور انحصاری در مورد کنترل دسترسی به پورت فیزیکی سوئیچ صحبت می کنیم. علاوه بر این، فراموش نکنید که اطمینان از دسترسی ثابت و قابل اعتماد سوئیچ به سرور RADIUS ضروری است.

برای پیاده سازی این ویژگی، سوئیچ دو عملکرد دارد. اولین، ساده ترین، به شما امکان می دهد ترافیک ورودی و خروجی را در یک پورت فیزیکی مشخص محدود کنید.

همچنین این سوئیچ به شما امکان می دهد از اولویت بندی برای پورت های فیزیکی استفاده کنید. در این حالت محدودیت سختی برای سرعت وجود ندارد، اما می توانید دستگاه هایی را انتخاب کنید که ترافیک آنها در وهله اول پردازش می شود.

مورد دوم در یک طرح کلی تر با طبقه بندی ترافیک سوئیچ شده بر اساس معیارهای مختلف گنجانده شده است و تنها یکی از گزینه های استفاده از آن است.

ابتدا در صفحه Classifier باید قوانین طبقه بندی ترافیک را تعریف کنید. آنها معیارهای سطح 2 را اعمال می کنند - به طور خاص آدرس های MAC، و همچنین می توانند قوانین سطح 3 را در این مدل اعمال کنند - از جمله نوع پروتکل، آدرس های IP و شماره پورت.

در مرحله بعد، در صفحه قانون سیاست، اقدامات لازم را با ترافیک "انتخاب شده" طبق قوانین انتخاب شده مشخص می کنید. عملیات زیر در اینجا ارائه می شود: تنظیم تگ VLAN، محدود کردن نرخ، خروجی بسته به پورت مشخص شده، تنظیم فیلد اولویت، حذف بسته. این توابع به عنوان مثال اجازه می دهد تا نرخ تبادل داده را برای این مشتریان یا خدمات محدود کنید.

بیشتر طرح های پیچیدهممکن است از فیلدهای اولویت 802.1p در بسته های شبکه استفاده کند. برای مثال، میتوانید به سوییچ بگویید که ابتدا ترافیک تلفن را پردازش کند و کمترین اولویت را به مرورگر بدهید.

PoE

امکان دیگری که ارتباط مستقیمی با فرآیند سوئیچینگ بسته ندارد، تامین برق دستگاه های کلاینت از طریق کابل شبکه است. این اغلب برای اتصال دوربین های IP استفاده می شود، دستگاه های تلفنو نقاط دسترسی بی سیم، که تعداد سیم ها را کاهش می دهد و سوئیچینگ را ساده می کند. هنگام انتخاب چنین مدلی، مهم است که چندین پارامتر را در نظر بگیرید، که اصلی ترین آنها استاندارد استفاده شده توسط تجهیزات مشتری است. واقعیت این است که برخی از تولید کنندگان از پیاده سازی های خود استفاده می کنند که با راه حل های دیگر ناسازگار است و حتی می تواند منجر به شکستن تجهیزات "خارجی" شود. همچنین ارزش "PoE منفعل" را دارد، زمانی که برق با ولتاژ نسبتاً پایین بدون انتقال قدرت بازخوردو کنترل گیرنده

یک گزینه صحیح تر، راحت تر و همه کاره تر، استفاده از "PoE فعال" است، که مطابق با استانداردهای 802.3af یا 802.3at عمل می کند و می تواند تا 30 وات را ارسال کند (مقادیر بالاتر در نسخه های جدید استانداردها یافت می شود. ). در این طرح، فرستنده و گیرنده اطلاعات را مبادله می کنند و در مورد پارامترهای توان لازم، به ویژه مصرف برق توافق می کنند.

برای آزمایش، یک دوربین سازگار با Axis PoE 802.3af را به سوئیچ متصل کردیم. در پنل جلوی سوئیچ، نشانگر برق مربوط به آن پورت روشن می شود. علاوه بر این، از طریق رابط وب، ما قادر خواهیم بود وضعیت مصرف را توسط پورت ها کنترل کنیم.

همچنین قابلیت کنترل منبع تغذیه پورت ها جالب توجه است. از آنجایی که اگر دوربین با یک کابل وصل شده باشد و در مکانی صعب العبور قرار گرفته باشد، برای راه اندازی مجدد در صورت لزوم، باید این کابل را در کنار دوربین یا در کمد سیم کشی جدا کنید. . و در اینجا می توانید از راه دور با هر یک از سوییچ وارد شوید راه در دسترسو فقط تیک کادر "تامین برق" را بردارید و سپس آن را دوباره قرار دهید. علاوه بر این، در تنظیمات PoE، می توانید یک سیستم اولویت برای تامین برق راه اندازی کنید.

همانطور که قبلا نوشتیم، زمینه کلیدی بسته های شبکه در این تجهیزات، آدرس MAC است. سوئیچ های مدیریت شده اغلب دارای مجموعه ای از خدمات متمرکز بر استفاده از این اطلاعات هستند.

به عنوان مثال، مدل مورد بررسی از تخصیص استاتیک آدرسهای MAC در هر پورت (معمولاً این عملیات به صورت خودکار انجام میشود)، فیلتر کردن (مسدود کردن) بستهها توسط آدرسهای MAC فرستنده یا گیرنده پشتیبانی میکند.

علاوه بر این، می توانید تعداد ثبت آدرس MAC مشتری را در یک پورت سوئیچ محدود کنید، که می تواند یک گزینه امنیتی اضافی نیز در نظر گرفته شود.

اکثر بسته های شبکه لایه 3 معمولاً یک طرفه هستند - از یک مقصد به یک گیرنده می روند. اما برخی از سرویس ها از فناوری چندپخشی استفاده می کنند، زمانی که چندین گیرنده برای یک بسته به طور همزمان وجود دارد. معروف ترین مثال IPTV است. استفاده از چندپخشی در اینجا به شما این امکان را می دهد تا زمانی که نیاز به ارائه اطلاعات به تعداد زیادی از مشتریان دارید، پهنای باند مورد نیاز را به میزان قابل توجهی کاهش دهید. به عنوان مثال، چندپخشی 100 کانال تلویزیونی با جریان 1 مگابیت در ثانیه برای هر تعداد مشتری به 100 مگابیت در ثانیه نیاز دارد. اگر از فناوری استاندارد استفاده می کنید، 1000 مشتری به 1000 مگابیت در ثانیه نیاز دارند.

ما به جزئیات نحوه عملکرد IGMP نمی پردازیم، فقط به این امکان اشاره می کنیم تنظیم دقیقسوئیچ برای کار موثرتحت بارهای سنگین از این نوع

در شبکه های پیچیده ممکن است از پروتکل های خاصی برای کنترل مسیر بسته های شبکه استفاده شود. به ویژه، آنها امکان حذف حلقه های توپولوژیکی ("حلقه" بسته ها) را فراهم می کنند. سوئیچ مورد نظر از STP، RSTP و MSTP پشتیبانی می کند و تنظیمات انعطاف پذیری برای عملکرد آنها دارد.

یکی دیگر از ویژگی های مورد تقاضا در شبکه های بزرگ، محافظت در برابر موقعیت هایی مانند "طوفان پخش" است. این مفهوم افزایش قابل توجهی در بسته های پخش در شبکه را مشخص می کند و عبور ترافیک مفید "عادی" را مسدود می کند. اکثر به روشی سادهمبارزه با این امر، تعیین محدودیت برای پردازش تعداد معینی بسته در ثانیه برای پورت های سوئیچ است.

علاوه بر این، دستگاه دارای عملکرد غیرفعال کردن خطا است. این به سوئیچ اجازه می دهد تا در صورت تشخیص ترافیک بالای سربار، پورت ها را غیرفعال کند. این به شما امکان می دهد بهره وری را حفظ کنید و پس از رفع مشکل از بازیابی خودکار کار اطمینان حاصل کنید.

وظیفه دیگر که بیشتر به الزامات امنیتی مربوط می شود، نظارت بر تمام ترافیک است. AT حالت عادیسوئیچ طرحی را برای ارسال بسته ها به طور مستقیم به گیرندگان آنها پیاده سازی می کند. گرفتن بسته "خارجی" در پورت دیگر غیرممکن است. برای اجرای این کار، از فناوری پورت های "Mirroring" استفاده می شود - تجهیزات کنترلی به پورت انتخابی سوئیچ متصل می شوند و تمام ترافیک از سایر پورت های مشخص شده به این پورت ارسال می شود.

عملکرد IP Source Guard، DHCP Snooping ARP Inspection نیز بر بهبود امنیت متمرکز است. اولی به شما امکان می دهد فیلترهای شامل MAC، IP، VLAN و شماره پورت را پیکربندی کنید که تمام بسته ها از آن عبور می کنند. دومی پروتکل DHCP را محافظت می کند، سومی به طور خودکار کلاینت های غیرمجاز را مسدود می کند.

نتیجه

البته، قابلیتهایی که در بالا توضیح داده شد تنها کسری از فناوریهای سوئیچینگ شبکه است که امروزه در بازار موجود است. و حتی از این لیست کوچک، همه آنها نمی توانند استفاده واقعی برای کاربران خانگی پیدا کنند. شاید رایج ترین آنها PoE (به عنوان مثال، برای تامین انرژی دوربین های شبکه)، بسته بندی پورت (در مورد یک شبکه بزرگ و نیاز باشد). تبادل سریعترافیک)، کنترل ترافیک (برای اطمینان از عملکرد برنامه های پخش جریانی تحت بار زیاد در کانال).

البته برای حل این مشکلات اصلاً نیازی به استفاده از دستگاه های سطح کسب و کار نیست. به عنوان مثال، در فروشگاه ها می توانید یک سوئیچ PoE معمولی پیدا کنید، تجمیع پورت ها نیز در برخی از روترهای سطح بالا وجود دارد، همچنین اولویت بندی در برخی از مدل ها با پردازنده های سریع و با کیفیت بالا شروع شده است. نرم افزار. اما، به نظر ما، گزینه دستیابی به تجهیزات حرفهایتر، از جمله در بازار ثانویه، میتواند برای شبکههای خانگی با افزایش نیاز به عملکرد، امنیت و مدیریت نیز در نظر گرفته شود.

به هر حال، در واقع گزینه دیگری وجود دارد. همانطور که در بالا گفتیم، در تمام سوئیچ های "هوشمند"، می تواند مقدار متفاوتی از "ذهن" به طور مستقیم وجود داشته باشد. و بسیاری از تولید کنندگان مجموعه ای از محصولات دارند که به خوبی با بودجه خانوار سازگار است و در عین حال قادر به ارائه بسیاری از ویژگی های ذکر شده در بالا هستند. یک نمونه Zyxel GS1900-8HP است.

این مدل دارای یک بدنه فلزی فشرده و یک منبع تغذیه خارجی، هشت پورت گیگابیتی با PoE و یک رابط وب برای پیکربندی و مدیریت است.

سیستم عامل دستگاه از تجمیع پورت با LACP، VLAN، محدود کردن نرخ پورت، 802.1x، انعکاس پورت و سایر عملکردها پشتیبانی می کند. اما بر خلاف «سوئیچ مدیریت واقعی» که در بالا توضیح داده شد، این همه منحصراً از طریق رابط وب و در صورت لزوم حتی با استفاده از یک دستیار پیکربندی میشوند.

البته، ما در مورد نزدیک بودن این مدل به دستگاهی که در بالا توضیح داده شد، از نظر قابلیت های آن به طور کلی صحبت نمی کنیم (به طور خاص، هیچ ابزار طبقه بندی ترافیک و عملکرد سطح 3 در اینجا وجود ندارد). بلکه به سادگی گزینه مناسب تری برای کاربر خانگی است. مدل های مشابه را می توان در کاتالوگ سایر سازندگان یافت.

.JPG)

.JPG)

.JPG)

.JPG)

.JPG)

.JPG)

.JPG)