Descriere Recenzii (0) Capturi de ecran

- Aplicația acceptă arhive mai mari de 4 GB și funcționează cu ele la fel de repede ca și cu fișiere mai ușoare;

- Arhivele care conțin mai mult de 5 fișiere de format popular care au fost create de versiuni anterioare 8 sunt despachetate lent - doar în decurs de o oră. Acest lucru se datorează inconsecvenței dintre instrumentele de hacking de date și versiunile anterioare;

- Programul poate fi rulat în fundal. Desigur, procesul va încetini oarecum, totuși, în această situație, cantitatea de RAM va fi utilizată minim;

- Dicţionar attacks iar o căutare metodică a valorilor posibile folosind măști și șabloane stabilite oferă o probabilitate de aproape 100% de acces la datele criptate în arhivă.

Toată lumea a uitat parola pentru un document, o arhivă sau chiar un sistem de operare. Și, bineînțeles, primul gând este să chemi un programator pentru a putea rezolva un program atât de urgent. Totuși, totul poate fi mult mai ușor dacă descărcați programe de hacking.

Desigur, nimeni nu crede că descărcarea de programe gratuite de hacking este o sarcină destul de ușoară. Cu toate acestea, puteți apela la software de acest fel, care, între timp, este disponibil gratuit. Deci, dacă aveți probleme la accesarea unor arhive, vă putem oferi aplicația Advanced Archive Password Recovery, care vă va ajuta restabiliți accesul la datele pierdute.

Principiul funcționării sale este destul de complex, însă, pentru clientul care a decis să descarce această aplicație va fi suficient să știe că, în final, fie protecția cu parolă din arhivă va fi complet eliminată, fie în final utilizatorul va avea acces la o parolă pentru aceasta, care poate fi introdusă într-o fereastră separată și, din nou, aceeași - pentru a obține acces la date. Și luând în considerare baza de date extinsă, posibilele variații ale formatelor de arhivă, precum și principiul de funcționare al arhivatorilor individuali (toate acestea sunt folosite de program în timpul hackingului), accesul la date poate fi obținut într-un timp minim.

Caracteristici cheie ale Advanced Archive Password Recovery

Pe lângă scopul său principal - identificarea și eliminarea parolelor din arhive, aplicația are și unele funcționalități suplimentare, prezentate mai jos:

Top programe pentru un hacker

Ascuns de oaspeți

Are o serie de caracteristici care pot ajuta pentesterii și hackerii. Două aplicații compatibile utilizate în acest instrument includ „Burp Suite Spider”, care poate lista și mapa diferite pagini și opțiuni de pe un site web prin examinarea cookie-urilor. Inițiază o conexiune la aceste aplicații web, precum și un „Intrus”, care efectuează o serie de atacuri automate asupra aplicațiilor web vizate.

Suita Burp este un instrument excelent de hacking web pe care mulți pentesteri îl pot folosi pentru a testa vulnerabilitatea site-urilor web și a aplicațiilor web vizate. Burp Suite funcționează folosind cunoștințe detaliate despre aplicație, care a fost eliminată din protocolul HTTP. Instrumentul funcționează printr-un algoritm care este personalizabil și poate genera o solicitare de atac HTTP rău intenționată pe care hackerii o folosesc adesea. Burp Suite este deosebit de utilă pentru detectarea și identificarea vulnerabilităților pentru injectarea SQL și Cross-Site Scripting(e).

Ascuns de oaspeți

Cunoscut și sub numele de „ipscan” este un scanner de hacking de rețea disponibil gratuit, care este atât rapid, cât și ușor de utilizat. Scopul principal al acestui instrument de hacking de scanare a adresei IP și a porturilor este de a găsi uși și porturi deschise în sistemele altor persoane. Merită remarcat faptul că Angry IP Scanner are și o grămadă de alte metode de hacking, trebuie doar să știi cum să-l folosești. Utilizatorii obișnuiți ai acestui instrument de hacking sunt administratorii de rețea și inginerii de sistem.

Ascuns de oaspeți

este un instrument uimitor de hacking de rețea care poate fi configurat în unul dintre cele trei moduri prestabilite:- poate fi folosit ca interceptor

- inregistrator de pachete

- pentru detectarea intruziunilor în rețea

THC Hydra - Adesea văzut ca un alt descifrator de parole. THC Hydra este extrem de popular și are o echipă de dezvoltare foarte activă și experimentată. În esență, Hydra este rapid și stabil pentru piratarea autentificărilor și parolelor. Folosește un dicționar și atacuri Brute Force pentru a încerca diferite combinații de nume de utilizator și parole pe pagina de conectare. Acest instrument de hacking acceptă o gamă largă de protocoale, inclusiv Mail (POP3, IMAP etc.), Bază de date, LDAP, SMB, VNC și SSH.

Wapiti are o urmărire foarte loială. Ca instrument de pentesting (sau Framework), Wapiti este capabil să scaneze și să identifice sute de posibile vulnerabilități. Practic, acest instrument de hacking multifuncțional poate verifica securitatea aplicațiilor web prin executarea unui sistem cutie neagră. Adică nu studiază codul sursă al aplicației, ci scanează paginile HTML ale aplicației, scripturile și formularele, unde își poate introduce datele.

Astăzi, acesta este programul de top pentru un hacker. Aveți informații mai noi decât ale noastre?- Distribuie-l în comentarii. Ai întrebări?- cere. Întotdeauna vom răspunde și vă vom explica totul.

Pentesting, sau pur și simplu teste de penetrare, este o modalitate legală de a face hacking real și chiar de a fi plătit pentru asta. Un audit de securitate avansat este de obicei efectuat pe un laptop cu hardware specific, dar multe defecte de securitate pot fi detectate cu ușurință folosind un smartphone și o tabletă obișnuite. În acest articol, vom analiza 14 aplicații de hacking care vă vor permite să efectuați un test de penetrare folosind Android fără a scoate laptopul.

Articolul a fost scris în scop de cercetare. Toate informațiile au doar scop informativ. Nici autorul articolului, nici administrația nu sunt responsabile pentru utilizarea ilegală a programelor menționate în articol.

Programe hacker pentru hacking de pe un smartphone

Toate aplicațiile hacker pentru Android sunt împărțite în mai multe grupuri:

- Scanerele de resurse web sunt utilitare pentru hackeri pentru căutarea vulnerabilităților.

- Harvester - vă permit să căutați vulnerabilități (și exploatări pentru acestea) atât în software, cât și în hardware. Efectuați sniffing, atacuri MITM etc.

- Sniffer-urile sunt aplicații hacker pentru interceptarea și analiza traficului.

- Utilitățile auxiliare sunt instrumente care ajută la pentesting.

- Directoarele și motoarele de căutare sunt aplicații care îndeplinesc funcții auxiliare.

Crawlerele web pentru Android

Să începem revizuirea programelor de hacking a unui smartphone cu cel mai important lucru, și anume scanere de aplicații web. Aici avem trei aplicații care vă vor permite să găsiți zone de administrare deschise, să resetați parolele, să vă testați site-ul pentru vulnerabilități XSS, capabilități de injectare SQL, să creați liste de directoare și multe altele.

Scanerul de vulnerabilități pentru aplicații web mobile Kayra the Pentester Lite caută erori comune în configurarea serverului web specificat și încearcă să obțină liste de directoare (de obicei cu succes). Instrumentele suplimentare includ un generator de hash și un decriptor AES.  Aplicația are setări simple și clare. Suportă HTTPS și verifică corectitudinea TLS. Poate căuta XSS, CGI de forță brută și poate efectua atacuri de dicționar. Poate funcționa în fundal și în modul cu mai multe fire. Conține o bază de date Google Hacks și detectează automat vulnerabilitățile cunoscute.

Aplicația are setări simple și clare. Suportă HTTPS și verifică corectitudinea TLS. Poate căuta XSS, CGI de forță brută și poate efectua atacuri de dicționar. Poate funcționa în fundal și în modul cu mai multe fire. Conține o bază de date Google Hacks și detectează automat vulnerabilitățile cunoscute.

Raport Kayra și ecran Despre

Raport Kayra și ecran Despre Pentru fiecare element marcat în setările de scanare, este creat un raport detaliat. Captura de ecran arată doar o mică parte din ea. Versiunea gratuită este destul de funcțională, dar uneori enervantă cu reclame. Versiunea plătită nu are publicitate și restricții; costul său la momentul scrierii este de 159 de ruble.

- Versiunea testată: 1.4.0

- Dimensiune: 4,7 MB

- Versiunea Android: 4.1 și o versiune ulterioară

- Rădăcina necesară: nu

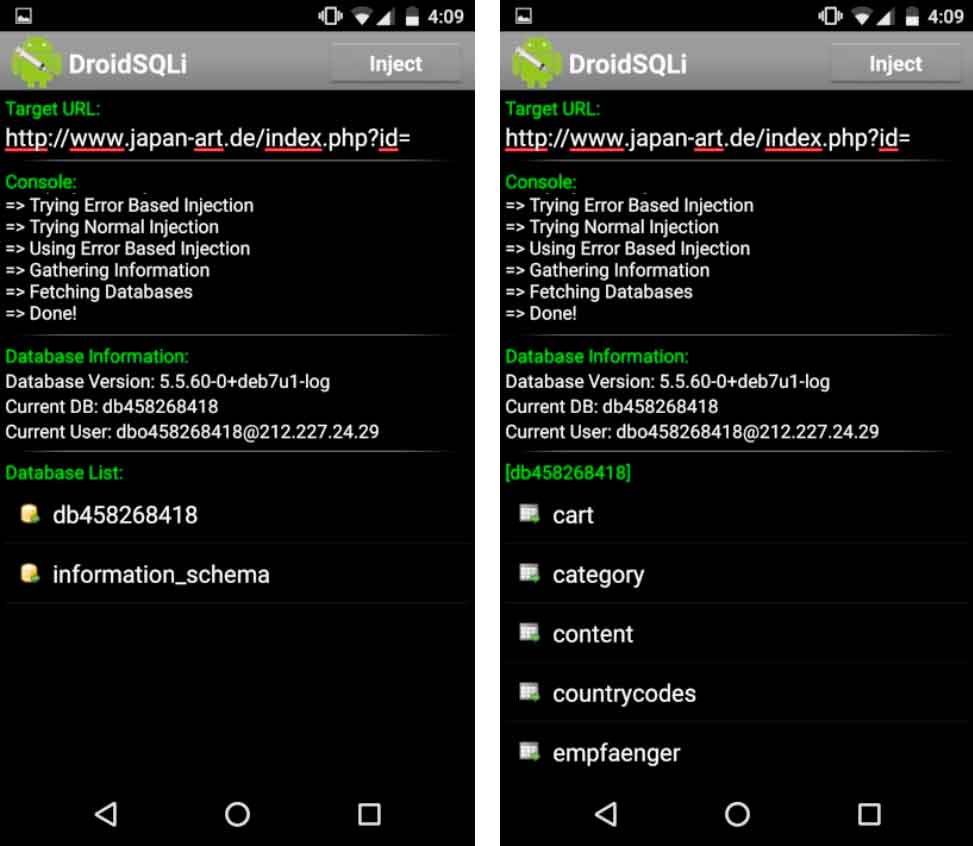

Următorul hacker Android este DroidSQLi. Aplicația DroidSQLi este utilizată pentru a verifica site-urile web pentru vulnerabilități la patru tipuri de injecții SQL:

- Injecție SQL normală - o versiune clasică cu trecerea parametrului UNION ALL SELECT;

- Injecție SQL bazată pe erori - folosind o sintaxă evident incorectă în interogări pentru a primi un mesaj de eroare care dezvăluie parametri adiționali ai bazei de date;

- Blind SQL injection - o serie de interogări cu analiza răspunsurilor adevărat/fals din SGBD, permițându-vă să restabiliți structura bazei de date;

Injecție SQL bazată pe timp - formarea de interogări suplimentare care determină suspendarea SGBD pentru un anumit timp, ceea ce face posibilă extragerea datelor caracter cu caracter.

Demonstrarea injectării SQL bazate pe erori

Demonstrarea injectării SQL bazate pe erori Utilitarul DroidSQLi selectează automat metoda de injectare și, de asemenea, utilizează tehnici pentru a ocoli filtrarea interogărilor.

Pentru a începe testarea site-ului, trebuie să găsiți manual punctul de intrare. De obicei, aceasta este adresa unei pagini web care conține o solicitare de forma?id=X sau?p=X, unde X este un număr întreg pozitiv. În exemplul nostru, sarcina utilă pentru parametrul id arată astfel:

id = (SELECT 4777 FROM (SELECT COUNT (*), CONCAT (0x71626b6a71, (SELECT (ELT (4777 = 4777, 1))), 0x7170767871, FLOOR (RAND (0) * 2)) x FROM INFORMATION_SCHEMA. PLUGI SCHEMA. PRIN x ) a ) |

Există o mulțime de site-uri pe Internet care sunt vulnerabile la injecțiile SQL. Cred că puteți găsi cu ușurință câteva dintre acestea doar uitându-vă la istoricul browserului dvs.

- Versiunea testată: 1.1

- Dimensiune: 705 KB

- Versiunea Android: 4.2 și o versiune ulterioară

- Rădăcina necesară: nu

Următorul instrument pentru hacking de pe smartphone-uri este utilitarul GRATUIT Droidbug Admin Panel Finder. Aplicația caută panouri de administrare folosind adresele implicite ale diferitelor CMS-uri. Rezultatul muncii sale nu corespunde întotdeauna cu starea reală a lucrurilor, deoarece serverele web populare au IDS și WAF. Ele blochează forța brută URL sau o redirecționează către un honeypot (capcană), care răspunde cu HTTP 200 OK la toate solicitările și colectează ea însăși informații despre atacator.

Cu toate acestea, pe site-urile mai puțin populare, securitatea este foarte tristă, iar un panou de administrare valid poate fi găsit în câteva secunde. Versiunea plătită, care costă 139 de ruble, elimină publicitatea și deblochează posibilitatea de a căuta folosind un șablon mixt pentru site-uri care acceptă PHP/ASP/CGI/CFM/JS.

Căutați panoul de administrare pe site

Căutați panoul de administrare pe site - Versiunea testată: 1.4

- Dimensiune: 6,3 MB

- Versiunea Android: 2.1 și o versiune ulterioară

- Rădăcina necesară: nu

Mașini de recoltat pentru hacking de pe un smartphone

Internetul nu este format doar din aplicații web, iar găurile nu se găsesc doar în ele. Următoarea selecție de aplicații de hacking pentru Android vă va permite să căutați vulnerabilități (și exploatări pentru acestea) în software și hardware, să efectuați sniffing, atacuri MITM, abandon și să faceți multe alte lucruri interesante.

cSploit este unul dintre cele mai puternice instrumente pentru scanarea rețelelor și căutarea vulnerabilităților pe gazdele detectate. Creează o hartă a rețelei și afișează informații despre toate dispozitivele găsite în ea. Își pot determina IP/MAC-ul și furnizorul (după primii trei octeți ai adresei MAC), pot determina sistemul de operare instalat pe ele, pot căuta vulnerabilități folosind framework-ul Metasploit RPCd și parolele de forță brută.

Căutare de clienți și atac MITM

Căutare de clienți și atac MITM Efectuează diverse tipuri de atacuri MITM prin spoofing DNS (este posibilă înlocuirea fișierelor media din trafic din mers, injecții JS, deturnarea sesiunii și deturnarea cookie-urilor pentru autorizare fără introducerea unei parole). De asemenea, poate deconecta dispozitive individuale (sau le poate deconecta în masă de la punctul de acces). Interceptează traficul și îl salvează în format .pcap sau îl redirecționează oriunde doriți.

cSploit conține un instrument pentru crearea și trimiterea oricărui pachet TCP/UDP către o gazdă selectată. Link-ul redirecționează către un serviciu online pentru selectarea și exploatarea vulnerabilităților pentru un anumit model. Baza de date a încetat să fie actualizată în 2015, dar este încă relevantă. În testul meu scurt pe un router ASUS, care a fost în producție de la sfârșitul anului 2016, o vulnerabilitate descrisă pentru prima dată în 2009 a fost descoperită în cel mai recent firmware (aprilie 2018).

Porturi deschise și o selecție de exploit-uri pentru ținta selectată

Porturi deschise și o selecție de exploit-uri pentru ținta selectată În plus, cSploit vă ajută să creați o gazdă la distanță pe o gazdă piratată, auditată de securitate și să obțineți control deplin asupra acesteia. În general, acesta este un must have pentru pentesteri, și nu numai pentru ei.

- Versiunea testată: 1.6.6 RC2

- Dimensiune: 3,5 MB

- Sunt disponibile versiuni de testare ale cSploit Nightly

- Versiunea Android: 2.3 și o versiune ulterioară

- Root necesar: DA!

- la /system/bin

cSploit, Intercepter-NG și alte utilitare puternice merită o analiză mai detaliată în articole separate. Vă sugerăm să vă familiarizați mai întâi cu principiile de bază ale pentestingului folosind aplicații simple ca exemplu și abia apoi să treceți la hardcore.

Furca cSploit de Simone Margaritelli a murit în 2014. Proiectul a rămas în stadiu beta cu cod foarte brut. În timp ce cSpoit a funcționat perfect pentru mine, ultimele trei versiuni de dSploit s-au prăbușit cu o eroare aproape imediat după lansare.

Același cSploit, vedere laterală

Același cSploit, vedere laterală De când Margaritelli s-a alăturat companiei Zimperium, dezvoltările dSploit au devenit parte a utilitarului proprietar zAnti.

Scanarea rețelei fără fir și descoperirea gazdei

Scanarea rețelei fără fir și descoperirea gazdei - Versiunea testată (nu complet de succes): 1.1.3c

- Dimensiune: 11,4 MB

- Versiunea Android: 2.3 și o versiune ulterioară

- Necesită root: DA!

- Cerințe suplimentare: instalați BusyBox în /system/bin, arătați o tendință spre masochism

zAnti

Aplicație mobilă pentru pentesting de la Zimperium. Un analog mai modern, mai stabil și mai vizual al dSploit.

Interfața zAnti este împărțită în două părți: scanare și MITM. În prima secțiune, precum dSploit și cSploit original, mapează rețeaua, determină toate gazdele, parametrii și vulnerabilitățile acestora.

Rețeaua Nmap

Rețeaua Nmap O funcție separată este detectarea vulnerabilităților pe smartphone-ul însuși. Conform raportului programului, testul nostru Nexus 5 conține 263 de găuri care nu vor mai fi închise deoarece durata de viață a dispozitivului a expirat.

Detectarea vulnerabilităților

Detectarea vulnerabilităților zAnti ajută la piratarea routerelor și la obținerea accesului complet la acestea (cu posibilitatea de a schimba parola de administrator, de a seta un alt SSID, PSK și așa mai departe). Folosind atacurile MITM, zAnti detectează elemente nesigure la trei niveluri: OS, aplicații și setări ale dispozitivului.

Caracteristica cheie este generarea unui raport detaliat asupra tuturor elementelor scanate. Raportul conține explicații și sfaturi cu privire la modul de eliminare a deficiențelor constatate.

zAnti raport

zAnti raport - Versiunea testată: 3.18

- Dimensiune: 24 MB

- Versiunea Android: 2.3 și o versiune ulterioară

- Root necesar: DA!

- Note: zAnti nu funcționează pe dispozitive cu procesoare x86 și x86_64

Sniffer pentru interceptarea traficului pe Android

Niciun pentester nu se poate lipsi de unul bun. Este o unealtă la fel de comună ca un cuțit pe masa unui bucătar. Prin urmare, următoarea secțiune a articolului este dedicată aplicațiilor pentru interceptarea și analiza traficului.

este un sniffer avansat axat pe efectuarea de atacuri MITM. Captează traficul și îl analizează din mers, identificând automat datele de autorizare din acesta. Poate salva traficul interceptat în format .pcap și îl poate analiza ulterior.

Formatele de date detectate automat includ parole și hash-uri pentru următoarele protocoale: AIM, BNC, CVS, DC++, FTP, HTTP, ICQ, IMAP, IRC, KRB5, LDAP, MRA, MYSQL, NTLM, ORACLE, POP3, RADIUS, SMTP, SOCKS , Telnet, VNC.

Scanare și falsificare ARP

Scanare și falsificare ARP Intercepter-NG colectează fișiere transmise prin FTP, IMAP, POP3, SMB, SMTP și HTTP din pachetele interceptate. La fel ca cSploit și analogii săi, Intercepter-NG utilizează spoofing ARP pentru a efectua MITM. Acceptă SSLstrip, care vă permite să efectuați atacuri MITM chiar și cu trafic HTTPS, înlocuind din mers cererile HTTPS ale gazdelor atacate cu variantele lor HTTP prin proxy-ul DNS încorporat.

În plus, poate detecta falsificarea ARP în raport cu el însuși (utilă atunci când se conectează la hotspot-uri publice) și poate proteja împotriva acesteia. Când faceți clic pe pictograma umbrelă, memoria cache ARP este verificată.

- Versiunea testată: 2.1 (consola - 0.8)

- Dimensiune: 5,2 MB

- Versiunea Android: 2.3 și o versiune ulterioară

- Root necesar: DA!

- Cerințe suplimentare: instalați BusyBox în /system/bin

Un analizor de pachete TCP/UDP mai simplu și „legal”, cu capacitatea de a intercepta sesiuni HTTPS folosind MITM. Nu necesită acest lucru, deoarece utilizează funcția Android încorporată de a trimite traficul prin proxy și de a înlocui un certificat SSL.

În Android 6.0.1 și versiunile ulterioare, trebuie să adăugați manual un certificat CA prin setările aplicației.

Captarea traficului

Captarea traficului Packet Capture rulează local. Nu efectuează spoofing ARP, deturnarea sesiunii sau alte atacuri asupra gazdelor externe. Aplicația este poziționată ca o aplicație de depanare și este descărcată de pe piața oficială. Poate decoda pachete ca Text/Hex/Urlencoded, dar nu acceptă încă solicitări HTTP comprimate prin gzip.

Packet Capture facilitează monitorizarea activității în rețea a aplicațiilor instalate. Acesta arată nu doar volumul de trafic transmis, ci ce anume trimite fiecare program sau componentă Android încorporată și unde și ce pachete primește ca răspuns și de la ce servere. Un utilitar excelent pentru căutarea de marcaje troiene și reclame enervante.

- Versiunea testată: 1.4.7

- Dimensiune: 4,5 MB

- Versiunea Android: 2.3 și o versiune ulterioară

- Rădăcina necesară: nu

Utilitare de ajutor pentru hacking pentru Android

În timp ce utilitățile avansate de Pentest necesită root și BusyBox, aplicațiile mai simple sunt disponibile în Magazinul Play și funcționează pe orice smartphone fără niciun truc. Ele nu pot efectua spoofing ARP și atacuri MITM, dar sunt destul de suficiente pentru scanarea unei rețele wireless, detectarea gazdelor și a problemelor evidente de securitate.

Acest program scanează undele de emisie căutând puncte de acces cu WPS activat. După ce le-a descoperit, ea încearcă să încerce ace implicite pe ele. Sunt puține dintre ele și sunt cunoscute din manualele producătorului de router.

Dacă utilizatorul nu a schimbat pinul implicit și nu a dezactivat WPS, atunci utilitarul durează cel mult cinci minute pentru a sorta toate valorile cunoscute și a obține WPA(2)-PSK, indiferent cât de lung și complex ar fi acesta. Parola pentru rețeaua wireless este afișată pe ecran și este salvată automat în setările Wi-Fi ale smartphone-ului.

Detectare hotspot cu WPS

Detectare hotspot cu WPS De când acel articol a fost publicat, WPSApp a fost actualizat și îmbunătățit în toate privințele. Ea cunoaște mai multe pini de la diferiți furnizori, le sortează mai repede și a învățat să folosească forța brută în moduri noi. Utilitarul funcționează atât pe smartphone-uri rootate, cât și fără drepturi de root. Are mulți analogi, dar toate sunt mult mai puțin eficiente.

- Versiunea testată: 1.6.20

- Dimensiune: 3.0 MB

- Versiunea Android: 4.1. Funcționează mult mai bine pe Android 5.1 și versiuni ulterioare

- Rădăcina necesară: de preferat, dar nu obligatorie

Scaner de rețea Wi-Fi gratuit și open source. Un utilitar foarte convenabil pentru detectarea punctelor de acces (inclusiv a celor ascunse), aflarea parametrilor acestora (MAC, furnizor, canal, tip de criptare), evaluarea puterii semnalului și a distanței până la acestea. Distanța de la router este calculată folosind formula pentru linia de vedere, deci nu este întotdeauna indicată suficient de precis.

Afișarea rețelelor ascunse și evaluarea zgomotului canalului

Afișarea rețelelor ascunse și evaluarea zgomotului canalului WiFiAnalyzer vă permite să vedeți clar situația în aer, să filtrați ținte după puterea semnalului, SSID, frecvența utilizată (2,4/5 GHz) și tipul de criptare. De asemenea, puteți determina manual canalul cel mai puțin zgomotos folosind două tipuri de grafice: obișnuit și acumulat în timp.

Pe scurt, WiFiAnalyzer este locul în care ar trebui să începeți recunoașterea în rețelele wireless. Căutarea țintelor cu anumiți parametri va economisi mult timp atunci când lucrați în continuare cu utilități avansate.

- Versiunea testată: 1.8.11

- Dimensiune: 1,6 MB

- Versiunea Android: 4.1 și o versiune ulterioară

- Rădăcina necesară: nu

Fing

Adesea, funcționalitatea utilităților hackerilor se suprapune cu capacitățile instrumentelor complet legale pe care administratorii de sistem le folosesc pentru a configura rețele.

Fing este un astfel de instrument. Scanează rapid rețeaua Wi-Fi la care reușiți să vă conectați (de exemplu, folosind WPSApp) și identifică toate gazdele. Acest lucru poate fi necesar pentru a verifica propria rețea fără fir pentru acces neautorizat, dar, vedeți, explorarea rețelelor necunoscute este mult mai interesantă.

Definirea porturilor și serviciilor pe gazdele selectate

Definirea porturilor și serviciilor pe gazdele selectate Fing efectuează analize avansate ale numelor NetBIOS, UPNP și Bonjour, astfel încât identifică mai precis tipurile de dispozitive și arată mai multe proprietăți ale acestora. Fing are utilități integrate ping și tracerout. De asemenea, poate trimite solicitări WOL (Wake on LAN), trezind de la distanță dispozitivele „dormite” care acceptă această funcție.

Fing detectează automat porturile deschise și serviciile asociate acestora. Când sunt detectate SMB, SSH, FTP și alte lucruri, Fing oferă să se conecteze la acestea, apelând programe externe din meniul său pentru a face acest lucru. Dacă utilitarul corespunzător (de exemplu, AndSMB) nu este instalat, atunci Fing deschide un link pentru a-l descărca.

Funcții suplimentare ale programului sunt disponibile după înregistrarea unui cont Fing. Cu acesta puteți efectua un inventar al dispozitivelor și rețelelor. Și mai multe funcții sunt deblocate după achiziționarea hardware-ului Fingbox. Poate monitoriza conexiunea oaspeților neinvitați și poate bloca selectiv dispozitivele acestora, precum și verifica conexiunea la Internet pentru probleme tipice și le poate remedia automat.

- Versiunea testată: 6.7.1

- Dimensiune: 10 MB

- Versiunea Android: 4.1 și o versiune ulterioară

- Rădăcina necesară: nu

Aplicația detectează toate dispozitivele client dintr-o rețea fără fir și apoi folosește falsificarea ARP pentru a le dezactiva selectiv sau a întrerupe comunicațiile pentru toată lumea, cu excepția lui însuși. Și apoi puteți descărca fișiere la viteză maximă undeva într-o cafenea, urmărind cum suferă alți vizitatori.

NetCut - găsiți și loviți!

NetCut - găsiți și loviți! Glumă! Este necivil să faci asta, dar să lovi rapid un atacator fără a intra în setările routerului - de ce nu? Nu puteți întrerupe o singură dată conexiunea pentru orice gazdă, ci puteți bloca constant încercările acesteia de a se conecta la punctul de acces până când își schimbă adresa MAC (consultați fila închisoare).

Dacă cineva încearcă să facă un astfel de truc împotriva dispozitivului dvs., NetCut va detecta otrăvirea cache-ului ARP și îl va șterge (consultați NetCut Defender). Pentru un dolar pe lună puteți obține un cont Pro, puteți elimina reclamele și restricțiile.

- Versiunea testată: 1.4.9

- Dimensiune: 12 MB

- Versiunea Android: 4.0 și o versiune ulterioară

- Necesită root: DA!

Directoare și motoare de căutare pentru pentesteri

În cele din urmă, vă vom spune despre câteva utilități utile care nu sunt direct legate de hacking, ci mai degrabă îndeplinesc o funcție auxiliară și informațională.

Dacă doriți să piratați jocul de pe telefon sau tabletă, atunci sunteți pe drumul cel bun. În acest articol vom vorbi în detaliu despre cum și cu ce puteți pirata jocul pe un dispozitiv Android. Această întrebare îngrijorează mulți utilizatori, ceea ce nu este surprinzător - prețurile pentru achiziționarea monedei în joc sunt adesea nerezonabil de mari.

Cum să piratați jocul

De fapt, piratarea unui joc Android este destul de simplă. Dar pentru aceasta veți avea nevoie de ajutorul unor programe (aplicații) speciale, care vin în două tipuri:

- Primul tip vă permite să faceți achiziții gratuite în jocuri. Acesta este cel mai simplu mod, deoarece nu necesită acțiuni complexe din partea dvs. Acest tip de hacking are loc folosind o aplicație care poate ocoli verificarea licenței Play Store și poate înlocui datele atunci când plătiți în cadrul jocului.

- Al doilea tip modifică suma monedei jocului. Acest tip de hack este mai complex, deoarece trebuie să găsiți și să modificați manual valorile numerice necesare. Dar odată ce înveți și înțelegi procesul, poți pirata orice joc în câteva minute.

Majoritatea programelor pentru jocurile de hacking funcționează dacă aveți drepturi de root pe dispozitiv; ce este acesta și cum să obțineți drepturi de root este descris în articol.

De asemenea, este de remarcat faptul că pe Android puteți pirata doar jocuri offline (care nu necesită acces la Internet) și este aproape imposibil să piratați jocuri online precum Clash of clans, Game of war, Boom beach și așa mai departe. Acest lucru se datorează faptului că toate programele de hacking înlocuiesc datele din interiorul dispozitivului în sine, iar jocurile online stochează date pe server și nu în dispozitiv. Chiar dacă reușești să piratezi un joc online, cel mai probabil după conectarea la server datele vor fi restaurate la valorile anterioare sau pur și simplu vei fi interzis.

Hacking jocuri fără drepturi de root

Programele prezentate în această secțiune vă permit să piratați fără drepturi de root. Dezavantajul acestor aplicații este că lista de jocuri acceptate este limitată și, de regulă, acestea sunt jucării simple cu protecție slabă.

O aplicație pentru jocuri de hacking fără drepturi de root, cu care poți face achiziții gratuite. În acest moment, Krihak acceptă aproximativ 100 de jocuri, inclusiv Shadow Fight 2 (v1.7.0). Dar rețineți că programul nu a fost actualizat de mult timp și dezvoltatorul a anunțat sfârșitul suportului, așa că este posibil ca KriHak să nu fie potrivit pentru hacking de jocuri noi.

Instrucțiuni:

- Dezactivați Google Play și serviciile Google din setări făcând clic pe „Opriți procesul”.

- Apoi opriți internetul sau Wi-Fi.

- Apoi, lansați Krihak și minimizați sau apăsați butonul „Pornit” pentru a activa hack-ul (în unele versiuni, activarea are loc la pornire).

- Intrăm în aplicație și facem orice achiziție în magazin, dacă vedeți inscripția - hack-ul a funcționat, apoi Creehack a funcționat.

O aplicație destul de puternică pentru editarea și piratarea fișierelor APK. Vă permite să modificați conținutul APK-ului: șiruri de localizare, înlocuiți imaginile de fundal, aspectul arhitecturii și chiar eliminați reclamele. Există două versiuni de Apk Editor disponibile în Magazinul Play - o versiune Pro plătită și una gratuită.

Hacking jocuri cu drepturi de root

Spre deosebire de secțiunea anterioară, aceasta conține programe mai puternice, pentru care veți avea nevoie de drepturi de root.

Un program binecunoscut care vă permite să faceți achiziții gratuite în jocuri offline Android. Aplicația înlocuiește serverul de autorizare a achiziției și emulează achiziția ca și cum ar fi una reală. Pentru a spune simplu, Freedom creează un card virtual cu care plătiți gratuit în aplicații.

Instrucțiuni:

4. GAME KILLER

Unul dintre cele mai populare programe pentru jocuri de hacking pentru valori numerice (monede, aur, cristale etc.). Game Killer funcționează cu aproape toate jocurile populare, cu excepția online, desigur.

Instrucțiuni:

- Instalați și lansați GameKiller, apoi minimizați-l.

- Intrăm în jocul care trebuie piratat.

- Deschideți jocul ucigaș, faceți clic pe pictograma cheie din colț, selectați ceea ce doriți să piratați, de exemplu, monede: pentru a face acest lucru, introduceți numărul curent de monede în bara de căutare a programului.

- Acum schimbați cantitatea; pentru a face acest lucru, trebuie să efectuați o acțiune în aplicație, de exemplu, să cumpărați ceva (în orice fel, principalul lucru este că cantitatea nu este = 0).

- Apoi începem din nou căutarea în game killer folosind valoarea modificată (de exemplu, ai avut 100 de monede, ai cheltuit 20 - căutăm 80).

- De regulă, programul vă va oferi 1-2 rezultate; dacă totul se dovedește așa, le schimbăm pe cele necesare (de exemplu, 9999999).

- Dacă programul a produs mai multe rezultate, atunci va trebui să repetați pașii 4 și 5.

Instrucțiuni video pentru piratarea unui joc folosind GameKiller.

5.GAMECIH

Schimbă valorile monedei jocului, similar cu Game killer, astfel încât instrucțiunile sunt aceleași.

Descrierea procesului:

- Descărcați și lansați GameCIH, apoi minimizați-l.

- Lansați jocul pe care doriți să îl piratați.

- Deschideți Game Cich, alegeți exact ce doriți să piratați, de exemplu cristale, pentru a face acest lucru, scrieți numărul curent de cristale în căutarea programului.

- Acum schimbați acest număr, pentru a face acest lucru trebuie să efectuați orice acțiune din joc, de exemplu, să cumpărați ceva (principalul este că numărul este mai mare decât zero).

- Apoi activăm din nou căutarea în GameCIH folosind valoarea editată (de exemplu, ați avut 150 de monede, ați cheltuit 50 - căutăm 100)

- De obicei, programul produce 2-3 rezultate, dacă se întâmplă acest lucru, atunci schimbăm aceste numere cu propriile noastre (de exemplu, 9999999999).

- Dacă există mai multe rezultate, repetați pașii 4-5.

6. JOCURI XMOD

O aplicație universală pentru a simplifica procesul de a juca jocuri online prin modificarea acestora. XModGames a câștigat popularitate în principal datorită jocurilor Clash of Klens și Boom Beach.Prin instalarea pluginului, puteți configura căutarea unui inamic cu cantitatea dorită de resurse, precum și să activați funcția „întotdeauna online”. Aplicația XMod este actualizată în mod constant și i se adaugă noi moduri.

Aplicație de corecție Android, cu funcții de tăiere a reclamelor și de verificare a licențelor. Lucky Patcher poate scana și aplica corecții pentru a schimba și extinde funcționalitatea acestora în jocurile sau aplicațiile dvs. Lucky Patcher are și o funcție de eliminare a verificării licenței, care vă permite să rulați versiuni „pirate” ale aplicațiilor, ignorând restricțiile și algoritmii de protecție. Recent, patch-ul a făcut posibilă înlocuirea pieței originale Google Play cu o piață piratată.

- Efectuarea de achiziții gratuite în jocuri.

- Eliminați verificarea licenței.

- Dezactivați publicitatea.

- Salvați fișierele APK din aplicațiile instalate.

- Implementarea de corecții în aplicații și sistem.

- Creați copii ale APK-ului cu modificările efectuate.

- Clonează aplicații (pentru a rula două copii simultan).

Dacă Hacker este revista ta preferată, înseamnă un singur lucru - ești omul nostru! De asemenea, poate vrei să devii un hacker cool. Și, desigur, X face tot posibilul să te ajute cu asta. Există, de fapt, două moduri de a pirata. În primul rând: cumperi o grămadă de cărți despre structura și funcționarea Internetului, limbaje de programare, sisteme de operare, protocoale, funcționarea procesorului etc. Citiți toate acestea cu atenție, iar după 2 ani de antrenament veți putea să vedeți toate găurile și să obțineți informațiile de care aveți nevoie fără probleme.

1. Orificiul din spate

Acest program bun este un troian. Constă dintr-un server și un client. Trimiți un client unui inamic, iar victima deschide portul implicit 31337, care permite accesul neautorizat la mașina sa. Foarte usor de folosit.

2. Partea frontală Flood Bot

Acest program vă va ajuta să vă resetați interlocutorul în rețeaua IRC. Rolly lucru mic.

3. Intervenția divină 3

Un program foarte util. Conține nuker, flooder, mail bombarder. Eficienta garantata.

4. ICQ Flooder

Cel mai simplu și mai eficient, după părerea mea, este ICQ flooder. Specificați adresa IP, portul ICQ - și porniți... Funcționează impecabil.

5. ICQ IP Sniffer

Un program simplu pentru determinarea unei adrese IP prin UIN într-o rețea ICQ. Foarte usor de folosit. Frumoasa interfata.

6. WinNuke

O nucleară foarte bună. Descărcați-l - nu veți regreta. Îl lansați, iar dacă victima nu are protecție împotriva armelor nucleare, atunci este înșurubat - un ecran albastru al morții. Există o opțiune de scanare porturi.

7. Nuke Nabber 2.9

Cel mai bun anti-nuker. Nu numai că vă protejează de 50 de tipuri de atacuri diferite, dar detectează și adresa IP a atacatorului. Este posibil să adăugați alte porturi. Acest program este un lider de acest gen.

8. X Net Stat

Programul monitorizează toate conexiunile de pe toate porturile către gazda dumneavoastră. Un program foarte util.

9. Instrumente esențiale de net

Acest scaner este folosit de majoritatea oamenilor. Include scaner NetBios, interfață Nat etc.

10. Lamer_Death 2.6

O ușă din spate populară pentru lamers batjocoritor. Pe lângă funcțiile obișnuite (fișiere, linie com.) există și

mai multe, cum ar fi:

-împinge afară/împinge în unitate CD/DVD

-controlează mouse-ul altcuiva

-tipărește textul pe ecran deasupra tuturor ferestrelor

-tipărește tot felul de lucruri rele pe o imprimantă lamer

trece 1537

Utilizarea unora dintre programele enumerate în scopul săvârșirii de acțiuni ilegale poate duce la răspundere penală (cum ar fi, într-adevăr, folosirea unui cuțit de bucătărie, topor, copiator sau, de exemplu, a rangului în aceleași scopuri).