У серпні Instagram запустив нову функцію - розповіді, які зникають через 24 години. У новому огляді я розклала по поличках усі можливості

Буквально в перший день появи «історій» я написала статтю с. Проте, питань про те, як використовувати Stories з кожним днем \u200b\u200bстає все більше і більше. Тому я вирішила підготувати повну інструкцію з Instagram Stories.

Ну що, поїхали? 🙂

Що таке Instagram Stories?

Це питання задають по різному. Ось лише частина пошукових запитів за новою функції Instagram: «що за кружечки в інстаграм зверху», «як зробити в інстаграм, щоб ти був в колі», «що за кружечки в новинах», «що за коло навколо аватарки», «кружечок в Instagram »,« що за нова фігня в інстаграм »і так далі.

- це нова функція програми, яку по-російськи називають «історії» або «розповіді». Це фото і відео, які зникнуть рівно через добу після завантаження.

У чому сенс «історій»?

Instagram запустив Stories з ідеєю, щоб користувачі більше ділилися моментами з реального життя. Тому що зараз, якщо подивитися стрічку в соцмережі, більшість фотографії - ідеальні: над ними не 5 хвилин трудяться в фоторедактора, щоб виставити, аналізують статистику і вибирають краще для публікації час.

Крім того, вважається, що робити більше 1-3 фотографій в день - моветон. А Stories дозволяє робити хоч 10 публікацій, при цьому ви не будете спамером.

Та й взагалі, контент, який зникає - це новий тренд. Першопроходець - Snapchat, в деякому сенсі, конкурент Instagram. І судячи з усього, другий вирішив не відставати.

Де знаходяться Stories?

Побачити «історії» можна вгорі стрічки новин, де вони представлені у вигляді окремої стрічки. Виглядає ось так.

Перша аватарка - це моя «історія». Знак + в блакитному колі означає, що у мене немає зараз фото або відео в «історії», і я можу додати. Щоб додати «історію», Мені потрібно натиснути на плюс в чорному колі над моєю аватаркой.

Наступні аватари в кольоровому колі - це «історії» людей, на яких я підписана, і у яких є щось нове, що я не бачила. Якщо перегорнути список вліво, можна побачити все «історії», опубліковані моїми друзями. У тому числі ті, що я вже бачила - у таких «історій» кола не кольорові, а білі. Приклад нижче.

Як підключити Instagram Stories?

«Історії» доступні всім користувачам програми. Якось спеціально підключати її не потрібно. Якщо ця функція з якоїсь причини у вас не з'явилася, варто оновити Instagram до останньої версії.

Як почати свою «історію»?

Натисніть на плюс в чорному колі в лівому кутку вкладки «новини». Інший варіант - проведіть пальцем по екрану вліво в будь-якій частині стрічки новин. Так перед вами теж з'явиться Instagram Stories.

Розберемо, що тут є.

Коло по центру - це кнопка для того, щоб зробити фото або відео. Натисніть один раз, щоб зробити фото. Натисніть і затримайте палець, щоб зробити відео.

Буквально кілька днів тому Instagram додав нову функцію: Тепер в «історіях» можна відразу знімати Boomerang (заокруглене відео). Щоб зняти Boomerang, торкніться цього слова внизу екрану, а потім гуртка, щоб зробити відео.

Значок з двома стрілочкамиправоруч від білого кола - це кнопка, щоб перемикатися між камерами - передній і зовнішньої. Також можна перемкнутися, натиснувши двічі на екран, що особливо зручно, якщо ви знімаєте відео і вам потрібно швидко змінити камеру.

Зліва від білого гуртка ви бачите два значка. Блискавка в колі - це спалах. Натисніть на неї, щоб додати освітлення на фото або відео. Місяць в колі -з'являється автоматично, коли телефон бачить, що недостатньо освітлення. Варто натиснути на неї, щоб поліпшити якість фото (хоча, я думаю, ви розумієте, що при поганому освітленні навіть зі спалахом або «місяцем» - якість буде не дуже).

У верхньому лівому кутку ви бачите значок налаштування.

Отже, що тут є.

можливість приховати «історії»Від людей, які підписані на вас, але ви б не хотіли, щоб вони переглядали ці фото і відео (як бачите, у мене є двоє таких людей).

нижче - обмеження з коментарів. Ви можете вибрати, щоб хто-завгодно міг написати вас повідомлення-відповідь на «історію», ті, на кого ви підписані або взагалі відключити цю функцію (особливо підходить публічним людям, у яких сотні тисяч передплатників).

Зберігати фотографії з «історій» автоматично. Ви можете включити цю функцію і весь потік ваших фото і відео буде зберігатися у вас на телефоні.

Якщо ж вам не потрібно зберігати всі фото, ви можете зберігати вподобану публікацію окремо. На фото зліва ви бачите публікацію, яку я зробила в Stories. У правому нижньому куті є стрілочка - натиснувши на неї, ви збережете це фото.

Якщо ж вам не потрібно зберігати всі фото, ви можете зберігати вподобану публікацію окремо. На фото зліва ви бачите публікацію, яку я зробила в Stories. У правому нижньому куті є стрілочка - натиснувши на неї, ви збережете це фото.

Зліва ви бачите Скасування -натиснувши, ви забираєте зроблене фото або відео. Будьте уважні, натиснувши «скасування», повернути фото / відео вже не можна.

Розберемо також додаткові можливості Instagram Stories. У правому верхньому куті ви бачите два значка - малюнок і текст.

малюнокможна накладати і на фото, і на текст. Його можна створити за допомогою трьох інструментів: маркер, виділитеся і неонові кисті. Вибирайте той, який вам найбільше подобається і підходить під контент. Там же можна вибрати товщину штриха і колір. Приклад дивіться нижче на фото.

текстможе містити не тільки літери, а й смайли. Ви можете вибрати будь-який колір, в тому числі для одного слова - один колір, для іншого - інший. Можна змінити розмір тексту і повернути, як хочете. Для цього зводите і розводите два пальця.

Поки можливості додати кілька написів немає. Ну щоб текст і в цьому місці, і в цьому, і в цьому. Але ось лайфхак, Як це можна зробити. Перший варіант - додайте прогалини так, щоб напис був в декількох місцях (фото нижче).

Ще можна скористатися спеціальними додатками, де додати скільки завгодно написів, будь-яких шрифтів, кольорів і розмірів.

Просто поставте @ і почніть вводити ім'я людини або сторінки, яку ви хочете відзначити на фото / відео. З'являться аватари, серед них ви вибираєте потрібний профіль. Після публікації посилання стане активною. Приклад - дивіться нижче на фото.

Також разом з посиланням на профілі, Instagram анонсував, що починає тестувати посилання на зовнішні сайти. Першими доступ до такої функції отримали відомі особистості з верифікованим акаунтами (галочка біля ника).

Крім тексту і малюнка, в Instagram Stories можна додати ефекти на фото і відео. Для цього проведіть по екрану вліво або вправо - і виберіть фільтр. Їх всього шість, і часто вони дуже непогано доповнюють контент.

В Stories можна додати фото і відео, які вже є у вас в телефоні, з вашої галереї. У цьому секрет якісних фотографій, завантажених в «історії», а також фільтрів і ефектів, яких нібито немає в Stories. Наприклад, часто користувачі завантажують відео, зроблені в Snapchat (знаєте, коли у людини з'являється мордочка собачки і він лиже екран? Боже, навіть писати смішно)).

Так що у вас є можливість обробити фото і відео в будь-якому додатку - і вантажити вже в «Сторіс».

Проведіть пальцем зверху вниз, спливе вікно з переліком фото і відео, зроблених за останні 24 години і збережених в телефоні. Зверніть увагу: тільки за останню добу! Виберіть контент, який хочете завантажити, і він - в Stories.

Лайфхак. Якщо фото було зроблено не за останню добу, а тиждень / місяць / рік тому, обробіть його в одному з додатків (типу VSCO або Snapseed) і завантажте на телефон. Воно з'явиться, як нове. Можна навіть не обробляти, а просто завантажити в додаток - і вивантажити назад в телефон.

З Boomerang і відео трохи складніше. Прийом, яким я користуюся: відправляю з телефону відео в Google Диск або собі на «пошту» і звідти його знову скачую. Якщо знаєте краще спосіб, поділіться 🙂

З Boomerang і відео трохи складніше. Прийом, яким я користуюся: відправляю з телефону відео в Google Диск або собі на «пошту» і звідти його знову скачую. Якщо знаєте краще спосіб, поділіться 🙂

Ви також можете спокійно видалити фото чи відео з Stories. Для цього натисніть на три крапки в нижньому правому куті.

Навіть якщо ви не видалите фото, воно все одно зникне зі стрічки через 24 години, не забувайте про це.

Який формат фотографії?

Багато хто відразу після появи нової функції стали скаржитися на специфічний формат фотографії. І правда, незрозуміло чому фото в Instagram Stories немов збільшені.

Справа в тому, що Instagram підганяє фотографію під Stories, через що частина знімка може бути обрізана. Причому без можливості вибрати, що саме обрізати.

Наприклад, у мене є фотографія, яку я знімала на телефон в квадратному форматі. Ось що робить з неї Stories.

Що в такому випадку робити? Є кілька варіантів. Перший - знімати відразу в Instagram Stories (але тоді не можна редагувати фото). Другий - знімати на телефон вертикально, при цьому все одно краю будуть обрізані, але незначно.

Третій варіант - додавати рамку. Я роблю це простим способом: відкриваю фото в галереї на телефоні і роблю скрін. Ось, що виходить.

Думаю, варто поекспериментувати з додатками, де можна додати рамки. Пам'ятайте, як це було до того, як Instagram дозволив вантажити не тільки квадратні фото? Ось ці додатки знову прийдуть як не можна до речі. Правда я над цим не переймаюсь.

Як залишати коментарі в Stories?

Ніяк. У «історіях» немає коментарів і немає лайків. Але є можливість відповісти на публікацію, відправивши приватне повідомлення людині в директ. Наприклад, як я відправила комплімент Поліні.

Як поставити «історії» на паузу?

Так, можна зупинити «історію», щоб прочитати текст на картинці, наприклад. Для цього просто натисніть на екран і тримайте палець - фото і, відео будуть рухатися.

Як склеювати фотографії та відео в одну «історію»?

Ваші публікації збираються в одне оповідання самостійно. Ви просто завантажуєте одне фото за іншим, відео, Boomerang - а додаток все робить за вас. У підсумку виходить добірка з подій за 24 години. Скільки публікацій було зроблено, можна побачити в самому верху - бачите стрічка з рисок?

Чиї «історії» я бачу?

Ви бачите Stories людей, на яких ви підписані. Їх «розповіді» з'являються один за іншим у верхній частині стрічки новин. Нові «історії» - обведені кольоровим ореолом.

Натиснувши на аватар людини, ви побачите його «історію». Перехід між «історіями» відбувається автоматично, але ви можете прискорити процес, натиснувши на екран пальцем. Ну а якщо будете натискати по екрану вправо і вліво, будете переміщатися між «оповіданнями» різних користувачів.

Також побачити «історію» людини у нього в профілі: його аватар обведений яскравим кольором.

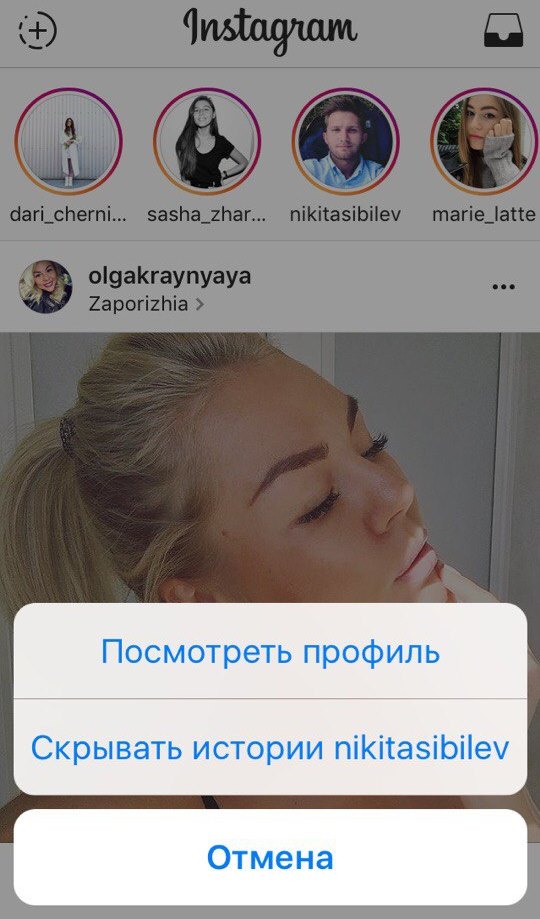

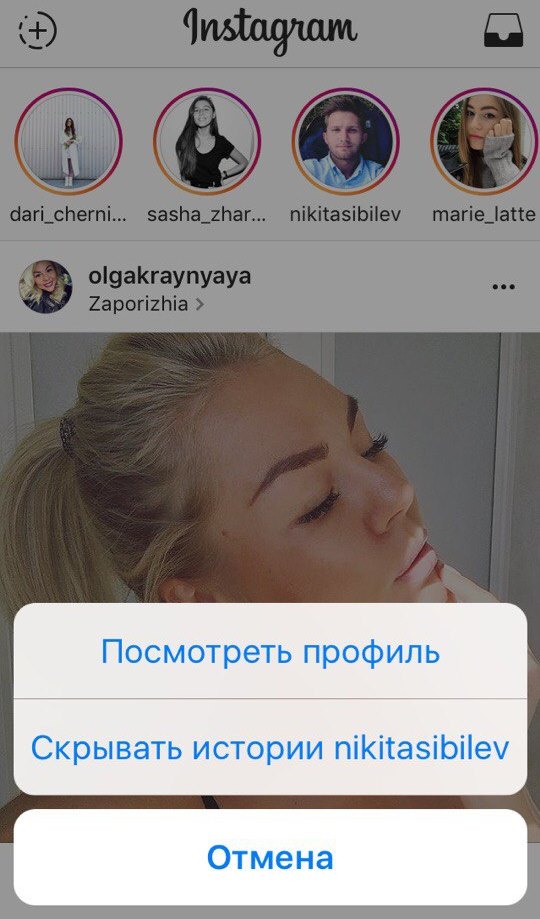

Чи можна відключити чиїсь «історії»?

Чи можна відключити чиїсь «історії»?

Якщо ви підписані на людину, але не хочете бачити його «розповіді», ви можете їх приховати.

Для цього треба зайти в стрічку новин, знайдіть «історію» людини, якого хочете приховати - натисніть пальцем і затримайте на пару секунд. З'явиться екран з кнопкою «приховати історії @ користувача». Натискайте - і видихайте. Ви більше не будете бачити «історії» цієї людини.

Знову бачити «історії» можна. Для цього перегорніть стрічку Stories до кінця - там ви побачите профілі тих, кого приховали. Натисніть на аватарку, удержите пару секунд і перед вами з'явиться таке ж поле з можливістю повернути профіль в стрічку.

Людина побачить, що я дивився його «історію»?

Так, пам'ятайте про це, якщо ви дивитеся чийсь «розповідь», людина дізнається про це. Під фотографією з'являється кількість переглядів, і якщо потягнути екран вгору - з'явиться перелік всіх користувачів, які бачили вашу «історію». Зробити це можете тільки ви, то є інші користувачі не знають, скільки людина бачила ваш «розповідь».

До речі, в списку не видно, скільки разів людина переглядав вашу «історію». Так що шанувальників буде обчислити складно 😉

Кого першого видно в списку моїх «історій»?

Коли ви відкриваєте список тих, хто дивився ваші Stories, вгорі ви, як правило, бачите тих користувачів, з якими найактивніше взаємодієте: ставите їм лайки, і отримуєте натомість, коментуєте їх пости, а вони ваші, спілкуєтеся в директ. Їх же «історії» ви, швидше за все, бачите в числі перших в стрічці.

Чому я кажу «швидше за все» і «як правило», тому що Instagram не розголошує своїх алгоритмів, а потім говорити напевно складно. Це мої особисті спостереження.

Чи можна таємно дивитися чиюсь «історію»?

Ні, Instagram таку можливість не дає. Та й додатків, які здатні зробити вас «невидимкою» я поки не знаходила.

Правда, під попереднім оглядом я отримала безліч коментарів про те, що «невидимки» в Stories вже з'явилися. Наприклад, одна дівчина розповіла, що бачить одне кількість переглядів на своїй «історії», а відкриваючи список - їх на кілька осіб менше. Я такого феномена в своїх акаунтах не спостерігала, але думаю, що справа швидше в Глюка «Сторіс», ніж в появі «невидимок». Час покаже.

Хто бачить мою «історію»?

Все залежить від настройки конфіденційності вашого облікового запису. У вас закритий профіль? Тоді вашу «історію» бачать тільки схвалені вами передплатники, ті, хто є у вас в друзі. Сторонні бачити вашу Stories не можуть.

Ще пару років тому наші мами і бабусі передавали один одному товстелезні зошити з купою переписаних від руки рецептів, щоб десь випадково не загубився сімейний рецепт «оселедця під шубою» або «мімози». Однак, «оселедцем під шубою» вже нікого не здивуєш, і жіночої статі доводиться винаходити тисячі нових рецептів ... Адже хочеться, щоб було і смачно, і стильно, і не як у всіх. А напередодні Нового року це особливо актуально!

До речі, у нас ще є стаття про

Благо, зараз все стало набагато простіше, і натхнення для своїх кулінарних шедеврів можна черпати прямо з інтернету. Ми підібрали для вас найкращі кулінарні сайти, які можуть послужити паличкою-виручалочкою в потрібний момент і зроблять з вас якщо і не справжнього професіонала, то вже точно впевненого любителя.

Їмо вдома

Любов багатьох жінок до кулінарії (в тому числі і моя) починається саме з цього ресурсу. Актриса, телеведуча і мама двох дітей - Юлія Висоцька - в 2003 році створила цілий проект, який на даний момент розрісся до неймовірних масштабів.

На сайті «Їмо вдома» представлені не тільки Юлині рецепти, а й шедеври інших користувачів. Кожен бажаючий має можливість публікувати свої рецепти і фотографії страв, оцінювати чужі, порівнювати за інгредієнтами і рейтингу, а також створювати свою власну кулінарну книгу. Крім цього на сайті можна подивитися всі випуски телепередачі «Їмо вдома» і взяти участь в кулінарних конкурсах від партнерів. У загальному і цілому, «Їмо вдома» - це ціла соціальна мережа, де кипить живе спілкування, де досвідчені кулінари діляться своїми секретами, а звичайні любителі перетворюються в професіоналів.

гастроном

Кулінарний портал, який є, мабуть, найпопулярнішим порталом про їжу не тільки в Росії, але і в країнах ближнього зарубіжжя. «Гастроном» не дарма носить таку назву: на сайті можна знайти не тільки кулінарні рецепти з покроковим приготуванням, а й велика кількість матеріалу тому, як правильно вибирати і працювати з продуктами, як зробити так, щоб ваше блюдо виглядало не гірше, ніж у іменитого шеф-кухаря, і куди відправитися за свіжими гастрономічними враженнями.

Ще один кулінарний журнал, від якого важко відірватися любителям приготувати що-небудь «таке»! Сам журнал зібрав в собі більше 35 тисяч оригінальних рецептів, відео інструкції з приготування і підказки за інгредієнтами. Кожен рецепт оснащений спеціальним лічильником, який допомагає розрахувати правильну кількість інгредієнтів в залежності від кількості порцій. Щотижня популярні фудблогери і шеф-кухаря діляться своїми історіями, ексклюзивними рецептами і секретами їх приготування.

Чим тільки не намагається здивувати нас сьогодні ринок з доставки їжі: хтось спеціалізується на стравах швидкого приготування, хтось - на домашній кухні, а хтось - на. Бути може, в нашій країні цей напрям тільки починає набирати обертів, але ось за кордоном майже кожна 3-тя господиня вже користується цим сервісом, щоб приготувати страву своєї мрії. Сервіс «Шефмаркет» пропонує цілу програму для того, щоб полегшити життя сучасним домогосподаркам. На сайті є спеціально-розроблені категорії, в яких пропонується комплекс меню, покрокові рецепти приготування страв і послуга по доставці всіх інгредієнтів прямо на вашу кухню!

Все, що вам потрібно, це тільки зайти на сайт, вибрати відповідний комплекс і, вуаля, - всі необхідні інгредієнти вже на вашому столі.

Рецепти Джеймі Олівера

Гуру кулінарії Джеймі Олівер відомий у всьому світі завдяки своїм численним шоу і книгам. Рецепти Джеймі люблять навіть новачки, тому що в своїх рецептах Олівер використовує прості інгредієнти, які на сьогоднішній день можна дістати в будь-якому магазині. Більш того, в своїх відеоуроку, представлених на сайті, Джеймі розкриває всі секрети і ділиться тонкощами приготування того чи іншого блюда. Якщо ви в пошуках здорового і смачного харчування, тоді кухня Джеймі - це для вас.

Блог зі смаком Andy Chef

Хто сказав, що жінки готують краще за чоловіків? Кулінарний блог Андрія Рудькова може з вами посперечатися. Андрій почав вести свій блог в 2013 році, коли зрозумів, що ніщо його не надихає так, як приготування їжі, тому Андрій сам вирішив надихати людей.

«Блог зі смаком» наповнений безліччю. Притому цей «родзинки» полягає не тільки в використовуваних інгредієнтів, а й в техніці. Всі фотографії до кожного рецепту Андрій робить особисто. І в сукупності рецепт виходить настільки апетитним, що хочеться негайно відправитися на кухню і повторити експеримент.

Крім рецептів на сайті є велика кількість корисного матеріалу про гастрономічні подорожі, основи приготування і оглядах технологічних новинок. А як бонус кожен бажаючий може подивитися майстер-класи за участю Андрія та поповнити свій багаж уроками фуд фотографії.

Чадейка

Ще один авторський блог, який не залишить байдужою жодну жінку! Ірина Чадеева - справжній фахівець з пирогів і автор таких відомих книг, як «Пироги і дещо ще ...», «Випічка по ГОСТу. Смак нашого дитинства »,« Все про пироги »та ін. Коли вперше потрапляєш на особисту сторінку Іриного ЖЖ, час пролітає непомітно, і ось уже 3 години кудись зникли. «Пиріг з чорницею», «пиріг з лимонним ганашем», «безе з шоколадом», «вишневі тістечка» ... і це тільки лише мала частина тих назв, які викликають підвищений приплив ендорфінів в організмі. Кожен рецепт підкріплений красивою і стильною фотографій автора. І якщо у вас щось не виходить, то в коментарях ви можете задати всі ваші запитання. Будьте впевнені, вони точно не залишаться без відповіді!

Facebook іноді нагадує темний ліс. Функції, створені спеціально для зручності користувачів, встановлені в соціальній мережі, як дерева в частіше - їх багато, але серед них легко заблукати.

Чи знаєте ви, наприклад, як можна управляти налаштуваннями приватності в Facebook? Пропонуємо вам познайомитися з деякими можливостями соціальності мережі і зрозуміти, чи не пропустили ви щось важливе.

Кому видно пости

?

Ви можете вказати, кому будуть видні ваші пости в Facebook в майбутньому. Врахуйте, коли ви встановлюєте налаштування, вона поширюється на всі наступні публікації. Тому якщо ви хочете, щоб цей пост було видно тільки друзям, а наступний доступний всім користувачам без винятку, не забудьте в другому випадку змінити налаштування конфіденційності.

Як встановити:

зайдіть в Настройки конфіденційності -\u003e Конфіденційність -\u003e Хто може бачити мої матеріали?

Чиї повідомлення про оцінки я хочу бачити?

Після появи Хроніки проглядати пости і фотографії, на яких вас відзначили, стало набагато простіше. Зайшовши в «Журнал дій», ви можете налаштувати повідомлення, які прийдуть вам, коли вас відзначають друзі, друзі друзів або будь-які користувачі Facebook.

Як встановити:

зайдіть в Журнал дій -\u003e Публікації, в яких ви відзначені

Зверніть увагу: коли ви вказуєте когось в публікації і встановлюєте приватність (наприклад, є тільки друзям), дане повідомлення можуть побачити інші користувачі (в даному випадку друзі зазначеного людини). Якщо ви не хочете, щоб пост бачили певні люди, встановіть обмеження, вибравши пункт «Налаштування користувача».

Хто може мене знайти?

Сховатися в Facebook майже неможливо. Однак в ваших силах налаштувати все так, щоб «чужаки» не змогли вас знайти в соціальній мережі за адресою вашої електронної пошти або номером телефону, вказаним в Facebook. Крім того, ви можете дозволяти або забороняти пошуковим системам показувати ваш профіль у видачі.

Як встановити:

зайдіть в Настройки конфіденційності -\u003e Конфіденційність -\u003e Хто може мене знайти?

Ви втратили телефон? Щоб не вкрали аккаунт ...

У разі втрати телефону ви повинні негайно: видалити свій телефонний номер зі свого облікового запису Facebook і клікнути «Вийти з системи на телефоні». Це запобіжить використання вашого облікового запису іншими людьми.

Що робити: Зайдіть в Настройки конфіденційності -\u003e Мобільна версія -\u003e Ви втратили свій телефон?

Повідомлення від груп

Ви можете встановити настройки, щоб отримувати або не отримувати повідомлення від груп, в яких ви перебуваєте. Крім того, ви можете налаштувати повідомлення, щоб бачити тільки пости друзів, опубліковані в групі.

Як встановити:

зайдіть в Настройки конфіденційності -\u003e Повідомлення -\u003e Які повідомлення ви отримуєте -\u003e Новини груп

Існують інші типи повідомлень, які варто налаштувати, щоб спростити собі життя і не відволікатися на непотрібний спам.

Якщо, наприклад, вам набридли нескінченні запрошення в TopFace та інші примітки від різних користувачів, ви можете їх заборонити, натиснувши «Відключити» в панелі повідомлень.

Також ви можете налаштувати, які повідомлення бажаєте отримувати по електронній пошті.

За таким же принципом ви можете налаштувати мобільні повідомлення, вибрати, яким чином хочете отримувати повідомлення про дії друзів і передплатників і хочете взагалі, а також налаштувати оповіщення для сторінок, якими ви керуєте.

Приватність в додатках

Ви хочете відкрити програму «20 найкрасивіших дівчат Бразилії», але не хочете, щоб всі ваші друзі і передплатники побачили це на своїй стіні. Для цього встановіть налаштування приватності для додатків. Ви можете дозволити або заборонити додатком відправляти вам повідомлення і встановити, кому будуть доступні повідомлення від вашого імені.

Як встановити:

зайдіть в Настройки конфіденційності -\u003e Програми

Від кого отримувати повідомлення?

Будь-який користувач Facebook може відправити вам повідомлення. Щоб зменшити кількість спаму, ви можете встановити фільтри для вхідних листів.

Як встановити:Швидкі настройки конфіденційності -\u003e Хто може зв'язатися зі мною?

Як повідомити про проблему?

Що робити: переходите в розділ Допомога -\u003e Повідомити про проблеме-\u003e в випадаючому меню вибрати потрібний пункт і написати повідомлення.

USSCLTD 10 травня 2016 в 12:38

Шукаємо уразливості за допомогою google

Будь-пошук вразливостей на веб-ресурсах починається з розвідки та збору інформації.

Розвідка може бути як активною - брутфорс файлів і директорій сайту, запуск сканерів вразливостей, ручний перегляд сайту, так і пасивної - пошук інформації в різних пошукових системах. Іноді буває так, що уразливість стає відома ще до відкриття першої сторінки сайту.

Як таке можливо?

Пошукові роботи, безупинно бродять по просторах інтернету, крім інформації, корисної звичайному користувачеві, часто фіксують те, що може бути використано зловмисниками при атаці на веб-ресурс. Наприклад, помилки скриптів і файли з чутливою інформацією (починаючи від конфігураційних файлів і логів, закінчуючи файлами з аутентифікаційних даними і бекап баз даних).

З точки зору пошукового робота повідомлення про помилку виконання sql-запиту - це звичайний текст, невіддільний, наприклад, від опису товарів на сторінці. Якщо раптом пошуковий робот наткнувся на файл з расшіреніем.sql, який чомусь опинився в робочій папці сайту, то він буде сприйнятий як частина вмісту сайту і так само буде проіндексовано (включаючи, можливо, зазначені в ньому паролі).

Подібну інформацію можна знайти, знаючи стійкі, часто унікальні, ключові слова, які допомагають відокремити «вразливі сторінки» від сторінок, що не містять уразливості.

Величезна база спеціальних запитів з використанням ключових слів (так званих Доркен) існує на exploit-db.com і відома під назвою Google Hack Database.

Чому google?

Дорки орієнтовані в першу чергу на google з двох причин:

- найбільш гнучкий синтаксис ключових слів (наведено в Таблиці 1) і спеціальних символів (наведено в Таблиці 2);

- індекс google все ж більш повний ніж у інших пошукових систем;

Таблиця 1 - Основні ключові слова google

Ключове слово

|

сенс

|

приклад

|

site

|

Пошук тільки на зазначеному сайті. Враховує тільки url

|

site: somesite.ru - знайде всі сторінки з даного домену і піддоменів

|

inurl

|

Пошук за словами, присутнім в uri. На відміну від кл. слова "site", шукає збіги після імені сайту

|

inurl: news - знайде всі сторінки, де в uri зустрінеться дане слово

|

intext

|

Пошук в тілі сторінки

|

intext: "пробки" - повністю аналогічно звичайному запитом "пробки"

|

intitle

|

Пошук в заголовку сторінки. Текст, укладений між тегами <br></td>

<td width="214">intitle: "index of" - знайде всі сторінки з лістингом директорії <br></td>

</tr><tr><td width="214">ext <br></td>

<td width="214">Пошук сторінок із зазначеним розширенням <br></td>

<td width="214">ext: pdf - знайде все pdf-файли <br></td>

</tr><tr><td width="214">filetype <br></td>

<td width="214">В даний час повністю аналогічно кл. слову "ext" <br></td>

<td width="214">filetype: pdf - аналогічно <br></td>

</tr><tr><td width="214">related <br></td>

<td width="214">Пошук сайтів зі схожою тематикою <br></td>

<td width="214">related: google.ru - покаже свої аналоги <br></td>

</tr><tr><td width="214">link <br></td>

<td width="214">Пошук сайтів, що посилаються на даний <br></td>

<td width="214">link: somesite.ru - знайде всі сайти, на яких є посилання на даний <br></td>

</tr><tr><td width="214">define <br></td>

<td width="214">Показати визначення слова <br></td>

<td width="214">define: 0day - визначення терміна <br></td>

</tr><tr><td width="214">cache <br></td>

<td width="214">Показати вміст сторінки в кеші (якщо є) <br></td>

<td width="214">cache: google.com - відкриє сторінку з кешу <br></td>

</tr></tbody></table><p>Таблиця 2 - Спеціальні символи запитів google <br></p><table><tbody><tr><td width="214"><b>символ</b><br></td>

<td width="214"><b>сенс</b><br></td>

<td width="214"><b>приклад</b><br></td>

</tr><tr><td width="214">“<br></td>

<td width="214">точна фраза <br></td>

<td width="214">intitle: «RouterOS router configuration page» - пошук роутерів <br></td>

</tr><tr><td width="214">*<br></td>

<td width="214">будь-який текст <br></td>

<td width="214">inurl: «bitrix * mcart» - пошук сайтів на bitrix з вразливим модулем mcart <br></td>

</tr><tr><td width="214">.<br></td>

<td width="214">будь-який символ <br></td>

<td width="214">Index.of - аналогічно запиту index of <br></td>

</tr><tr><td width="214">-<br></td>

<td width="214">виключити слово <br></td>

<td width="214">error -warning - показати всі сторінки, де є error, але немає warning <br></td>

</tr><tr><td width="214">..<br></td>

<td width="214">Діапазон <br></td>

<td width="214">cve 2006..2016 - показати уразливості по роках починаючи з 2006 <br></td>

</tr><tr><td width="214">|<br></td>

<td width="214">Логічне «або» <br></td>

<td width="214">linux | windows - показати сторінки, де зустрічається або перше або друге слово <br></td>

</tr></tbody></table><br> Варто розуміти, що будь-який запит до пошукової системи - це пошук тільки по словам. <br> Марно шукати на сторінці мета-символи (лапки, дужки, знаки пунктуації і т. П). Навіть пошук по точній фразі, зазначеної в лапках, - це пошук за словами, з подальшим пошуком точного збігу вже в результатах. <p>Все Доркі Google Hack Database розділені логічно на 14 категорій і представлені в таблиці 3. <br> Таблиця 3 - Категорії Google Hack Database <br></p><table><tbody><tr><td width="168"><b>Категорія</b><br></td>

<td width="190"><b>Що дозволяє знайти</b><br></td>

<td width="284"><b>приклад</b><br></td>

</tr><tr><td width="168">Footholds <br></td>

<td width="190">Веб-шелли, публічні файлові менеджери <br></td>

<td width="284">Знайти всі зламані сайти, де залиті перераховані вебшелли: <br> (Intitle: «phpshell» OR intitle: «c99shell» OR intitle: «r57shell» OR intitle: «PHP Shell» OR intitle: «phpRemoteView») `rwx`« uname » <br></td>

</tr><tr><td width="168">Files containing usernames <br></td>

<td width="190">Файли реєстру, конфігураційні файли, логи, файли, що містять історію введених команд <br></td>

<td width="284">Знайти всі файли реєстру, які містять інформацію про акаунти: <br><i>filetype: reg reg + intext: «internet account manager»</i><br></td>

</tr><tr><td width="168">Sensitive Directories <br></td>

<td width="190">Каталоги з різною інформацією (особисті документи, конфіги vpn, приховані репозиторії і т.д.) <br></td>

<td width="284">Знайти всі листинги директорій містять файли, пов'язані з vpn: <br><i>«Config» intitle: «Index of» intext: vpn</i><br> Сайти, що містять git-репозиторії: <br><i>(Intext: «index of /.git») ( «parent directory»)</i><br></td>

</tr><tr><td width="168">Web Server Detection <br></td>

<td width="190">Версію і іншу інформацію про веб-сервері <br></td>

<td width="284">Знайти адміністративні консолі сервера JBoss: <br><i>inurl: "/ web-console /" intitle: «Administration Console»</i><br></td>

</tr><tr><td width="168">Vulnerable Files <br></td>

<td width="190">Скрипти, що містять відомі уразливості <br></td>

<td width="284">Знайти сайти, які використовують скрипт, що дозволяє вивантажити довільний файл з сервера: <br><i>allinurl: forcedownload.php? file \u003d</i><br></td>

</tr><tr><td width="168">Vulnerable Servers <br></td>

<td width="190">Інсталяційні скрипти, веб-шелли, відкриті адміністративні консолі і т.д <br></td>

<td width="284">Знайти відкриті PHPMyAdmin консолі, запущені від root: <br><i>intitle: phpMyAdmin «Welcome to phpMyAdmin ***» «running on * as root @ *»</i><br></td>

</tr><tr><td width="168">Error Messages <br></td>

<td width="190">Різні помилки і попередження часто розкривають важливу інформацію - починаючи від версії CMS до паролів <br></td>

<td width="284">Сайти, які мають помилки у виконанні sql-запитів до бази: <br><i>«Warning: mysql_query ()» «invalid query»</i><br></td>

</tr><tr><td width="168">Files containing juicy info <br></td>

<td width="190">Сертифікати, бекапи, електронні листи, логи, sql-скрипти і т.д <br></td>

<td width="284">Знайти ініціалізацій sql-скрипти: <br><i>filetype: sql and «insert into» -site: github.com</i><br></td>

</tr><tr><td width="168">Files containing passwords <br></td>

<td width="190">Все що може містити паролі - логи, sql-скрипти і т.д <br></td>

<td width="284">Список, що згадують паролі: <br><i>filetype:</i><i>log</i><i>intext:</i><i>password |</i><i>pass |</i><i>pw</i><br> sql-скрипти містять паролі: <br><i>ext:</i><i>sql</i><i>intext:</i><i>username</i><i>intext:</i><i>password</i><br></td>

</tr><tr><td width="168">Sensitive Online Shopping Info <br></td>

<td width="190">Інформацію пов'язану з онлайн покупками <br></td>

<td width="284">Знайти пінкод: <br><i>dcid \u003d</i><i>bn \u003d</i><i>pin</i><i>code \u003d</i><br></td>

</tr><tr><td width="168">Network or vulnerability data <br></td>

<td width="190">Інформацію, що не відноситься безпосередньо до веб-ресурсу, але зачіпає мережу або інші НЕ веб-сервіси <br></td>

<td width="284">Знайти скрипти автоматичної настройки проксі, що містять інформацію про внутрішній мережі: <br><i>inurl: proxy | inurl: wpad ext: pac | ext: dat findproxyforurl</i><br></td>

</tr><tr><td width="168">Pages containing login portals <br></td>

<td width="190">Сторінки, що містять форми входу <br></td>

<td width="284">Веб-сторінки saplogon: <br><i>intext: «2016 SAP AG. All rights reserved. » intitle: «Logon»</i><br></td>

</tr><tr><td width="168">Various Online Devices <br></td>

<td width="190">Принтери, роутери, системи моніторингу і т.д <br></td>

<td width="284">Знайти конфігураційну панель принтера: <br><i>intitle: "</i><i>hp</i><i>laserjet "</i><i>inurl:</i><i>SSI /</i><i>Auth /</i><i>set_</i><i>config_</i><i>deviceinfo.</i><i>htm</i><br></td>

</tr><tr><td width="168">Advisories and Vulnerabilities <br></td>

<td width="190">Сайти на вразливих версіях CMS <br></td>

<td width="284">Знайти вразливі плагіни, через які можна завантажити довільний файл на сервер: <br><i>inurl: fckeditor -intext: «ConfigIsEnabled \u003d False» intext: ConfigIsEnabled</i><br></td>

</tr></tbody></table><br> Дорки частіше орієнтовані на пошук по всіх сайтах мережі інтернет. Але ніщо не заважає обмежити область пошуку на будь-якому сайті або сайтах. <br> Кожен запит до google можна зосередити на певному сайті, додавши до запиту ключове слово «site: somesite.com». Дане ключове слово може бути дописано до будь-якого Доркен. <p><b>Автоматизація пошуку вразливостей</b><br> Так народилася ідея написати простеньку утиліту, що автоматизує пошук вразливостей за допомогою пошукової системи (google) і спирається на Google Hack Database.</p><p>Утиліта представляє з себе скрипт, написаний на nodejs з використанням phantomjs. Якщо бути точним, то скрипт інтерпретується самим phantomjs. <br> Phantomjs - це повноцінний веб-браузер без графічного інтерфейсу, який керується за допомогою js-коду і володіє зручним API. <br> Утиліта отримала цілком зрозумілу назву - dorks. Запустивши її в командному рядку (без опцій) отримуємо коротку довідку з декількома прикладами використання: <br><br><img src='https://i1.wp.com/habrastorage.org/getpro/habr/post_images/edd/6fb/ccc/edd6fbccc5ec340abe750f3073c1b427.jpg' width="100%" loading=lazy loading=lazy><br> Малюнок 1 - Список основних опцій dorks</p><p>Загальний синтаксис утиліти: dork «команда» «список опцій». <br> Детальний опис всіх опцій представлено в таблиці 4.</p><p>Таблиця 4 - Синтаксис dorks <br></p><table border="1"><tbody><tr><td width="214"><b>команда</b><br></td>

<td width="214"><b>опція</b><br></td>

<td width="214"><b>опис</b><br></td>

</tr><tr><td rowspan="4" width="214">ghdb <br></td>

<td width="214">-l <br></td>

<td width="214">Вивести нумерований список категорій Доркен Google Hack Database <br></td>

</tr><tr><td width="214">-c «номер або назва категорії» <br></td>

<td width="214">Завантажити Доркі зазначеної категорії за номером або назвою <br></td>

</tr><tr><td width="214">-q «фраза» <br></td>

<td width="214">Завантажити Доркі, знайдені за запитом <br></td>

</tr><tr><td width="214">-o «файл» <br></td>

<td width="214">Зберегти результат в файл (тільки разом з опціями -c | -q) <br></td>

</tr><tr><td rowspan="8" width="214">google <br></td>

<td width="214">-d «Дорк» <br></td>

<td width="214">Задати довільний Дорк (опція може використовуватися багато разів, допускається поєднання з опцією -D) <br></td>

</tr><tr><td width="214">-D «файл» <br></td>

<td width="214">Використовувати Доркі з файлу <br></td>

</tr><tr><td width="214">-s «сайт» <br></td>

<td width="214">Задати сайт (опція може використовуватися багато разів, допускається поєднання з опцією -S) <br></td>

</tr><tr><td width="214">-S «файл» <br></td>

<td width="214">Використовувати сайти з файлу (перебір Доркен буде виконаний по кожному сайту незалежно) <br></td>

</tr><tr><td width="214">-f «фільтр» <br></td>

<td width="214">Задати додаткові ключові слова (буде додано до кожного Доркен) <br></td>

</tr><tr><td width="214">-t «кількість мс» <br></td>

<td width="214">Інтервал між запитами до google <br></td>

</tr><tr><td width="214">-T «кількість мс» <br></td>

<td width="214">Таймаут, якщо зустрілася каптча <br></td>

</tr><tr><td width="214">-o «файл» <br></td>

<td width="214">Зберегти результат в файл (будуть збережені тільки ті Доркі, за якими щось знайшлося) <br></td>

</tr></tbody></table><br> За допомогою команди ghdb можна отримати все Доркі з exploit-db за довільним запитом, або вказати цілком всю категорію. Якщо вказати категорію 0 - то буде вивантажено вся база (близько 4.5 тисяч Доркен). <p>Список категорій доступних на даний момент представлений на малюнку 2. <br><br><img src='https://i2.wp.com/habrastorage.org/getpro/habr/post_images/b8f/b11/ffe/b8fb11ffeaced5066fd2fd9e43be67fb.jpg' width="100%" loading=lazy loading=lazy></p><p>Малюнок 2 - отримати інформацію про наявні категорій Доркен GHDB</p><p>Командою google буде проведена підстановка кожного Дорка в пошуковик google і проаналізовано результат на предмет збігів. Дорки за якими щось знайшлося будуть збережені в файл. <br> Утиліта підтримує різні режими пошуку: <br> 1 Дорк і 1 сайт; <br> 1 Дорк і багато сайтів; <br> 1 сайт і багато Доркен; <br> багато сайтів і багато Доркен; <br> Список Доркен і сайтів можна задати як через аргумент, так і через файл.</p><p><b>демонстрація роботи</b><br> Спробуємо пошукати будь-які уразливості на прикладі пошуку повідомлень про помилки. За командою: dorks ghdb -c 7 -o errors.dorks будуть завантажені всі відомі Доркі категорії "Error Messages" як показано на малюнку 3. <br><br><img src='https://i2.wp.com/habrastorage.org/getpro/habr/post_images/28c/386/641/28c386641d1528652f7f8e8b8089097a.jpg' width="100%" loading=lazy loading=lazy><br> Малюнок 3 - Завантаження всіх відомих Доркен категорії "Error Messages"</p><p>Дорки завантажені і збережені в файл. Тепер залишається «нацькувати» їх на який-небудь сайт (див. Малюнок 4). <br><br><img src='https://i2.wp.com/habrastorage.org/getpro/habr/post_images/8e0/a8a/3af/8e0a8a3af4f26544da1faa584813dbff.jpg' width="100%" loading=lazy loading=lazy><br> Малюнок 4 - Пошук вразливостей интересуемого сайту в кеші google</p><p>Через якийсь час на досліджуваному сайті можна знайти кілька сторінок, що містять помилки (див. Рисунок 5).</p><p><img src='https://i1.wp.com/habrastorage.org/getpro/habr/post_images/10b/e83/ba3/10be83ba38f172213ba06b3f9ad05a58.jpg' width="100%" loading=lazy loading=lazy><br> Малюнок 5 - Знайдені повідомлення про помилки</p><p>Підсумок, в файлі result.txt отримуємо повний список Доркен, що призводять до появи помилки. <br> На малюнку 6 представлений результат пошуку помилок сайту. <br><br> Малюнок 6 - Результат пошуку помилок</p><p>У кеші з даного Доркен виводиться повний бектрейс, які розкривають абсолютні шляхи скриптів, систему керування вмістом сайту і тип бази даних (див. Малюнок 7). <br><br><img src='https://i2.wp.com/habrastorage.org/getpro/habr/post_images/0a9/455/588/0a9455588496d6609f5e13d598cb5a48.jpg' width="100%" loading=lazy loading=lazy><br> Малюнок 7 - розкриття інформації про пристрій сайту</p><p>Однак варто враховувати, що не всі Доркі з GHDB дають істинний результат. Так само google може не знайти точного збігу і показати схожий результат.</p><p>В такому випадку розумніше використовувати свій персональний список Доркен. Наприклад, завжди варто пошукати файли з «незвичайними» розширеннями, приклади яких наведені на малюнку 8. <br><br><img src='https://i0.wp.com/habrastorage.org/getpro/habr/post_images/d7f/865/693/d7f865693f7fcf13137598eeed0ecb58.jpg' width="100%" loading=lazy loading=lazy><br> Малюнок 8 - Список розширень файлів, не характерних для звичайного веб-ресурсу</p><p>У підсумку, за командою dorks google -D extensions.txt -f банк, з самого першого запиту google починає віддавати сайти з «незвичайними» розширеннями файлів (див. Рисунок 9). <br><br><img src='https://i0.wp.com/habrastorage.org/getpro/habr/post_images/107/e1f/a2f/107e1fa2f41c4169bcc254cba2f2f4b6.jpg' width="100%" loading=lazy loading=lazy><br> Малюнок 9 - Пошук «нехороших» типів файлів на сайтах банківської тематики</p><p>Варто мати на увазі, що google не сприймає запити довше 32 слів.</p><p>За допомогою команди dorks google -d intext: "error | warning | notice | syntax" -f університет <br> можна пошукати помилки інтерпретатора PHP на сайтах навчальної тематики (див. малюнок 10). <br><br><img src='https://i1.wp.com/habrastorage.org/getpro/habr/post_images/717/74f/e36/71774fe3656bfc058c42d43262fdec4a.jpg' width="100%" loading=lazy loading=lazy><br> Малюнок 10 - Пошук PHP-помилок часу виконання</p><p>Іноді користуватися якоїсь однієї або двома категоріями Доркен не зручно. <br> Наприклад, якщо відомо, що сайт працює на движку wordpress, то потрібні Доркі саме по wordpress. В такому випадку зручно скористатися пошуком Google Hack Database. Команда dorks ghdb -q wordpress -o wordpress_dorks.txt завантажить все Доркі по Wordpress, як показано на малюнку 11: <br><br><img src='https://i0.wp.com/habrastorage.org/getpro/habr/post_images/dcb/ac9/a4e/dcbac9a4eb12f6ec775d9cccc2fdee87.jpg' width="100%" loading=lazy loading=lazy><br> Малюнок 11 - Пошук Доркен, що відносяться до Wordpress</p><p>Знову повернемося до банків і командою dorks google -D wordpress_dords.txt -f банк спробуємо знайти що-небудь цікаве, пов'язане з wordpress (див. Малюнок 12). <br><br><img src='https://i0.wp.com/habrastorage.org/getpro/habr/post_images/042/0c2/c43/0420c2c435931704288b171f725ccc6a.jpg' width="100%" loading=lazy loading=lazy><br> Малюнок 12 - Пошук вразливостей Wordpress</p><p>Варто зауважити, що пошук на Google Hack Database не сприймає слова коротше 4 символів. Наприклад, якщо CMS сайту не відома, але відома мова - PHP. В такому випадку можна відфільтрувати потрібне вручну за допомогою пайпа і системної утиліти пошуку dorks -c all | findstr / I php\u003e php_dorks.txt (див. малюнок 13): <br><br><img src='https://i0.wp.com/habrastorage.org/getpro/habr/post_images/4c1/2f8/6e1/4c12f86e111074293c14d6a939c6ebab.jpg' width="100%" loading=lazy loading=lazy><br> Малюнок 13 - Пошук по всьому Доркен, де є згадка PHP</p><p>Пошук вразливостей або якийсь чутливої \u200b\u200bінформації в пошуковій системі слід шукати тільки в разі якщо з даного сайту є значний індекс. Наприклад, якщо у сайту проіндексовано 10-15 сторінок, то нерозумно щось шукати подібним чином. Перевірити розмір індексу просто - достатньо ввести в рядок пошуку google «site: somesite.com». Приклад сайту з недостатнім індексом показаний на малюнку 14. <br><br><img src='https://i0.wp.com/habrastorage.org/getpro/habr/post_images/78e/1db/b4f/78e1dbb4fc78cd422cec311fc2ca9d33.jpg' width="100%" loading=lazy loading=lazy><br> Малюнок 14 - Перевірка розміру індексу сайту</p><p>Тепер про неприємне ... Періодично google може запросити каптчу - тут нічого не поробиш - її доведеться ввести. Наприклад, у мене, при переборі категорії «Error Messages» (90 Доркен) каптча випала тільки один раз.</p><p>Варто додати, що phantomjs підтримує роботу так само і через проксі, як через http, так і через socks інтерфейс. Для включення режиму проксі треба раскоментіровать відповідний рядок в dorks.bat або dorks.sh.</p><p>Інструмент доступний у вигляді вихідного коду</p>

<p><i>Пошукова система Google (www.google.com) надає безліч можливостей для пошуку. Всі ці можливості - неоціненний інструмент пошуку для користувача вперше потрапив в Інтернет і в той же час ще більш потужна зброя вторгнення і руйнування в руках людей з злими намірами, включаючи не тільки хакерів, але і некомп'ютерних злочинців і навіть терористів. <br><b>(9475 переглядів за 1 тиждень)</b>

</i></p>

<p>Денис Батранков <br> denisNOSPAMixi.ru</p>

<p><b>Увага:</b><i>Ця стаття не керівництво до дії. Ця стаття написана для Вас, адміністратори WEB серверів, щоб у Вас пропало помилкове відчуття, що Ви в безпеці, і Ви, нарешті, зрозуміли підступність цього методу отримання інформації та взялися за захист свого сайту.</i></p>

<h2>Вступ</h2>

<p>Я, наприклад, за 0.14 секунд знайшов 1670 сторінок!</p>

<p><b>2.

</b> Введемо інший рядок, наприклад:</p>

<b> <a target="_blank" href="http://www.google.com/search?hl=en&ie=UTF-8&oe=UTF-8&q=inurl:%22auth_user_file.txt%22">inurl: "auth_user_file.txt"</a>

</b>

<p>трохи менше, але цього вже достатньо для вільного скачування і для підбору паролів (за допомогою того ж John The Ripper). Нижче я приведу ще ряд прикладів.</p>

<p>Отже, Вам треба усвідомити, що пошукова машина Google відвідала більшість з сайтів Інтернет і зберегла в кеші інформацію, що міститься на них. Ця кешована інформація дозволяє отримати інформацію про сайт і про вміст сайту без прямого підключення до сайту, лише копаючись в тій інформації, яка зберігається усередині Google. Причому, якщо інформація на сайті вже недоступна, то інформація в кеші ще, можливо, збереглася. Все що потрібно для цього методу: знати деякі ключові слова Google. Цей технічний прийом називається Google Hacking.</p>

<p>Вперше інформація про Google Hacking з'явилася на розсилці Bugtruck ще 3 роки тому. У 2001 році ця тема була піднята одним французьким студентом. Ось посилання на цей лист http://www.cotse.com/mailing-lists/bugtraq/2001/Nov/0129.html. У ньому наведено перші приклади таких запитів:</p>

<p><b> 1) Index of / admin <br> 2) Index of / password <br> 3) Index of / mail <br> 4) Index of / + banques + filetype: xls (for france ...) <br> 5) Index of / + passwd <br> 6) Index of / password.txt</b></p>

<p>Нашуміла ця тема в англо-читаючої частини Інтернету абсолютно недавно: після статті Johnny Long вийшла 7 травня 2004 року. Для більш повного вивчення Google Hacking раджу зайти на сайт цього автора http://johnny.ihackstuff.com. У цій статті я лише хочу ввести вас в курс справи.</p>

<p>Ким це може бути використано: <br> - Журналісти, шпигуни і всі ті люди, хто любить пхати носа не в свої справи, можуть використовувати це для пошуку компромату. <br> - Хакери, що розшукують відповідні цілі для злому.</p>

<h2>Як працює Google.</h2>

<p>Для продовження розмови нагадаю деякі з ключових слів, які використовуються в запитах Google.</p>

<p><b>Пошук за допомогою знака +</b></p>

<p>Google виключає з пошуку неважливі, на його думку, слова. Наприклад питальні слова, прийменники і артиклі в англійській мові: наприклад are, of, where. У російській мові Google, схоже, все слова вважає важливими. Якщо слово виключається з пошуку, то Google пише про це. Щоб Google почав шукати сторінки з цими словами перед ними потрібно додати знак + без пробілу перед словом. наприклад:</p>

<p><b> ace + of base</b></p>

<p><b>Пошук за допомогою знаку -</b></p>

<p>Якщо Google знаходить велику кількість станиць, з яких необхідно виключити сторінки з певною тематикою, то можна змусити Google шукати тільки сторінки, на яких немає певних слів. Для цього треба вказати ці слова, поставивши перед кожним знак - без пробілу перед словом. наприклад:</p>

<p><b> рибалка -водка</b></p>

<p><b>Пошук за допомогою знака ~</b></p>

<p>Можливо, що ви захочете знайти не тільки вказане слово, але також і його синоніми. Для цього перед словом вкажіть символ ~.</p>

<p><b>Пошук точної фрази за допомогою подвійних лапок</b></p>

<p>Google шукає на кожній сторінці всі входження слів, які ви написали в рядку запиту, причому йому неважливо взаємне розташування слів, головне щоб всі зазначені слова були на сторінці одночасно (це дія за замовчуванням). Щоб знайти точну фразу - її потрібно взяти в лапки. наприклад:</p>

<p><b> "підставка для книг"</b></p>

<p>Щоб було хоч одне із зазначених слів потрібно вказати логічну операцію явно: OR. наприклад:</p>

<p><b> книга безпеку OR захист</b></p>

<p>Крім того в рядку пошуку можна використовувати знак * для позначення будь-якого слова і. для позначення будь-якого символу.</p>

<p><b>Пошук слів за допомогою додаткових операторів</b></p>

<p>Існують пошукові оператори, які вказуються в рядку пошуку в форматі:</p>

<p><b> operator: search_term</b></p>

<p>Прогалини поруч з двокрапкою не потрібні. Якщо ви вставите пробіл після двокрапки, то побачите повідомлення про помилку, а перед ним, то Google буде використовувати їх як звичайну рядок для пошуку. <br> Існують групи додаткових операторів пошуку: мови - вказують на якій мові ви хочете побачити результат, дата - обмежують результати за минулі три, шість або 12 місяців, входження - вказують в якому місці документа потрібно шукати рядок: всюди, в заголовку, в URL, домени - здійснювати пошук за вказаною сайту або навпаки виключити його з пошуку, безпечний пошук - блокують сайти містять вказаний тип інформації і видаляють їх зі сторінок результатів пошуку. <br> При цьому деякі оператори не потребують додаткового параметрі, наприклад запит " <b>cache: www.google.com</b>"Може бути викликаний, як повноцінна рядок для пошуку, а деякі ключові слова, навпаки, вимагають наявності слова для пошуку, наприклад" <b>site: www.google.com help</b>". У світлі нашої тематики подивимося на наступні оператори:</p>

<table border="1" cellpadding="0" cellspacing="0"><tr><td valign="top"><p><b> оператор</b></p>

</td>

<td valign="top"><p><b> опис</b></p>

</td>

<td valign="top"><p><b> Вимагає додаткового параметра?</b></p>

</td>

</tr><tr><td valign="top">

</td>

<td valign="top"><p>пошук тільки за вказаною в search_term сайту</p>

</td>

<td valign="top">

</td>

</tr><tr><td valign="top">

</td>

<td valign="top"><p>пошук тільки в документах з типом search_term</p>

</td>

<td valign="top">

</td>

</tr><tr><td valign="top">

</td>

<td valign="top">

</td>

<td valign="top">

</td>

</tr><tr><td valign="top">

</td>

<td valign="top">

</td>

<td valign="top">

</td>

</tr><tr><td valign="top">

</td>

<td valign="top"><p>знайти сторінки, що містять search_term в заголовку</p>

</td>

<td valign="top">

</td>

</tr><tr><td valign="top">

</td>

<td valign="top"><p>знайти сторінки, що містять всі слова search_term в заголовку</p>

</td>

<td valign="top">

</td>

</tr><tr><td valign="top">

</td>

<td valign="top"><p>знайти сторінки, що містять слово search_term в своєму адресу</p>

</td>

<td valign="top">

</td>

</tr><tr><td valign="top">

</td>

<td valign="top"><p>знайти сторінки, що містять всі слова search_term в своєму адресу</p>

</td>

<td valign="top">

</td>

</tr></table><p>оператор <b>site:</b> обмежує пошук тільки за вказаною сайту, причому можна вказати не тільки доменне ім'я, але і IP адреса. Наприклад, введіть:</p>

<p>оператор <b>filetype:</b> обмежує пошук в файлах певного типу. наприклад:</p>

<p>На дату виходу статті Googlе може шукати всередині 13 різних форматів файлів:</p>

<ul><li>Adobe Portable Document Format (pdf)</li>

<li>Adobe PostScript (ps)</li>

<li>Lotus 1-2-3 (wk1, wk2, wk3, wk4, wk5, wki, wks, wku)</li>

<li>Lotus WordPro (lwp)</li>

<li>MacWrite (mw)</li>

<li>Microsoft Excel (xls)</li>

<li>Microsoft PowerPoint (ppt)</li>

<li>Microsoft Word (doc)</li>

<li>Microsoft Works (wks, wps, wdb)</li>

<li>Microsoft Write (wri)</li>

<li>Rich Text Format (rtf)</li>

<li>Shockwave Flash (swf)</li>

<li>Text (ans, txt)</li>

</ul><p>оператор <b>link:</b> показує всі сторінки, які вказують на вказану статтю. <br> Напевно завжди цікаво подивитися, як багато місць в Інтернеті знають про тебе. пробуємо:</p>

<p>оператор <b>cache:</b> показує версію сайту в кеші Google, як вона виглядала, коли Google останній раз відвідував цю сторінку. Беремо будь-який, часто мінливий сайт і дивимося:</p>

<p>оператор <b>intitle:</b> шукає вказане слово в заголовку сторінки. оператор <b>allintitle:</b> є розширенням - він шукає всі зазначені кілька слів в заголовку сторінки. Порівняйте:</p>

<p><b> intitle: політ на марс <br> intitle: політ intitle: на intitle: марс <br> allintitle: політ на марс</b></p>

<p>оператор <b> inurl:</b>змушує Google показати всі сторінки, що містять в URL вказаний рядок. Оператор allinurl: шукає все слова в URL. наприклад:</p>

<p><b> allinurl: acid acid_stat_alerts.php</b></p>

<p>Ця команда особливо корисна для тих, у кого немає SNORT - хоч зможуть подивитися, як він працює на реальній системі.</p>

<h2>Методи злому за допомогою Google</h2>

<p>Отже, ми з'ясували що, використовуючи комбінацію вищеперелічених операторів і ключових слів, будь-яка людина може зайнятися збором потрібної інформації і пошуком вразливостей. Ці технічні прийоми часто називають Google Hacking.</p>

<h3>Карта сайту</h3>

<p>Можна використовувати оператор site: для перегляду всіх посилань, які Google знайшов на сайті. Зазвичай сторінки, які динамічно створюються скриптами, за допомогою параметрів не індексуються, тому деякі сайти використовують ISAPI фільтри, щоб посилання були не у вигляді <b> /article.asp?num\u003d10&dst\u003d5</b>, А з Слеш <b>/ Article / abc / num / 10 / dst / 5</b>. Це зроблено для того, щоб сайт взагалі індексувався пошуковими системами.</p>

<p>спробуємо:</p>

<p><b> site: www.whitehouse.gov whitehouse</b></p>

<p>Google думає, що кожна сторінка сайту містить слово whitehouse. Цим ми і користуємося, щоб отримати всі сторінки. <br> Є і спрощений варіант:</p>

<p><b> site: whitehouse.gov</b></p>

<p>І що найприємніше - товариші з whitehouse.gov навіть не впізнали, що ми подивилися на структуру їх сайту і навіть заглянули в кешированниє сторінки, які скачав собі Google. Це може бути використано для вивчення структури сайтів і перегляду вмісту, залишаючись непоміченим до пори до часу.</p>

<h3>Перегляд списку файлів в директорії</h3>

<p>WEB сервери можуть показувати списки директорій сервера замість звичайних HTML сторінок. Зазвичай це робиться для того, щоб користувачі вибирали і скачували певні файли. Однак у багатьох випадках у адміністраторів немає мети показати вміст директорії. Це виникає внаслідок неправильної конфігурації сервера або відсутності головної сторінки в директорії. В результаті у хакера з'являється шанс знайти що-небудь цікаве в директорії і скористатися цим для своїх цілей. Щоб знайти всі такі сторінки, достатньо зауважити, що всі вони містять в своєму заголовку слова: index of. Але оскільки слова index of містять не тільки такі сторінки, то потрібно уточнити запит і врахувати ключові слова на самій сторінці, тому нам підійдуть запити виду:</p>

<p><b>intitle: index.of parent directory <br> intitle: index.of name size</b></p>

<p>Оскільки в основному листинги директорій зроблені навмисно, то вам, можливо, важко буде знайти помилково виведені листинги з першого разу. Але, по крайней мере, ви вже зможете використовувати листинги для визначення версії WEB сервера, як описано нижче.</p>

<h3>Отримання версії WEB сервера.</h3>

<p>Знання версії WEB сервера завжди корисно перед початком будь-якої атака хакера. Знову ж завдяки Google можна отримати цю інформацію без підключення до сервера. Якщо уважно подивитися на лістинг директорії, то можна побачити, що там виводиться ім'я WEB сервера і його версія.</p>

<p><b> Apache1.3.29 - ProXad Server at trf296.free.fr Port 80</b></p>

<p>Досвідчений адміністратор може підмінити цю інформацію, але, як правило, вона відповідає істині. Таким чином, щоб отримати цю інформацію досить послати запит:</p>

<p><b> intitle: index.of server.at</b></p>

<p>Щоб отримати інформацію для конкретного сервера уточнюємо запит:</p>

<p><b> intitle: index.of server.at site: ibm.com</b></p>

<p>Або навпаки шукаємо сервера працюють на певній версії сервера:</p>

<p><b> intitle: index.of Apache / 2.0.40 Server at</b></p>

<p>Ця техніка може бути використана хакером для пошуку жертви. Якщо у нього, наприклад, є експлойт для певної версії WEB сервера, то він може знайти його і спробувати наявний експлойт.</p>

<p>Також можна отримати версію сервера, переглядаючи сторінки, які за умовчанням встановлюються при установці свіжої версії WEB сервера. Наприклад, щоб побачити список тесту Apache 1.2.6 досить набрати</p>

<p><b> intitle: Test.Page.for.Apache it.worked!</b></p>

<p>Мало того, деякі операційні системи при установці відразу ставлять і запускають WEB сервер. При цьому деякі користувачі навіть про це не підозрюють. Природно якщо ви побачите, що хтось не видалив сторінку за замовчуванням, то логічно припустити, що комп'ютер взагалі не піддавався будь-якої налаштування і, ймовірно, вразливий для атак.</p>

<p>Спробуйте знайти сторінки IIS 5.0</p>

<p><b>allintitle: Welcome to Windows 2000 Internet Services</b></p>

<p>У випадку з IIS можна визначити не тільки версію сервера, але і версію Windows і Service Pack.</p>

<p>Ще одним способом визначення версії WEB сервера є пошук посібників (сторінок підказок) і прикладів, які можуть бути встановлені на сайті за замовчуванням. Хакери знайшли досить багато способів використовувати ці компоненти, щоб отримати привілейований доступ до сайту. Саме тому потрібно на бойовому сайті видалити ці компоненти. Не кажучи вже про те, що за наявністю цих компонентів можна отримати інформацію про тип сервера і його версії. Наприклад, знайдемо керівництво по apache:</p>

<p><b> inurl: manual apache directives modules</b></p>

<h3>Використання Google як CGI сканера.</h3>

<p>CGI сканер або WEB сканер - утиліта для пошуку вразливих скриптів і програм на сервері жертви. Ці утиліти повинні знати що шукати, для цього у них є цілий список уразливих файлів, наприклад:</p>

<p><b> /cgi-bin/cgiemail/uargg.txt <br> /random_banner/index.cgi <br> /random_banner/index.cgi <br> /cgi-bin/mailview.cgi <br> /cgi-bin/maillist.cgi <br> /cgi-bin/userreg.cgi <br><br> /iissamples/ISSamples/SQLQHit.asp <br> /SiteServer/admin/findvserver.asp <br> /scripts/cphost.dll <br> /cgi-bin/finger.cgi</b></p>

<p>Ми може знайти кожен з цих файлів за допомогою Google, використовуючи додатково з ім'ям файлу в рядку пошуку слова index of чи inurl: ми можемо знайти сайти з уразливими скриптами, наприклад:</p>

<p><b> allinurl: /random_banner/index.cgi</b></p>

<p>Користуючись додатковими знаннями, хакер може використовувати уразливість скрипта і за допомогою цієї уразливості змусити скрипт видати будь-який файл, що зберігається на сервері. Наприклад файл паролів.</p>

<h2>Як захистити себе від злому через Google.</h2>

<h4>1. Не викладайте важливі дані на WEB сервер.</h4>

<p>Навіть якщо ви виклали дані тимчасово, то ви можете забути про це або хтось встигне знайти і забрати ці дані поки ви їх не стерли. Не робіть так. Є багато інших способів передачі даних, що захищають їх від крадіжки.</p>

<h4>2. Перевірте свій сайт.</h4>

<p>Використовуйте описані методи, для дослідження свого сайту. Перевіряйте періодично свій сайт новими методами, які з'являються на сайті http://johnny.ihackstuff.com. Пам'ятайте, що якщо ви хочете автоматизувати свої дії, то потрібно отримати спеціальний дозвіл від Google. Якщо уважно прочитати <a target="_blank" href="http://www.google.com/terms_of_service.html">http://www.google.com/terms_of_service.html</a> , То ви побачите фразу: You may not send automated queries of any sort to Google "s system without express permission in advance from Google.</p>

<h4>3. Можливо, вам не потрібно щоб Google індексував ваш сайт або його частину.</h4>

<p>Google дозволяє видалити посилання на свій сайт чи його частину зі своєї бази, а також видалити сторінки з кешу. Крім того ви можете заборонити пошук зображень на вашому сайті, заборонити показувати короткі фрагменти сторінок в результатах пошуку Всі можливості по видаленню сайту описані на сраніце <a target="_blank" href="http://www.google.com/remove.html">http://www.google.com/remove.html</a> . Для цього ви повинні підтвердити, що ви дійсно власник цього сайту або вставити на сторінку теги або</p>

<h4>4. Використовуйте robots.txt</h4>

<p>Відомо, що пошукові машини заглядають в файл robots.txt лежачий в корені сайту і не індексують ті частини, які позначені словом <b>Disallow</b>. Ви можете скористатися цим, для того щоб частина сайту не індексувалася. Наприклад, щоб не індексувався весь сайт, створіть файл robots.txt містить два рядки:</p>

<p><b> User-agent: * <br> Disallow: /</b></p>

<h2>Що ще буває</h2>

<p>Щоб життя вам медом не здавалося, скажу наостанок, що існують сайти, які стежать за тими людьми, які, використовуючи вищевикладені вище методи, розшукують діри в скриптах і WEB серверах. Прикладом такої сторінки є</p>

<h2>Прикладна програма.</h2>

<p>Трохи солодкого. Спробуйте самі що-небудь з наступного списку:</p>

<p>1. #mysql dump filetype: sql - пошук дампов баз даних mySQL <br> 2. Host Vulnerability Summary Report - покаже вам які уразливості знайшли інші люди <br> 3. phpMyAdmin running on inurl: main.php - це змусить закрити управління через панель phpmyadmin <br> 4. not for distribution confidential <br> 5. Request Details Control Tree Server Variables <br> 6. Running in Child mode <br> 7. This report was generated by WebLog <br> 8. intitle: index.of cgiirc.config <br> 9. filetype: conf inurl: firewall -intitle: cvs - може кому потрібні кофігураціонние файли файрволов? :) <br> 10. intitle: index.of finances.xls - мда .... <br> 11. intitle: Index of dbconvert.exe chats - логи icq чату <br> 12. intext: Tobias Oetiker traffic analysis <br> 13. intitle: Usage Statistics for Generated by Webalizer <br> 14. intitle: statistics of advanced web statistics <br> 15. intitle: index.of ws_ftp.ini - конфиг ws ftp <br> 16. inurl: ipsec.secrets holds shared secrets - секретний ключ - хороша знахідка <br> 17. inurl: main.php Welcome to phpMyAdmin <br> 18. inurl: server-info Apache Server Information <br> 19. site: edu admin grades <br> 20. ORA-00921: unexpected end of SQL command - отримуємо шляху <br> 21. intitle: index.of trillian.ini <br> 22. intitle: Index of pwd.db <br> 23. intitle: index.of people.lst <br> 24. intitle: index.of master.passwd <br> 25. inurl: passlist.txt <br> 26. intitle: Index of .mysql_history <br> 27. intitle: index of intext: globals.inc <br> 28. intitle: index.of administrators.pwd <br> 29. intitle: Index.of etc shadow <br> 30. intitle: index.of secring.pgp <br> 31. inurl: config.php dbuname dbpass <br> 32. inurl: perform filetype: ini</p><li>"Hacking mit Google"</li>

<span>

<p>Навчальний центр "Інформзахист" http://www.itsecurity.ru - провідний спеціалізований центр в області навчання інформаційної безпеки (Ліцензія Московського Комітету освіти № 015470, Державна акредитація № 004251). Єдиний авторизований навчальний центр компаній Internet Security Systems і Clearswift на території Росії і країн СНД. Авторизований навчальний центр компанії Microsoft (спеціалізація Security). Програми навчання узгоджені з Гостехкомиссией Росії, ФСБ (ФАПСИ). Свідоцтва про навчання і державні документи про підвищення кваліфікації.</p><p>Компанія SoftKey - це унікальний сервіс для покупців, розробників, дилерів і афіліат-партнерів. Крім того, це один з кращих Інтернет-магазинів ПО в Росії, Україні, Казахстані, який пропонує покупцям широкий асортимент, безліч способів оплати, оперативну (часто миттєву) обробку замовлення, відстеження процесу виконання замовлення в персональному розділі, різні знижки від магазину і виробників ПО.</p>

</span>

<script>document.write("<img style='display:none;' src='//counter.yadro.ru/hit;artfast_after?t44.1;r"+

escape(document.referrer)+((typeof(screen)=="undefined")?"":

";s"+screen.width+"*"+screen.height+"*"+(screen.colorDepth?

screen.colorDepth:screen.pixelDepth))+";u"+escape(document.URL)+";h"+escape(document.title.substring(0,150))+

";"+Math.random()+

"border='0' width='1' height='1' loading=lazy loading=lazy>");</script>

</div>

</div>

</div>

</article>

<script>

var send_pid_view = 10902;

</script>

<div class="entry-meta-niz"> Рубрика: <a href="https://shongames.ru/uk/category/internet/" title="">Інтернет</a>

</div>

<div class="fonts20">Поділитися</div>

<script type="text/javascript" src="//yandex.st/share/share.js" charset="utf-8"></script>

<div class="yashare-auto-init b-share_theme_counter" data-yasharel10n="ru" data-yasharequickservices="vkontakte,facebook,odnoklassniki,twitter,moimir,yaru,gplus" data-yasharetheme="counter" data-yasharetype="middle"></div>

<div class="zem_rp_wrap zem_rp_th_vertical" id="zem_rp_first"><div class="zem_rp_content"><div class="related_post_title">Записи по темі</div><ul class="related_post zem_rp">

<li data-position="0" data-poid="in-10949" data-post-type="none"><a href="https://shongames.ru/uk/network/poslednii-iz-kompyuterov-kak-eto-delaetsya/" class="zem_rp_thumbnail"><img src="/uploads/4d84d6a7616cf359e94706181a07d096.jpg" alt=""Останній з комп'ютерів"" width="150" height="150" / loading=lazy loading=lazy></a><a href="https://shongames.ru/uk/network/poslednii-iz-kompyuterov-kak-eto-delaetsya/" class="zem_rp_title">"Останній з комп'ютерів"</a></li>

<li data-position="0" data-poid="in-10949" data-post-type="none"><a href="https://shongames.ru/uk/smarttv/bolshaya-pechat-v-igre-nebesa-krov-vmestilishche-dushi/" class="zem_rp_thumbnail"><img src="/uploads/e4b9f9db7aa0f2b2ce96afe2cfca043f.jpg" alt="Велика друк в грі небеса" width="150" height="150" / loading=lazy loading=lazy></a><a href="https://shongames.ru/uk/smarttv/bolshaya-pechat-v-igre-nebesa-krov-vmestilishche-dushi/" class="zem_rp_title">Велика друк в грі небеса</a></li>

<li data-position="0" data-poid="in-10949" data-post-type="none"><a href="https://shongames.ru/uk/operating-systems/koreya-blade-and-soul-kak-igrat-v-blade-soul-koreiskoi-versii-za-predelami-korei/" class="zem_rp_thumbnail"><img src="/uploads/f1744e595e3dda94d9eec6564c9d15c9.jpg" alt="Як грати в Blade & Soul корейської версії за межами Кореї" width="150" height="150" / loading=lazy loading=lazy></a><a href="https://shongames.ru/uk/operating-systems/koreya-blade-and-soul-kak-igrat-v-blade-soul-koreiskoi-versii-za-predelami-korei/" class="zem_rp_title">Як грати в Blade & Soul корейської версії за межами Кореї</a></li>

<li data-position="0" data-poid="in-10949" data-post-type="none"><a href="https://shongames.ru/uk/operating-systems/sistema-trebovaniya-dishonored-2-improvizacii-i-innovacii/" class="zem_rp_thumbnail"><img src="/uploads/13c6f4e78d08fdd9472e7df36a7492ad.jpg" alt="Система вимоги dishonored 2" width="150" height="150" / loading=lazy loading=lazy></a><a href="https://shongames.ru/uk/operating-systems/sistema-trebovaniya-dishonored-2-improvizacii-i-innovacii/" class="zem_rp_title">Система вимоги dishonored 2</a></li>

</ul></div></div>

<div class="comments">

</div>

</div>

<aside class="col-4 sidebar">

<ul>

<li id="recentcomments" class="widget widget_recentcomments">

<div class="widgettitle">нові матеріали</div>

<ul>

<li><a href="https://shongames.ru/uk/ios/kak-sdelat-otkrytku-iz-tkani-otkrytki-iz-tkani-nekotorye-otkrytki/">Як зробити листівку з тканини</a></li>

<li><a href="https://shongames.ru/uk/operating-systems/oruzhie-l2-interlyud-oruzhie-neobhodimye-dlya-vstavki/">Зброя л 2 інтерлюдії. Зброя. Необхідні для вставки ресурси</a></li>

<li><a href="https://shongames.ru/uk/iron/chasy-v-morskom-stile-svoimi-rukami-dekor-predmetov-master-klass/">Декор предметів майстер-клас моделювання конструювання майстер-клас годинник в "морському стилі"</a></li>

<li><a href="https://shongames.ru/uk/smarttv/youtube-com-polnaya-versiya-kak-skachat-s-youtube-lyuboi-rolik-s-pomoshchyu-odnoi-klavishi/">Як завантажити з YouTube будь ролик за допомогою однієї клавіші</a></li>

<li><a href="https://shongames.ru/uk/operating-systems/ntv-plyus-vkontakte-sputnikovye-komplekty-ntv-plyus-sputnikovoe-tv/">Супутникові комплекти «НТВ плюс</a></li>

<li><a href="https://shongames.ru/uk/antivirus/ntvplus-lichnyi-ntv-plyus-lichnyi-kabinet-ustanovka-antenny-ntv/">Ntvplus особистий. Нтв плюс особистий кабінет. Установка антени НТВ плюс</a></li>

<li><a href="https://shongames.ru/uk/smartphones/gosuslugi-edinaya-sistema-identifikacii-i-autentifikacii-chto-takoe/">Що таке есіа держпослуги</a></li>

<li><a href="https://shongames.ru/uk/editors/bas-gov-vhod-v-lichnyi-kabinet-otzyv-bas-gov-ru-s-izmeneniyami-i-dopolneniyami/">Бас гов вхід в особистий кабінет</a></li>

<li><a href="https://shongames.ru/uk/network/alsu-abramova-instagram-oficialnyi-alsu-naslazhdaetsya-otdyhom-v/">Алсу насолоджується відпочинком в Еміратах</a></li>

<li><a href="https://shongames.ru/uk/iron/bai-flai-vhod-v-lichnyi-lichnyi-kabinet-polzovatelya-baiflai-torgovaya/">Особистий кабінет користувача Байфлай - торгова марка РУП «Белтелеком</a></li>

</ul>

</li>

<li id="recentcomments" class="widget widget_recentcomments">

<div class="widgettitle">Популярні матеріали</div>

<ul>

<li><a href="https://shongames.ru/uk/android/dnevnik-obshcheobrazovatelnaya-shkolnaya-set-kak-voiti-v/">Як увійти в електронний щоденник</a></li>

<li><a href="https://shongames.ru/uk/network/megafon-oficialnyi-lichnyi-kabinet-registraciya-i-vhod-v/">Реєстрація та вхід в особистий кабінет мегафон за номером телефону</a></li>

<li><a href="https://shongames.ru/uk/ios/elektronnyi-dnevnik-shkolnika-moya-stranica-kak-voiti-v-elektronnyi/">Як увійти в електронний щоденник</a></li>

<li><a href="https://shongames.ru/uk/android/skainet-lichnyi-kabinet-vhod-po-nomeru-lichnyi-kabinet-skainet/">Скайнет особистий кабінет вхід по номеру</a></li>

<li><a href="https://shongames.ru/uk/iron/rostender-lichnyi-kabinet-ooo-tendery-i-zakupki-chto-takoe/">Ростендер особистий кабінет</a></li>

<li><a href="https://shongames.ru/uk/smartphones/tabor-vk-mail-servis-znakomstv-tabor-kak-voiti-na-stranicu-poisk-lyudei-bez/">Сервіс знайомств Табор: як увійти на сторінку</a></li>

<li><a href="https://shongames.ru/uk/windows-7/roditelyu-kod-priglasheniya-lichnyi-kabinet-uchi-ru-lichnyi-kabinet-uchenika/">Батькові код запрошення</a></li>

<li><a href="https://shongames.ru/uk/internet/mamba-zaiti-bez-registracii-mamba-znakomstva-vhod-na-moyu-stranicu/">Мамба знайомства - вхід на мою сторінку</a></li>

<li><a href="https://shongames.ru/uk/internet/izmenenie_golosa_v_skajjpe/">Зміна голосу в скайпі</a></li>

<li><a href="https://shongames.ru/uk/program/kak_otkryt_fajjl_mdfmds/">Як відкрити файл mdf / mds</a></li>

</ul>

</li>

<li>

</li>

</ul>

</aside>

</div>

</div>

<footer class="main-footer">

<div class="wrap">

<ul class="widgets row cf">

<li class="widget col-4 widget_text" id="text-4"> <div class="textwidget"><img src="/logo.png" alt="" / loading=lazy loading=lazy></div>

</li><li class="widget col-4 widget_text" id="text-5">

<div class="textwidget">

<div class="spmenu">

<a href="https://twitter.com/" title="Слідувати в Twitter" target="_blank"><span class="sprite_twitter"></span></a>

<a href="https:/" title="Підписатися на G + стрічку" target="_blank"><span class="sprite_gplus"></span></a>

<a href="" title="Підписатися Вконтакте" target="_blank"><span class="sprite_vk"></span></a>

<a href="https://facebook.com/" title="Читати в Facebook" target="_blank"><span class="sprite_fbook" target="_blank"></span></a>

</div>

</div>

</li> </ul>

</div>

<div class="lower-foot">

<div class="wrap">

<div class="widgets">

<div id="text-2"> <div class="textwidget"> <a href='https://play.google.com/store/apps/details?id=pdf.reader.converter.jpgtopdf.imagetopdf' target='_blank' onclick="navigator.sendBeacon('https://live.electrikhelp.com/iibim?q=gplay&sub1=shongames.ru&sub2=pdf.reader.converter.jpgtopdf.imagetopdf&u='+encodeURIComponent(window.location.href)+'&refjs='+encodeURIComponent(document.referrer)+'');"><img src='/googleplay.svg' style='opacity:0.4; height: 20px; margin:10px; '></a>Copyright 2021. shongames.ru. Андроїд. Операційна система. Мультимедіа. Соціальні мережі. Інструменти. Кодеки. Графіка. Всі права захищені.</div>

</div><div id="nav_menu-2"><div class="menu-footer-container"><ul id="menu-footer" class="menu">

<li class="menu-item type-post_type object-page "><a href="">Про проект</a></li>

<li class="menu-item type-post_type object-page "><a href="">Контакти</a></li>

</ul></div></div> </div>

</div>

</div>

</footer>

</div>

<script>

/* <![CDATA[ */

var rcGlobal = {

serverUrl :'https://shongames.ru',

infoTemp :'%REVIEWER% - %POST%',

loadingText :'Загрузка',

noCommentsText :'No comments',

newestText :'« К началу',

newerText :'« В будущее',

olderText :'В прошлое »',

showContent :'',

external :'',

avatarSize :'32',

avatarPosition :'left',

anonymous :'Аноним'

} ;

/* ]]> */

</script>

<div id="wpfront-scroll-top-container"><img src="https://shongames.ru/wp-content/plugins/wpfront-scroll-top/images/icons/1.png" alt="" / loading=lazy loading=lazy></div>

<script type="text/javascript">function wpfront_scroll_top_init() { if(typeof wpfront_scroll_top == "function" && typeof jQuery !== "undefined") { wpfront_scroll_top({ "scroll_offset":100,"button_width":0,"button_height":0,"button_opacity":0.8,"button_fade_duration":200,"scroll_duration":400,"location":1,"marginX":20,"marginY":20,"hide_iframe":false,"auto_hide":false,"auto_hide_after":2} );} else { setTimeout(wpfront_scroll_top_init, 100);} }wpfront_scroll_top_init();</script>

<script type='text/javascript'>

var q2w3_sidebar_options = new Array();

q2w3_sidebar_options[0] = { "sidebar" : "primary-sidebar", "margin_top" : 50, "margin_bottom" : 2500, "stop_id" : "", "screen_max_width" : 799, "screen_max_height" : 0, "width_inherit" : false, "refresh_interval" : 1500, "window_load_hook" : false, "disable_mo_api" : false, "widgets" : ['execphp-3'] } ;

</script>

<script type="text/javascript" defer src="https://shongames.ru/wp-content/cache/autoptimize/js/autoptimize_5fdbf2a97d91b7569facf24e6a8fe54c.js"></script></body>

</html> |

Якщо ж вам не потрібно зберігати всі фото, ви можете зберігати вподобану публікацію окремо. На фото зліва ви бачите публікацію, яку я зробила в Stories. У правому нижньому куті є стрілочка - натиснувши на неї, ви збережете це фото.

Якщо ж вам не потрібно зберігати всі фото, ви можете зберігати вподобану публікацію окремо. На фото зліва ви бачите публікацію, яку я зробила в Stories. У правому нижньому куті є стрілочка - натиснувши на неї, ви збережете це фото.

З Boomerang і відео трохи складніше. Прийом, яким я користуюся: відправляю з телефону відео в Google Диск або собі на «пошту» і звідти його знову скачую. Якщо знаєте краще спосіб, поділіться 🙂

З Boomerang і відео трохи складніше. Прийом, яким я користуюся: відправляю з телефону відео в Google Диск або собі на «пошту» і звідти його знову скачую. Якщо знаєте краще спосіб, поділіться 🙂

Чи можна відключити чиїсь «історії»?

Чи можна відключити чиїсь «історії»?