Maxim Afanasiev

Sedan 1997 har Kerio Technologies utvecklat och släppt unika mjukvarulösningar inom datasäkerhetsområdet för att skydda företagets interna nätverk från externa attacker och skapar system för samarbete och elektronisk kommunikation. Produkter från Kerio Technologies riktar sig till medelstora och små företag, men kan också framgångsrikt användas i stora företag. Det är värt att notera att mjukvaran är utvecklad med hänsyn till globala trender inom informationssäkerhetsområdet, och företaget självt är en innovatör inom detta område.

Prototyp mjukvarupaket Kerio Control som diskuteras i den här artikeln var Winroute Pro-programvarugatewayen, vars första version släpptes 1997. Winroute Pro programvara var en avancerad proxyserver designad för att ge åtkomst lokala datorer till Internet via en extern internetkanal. Denna produkt blev nästan omedelbart populär och blev snabbt en konkurrent till en av de mest utbredda proxyservrarna vid den tiden, WinGate. Redan då kännetecknades Kerio-produkterna av ett tydligt gränssnitt och bekväm konfiguration, och även, viktigare, tillförlitlighet och säkerhet. Sedan dess har Kerio Winroute ständigt moderniserats, många användbara funktioner och möjligheter. I början av sin resa hette den Winroute Pro, sedan ändrades namnet till Winroute Firewall, och från och med version 7 fick produkten sitt nuvarande namn - Kerio Control.

Kerio insåg snabbt möjligheterna med virtualisering och tog vägen mot maximal integration med virtuella miljöer, som idag aktivt utvecklas tack vare uppkomsten av flerkärniga processorer och betydande framsteg inom IT-området. Alla nya Kerio-produkter är nu tillgängliga för VMware- och Hyper-V-virtualiseringsmiljöer, vilket gör att du kan distribuera programvaran på vilken plattform som helst och migrera produkten utan att behöva installera om den på en ny hårdvaruplattform. Dessutom ger detta tillvägagångssätt företagsnätverksadministratörer större valmöjligheter när de bygger sin nätverksinfrastruktur. Kerios produkter levererades ursprungligen som Windows-applikationer, men efter lanseringen av versionen för virtualiseringssystem beslutade företaget att helt abstrahera från operativsystemet och inte längre släppa Kerio Control som en separat applikation. Från och med version 8 kommer Kerio Control endast i tre varianter: Software Appliance, VMware Virtual Appliance och Hyper-V Virtual Appliance. Alla alternativ använder en moderniserad operationssal Linux-system baserad på Debian (med SMP-versionen med reducerad funktionalitet), som inte kräver ytterligare långvarig installation och underhåll. Firewall Software Appliance är tillgänglig som en ISO-avbildning på drygt 250 MB och kan enkelt installeras på dedikerad hårdvara utan att behöva installera operativsystem. VMware Virtual Appliance kommer i OVF- och VMX-paket för VMware-miljöer, och Hyper-V Virtual Appliance är designad för Microsofts virtualiseringssystem, alla fördistribuerade med konfigurerbara alternativ. Enligt utvecklaren, OVF-versionen av detta programvara, kan i princip installeras på andra virtualiseringssystem. Detta tillvägagångssätt möjliggör ett mer flexibelt tillvägagångssätt för implementeringen av ett företags nätverk och överger användningen av hårdvarulösningar, som ofta inte kan uppgraderas i hårdvara, eftersom detta kräver betydande kostnader, eller deras kapacitet är strikt begränsad.

Låt oss titta på huvudfunktionerna i Kerio Control-programvaran, såväl som ett antal innovationer som saknades i tidigare versioner. Låt oss påminna dig om att den 8:e versionen av Kerio Control släpptes först i mars i år. I skrivande stund släppte Kerio, förutom en liten uppdatering, Kerio Control 8.1-uppdateringen i juni, vilket också medförde en del ytterligare funktionalitet.

Installation av Kerio Control kan göras antingen med Software Appliance, det vill säga distribuera systemet från en separat ISO-avbildning, eller genom att initiera en virtuell maskin på en virtualiseringsserver. Sista metoden föreslår flera installationsvägar, inklusive möjligheten automatisk nedladdning den senaste versionen av Kerio Control från tillverkarens webbplats via Vmware VA Marketplace. När du installerar från en ISO-avbildning innebär alla steg för att distribuera Kerio Control att administratören svarar på några enkla frågor från installationsguiden. Genom att initiera den virtuella Kerio Control-maskinen kan du hoppa över huvudinstallationssteget, och administratören behöver bara ställa in de initiala parametrarna för den virtuella maskinen: antal processorer, volym RAM, antal nätverkskort och storlek diskundersystem. I grundläggande version virtuell maskin Kerio Control har de mest minimala parametrarna, men för att utföra ytterligare administration behöver du minst en nätverksadapter specificerad i maskinegenskaperna.

Efter att ha installerat systemet på ett eller annat sätt och framgångsrikt initialiserat Kerio Control kommer användaren att ha tillgång till grundläggande inställning nätverkskonfiguration via hanteringskonsolen (fig. 1). Standard nätverkskort ansluten till Kerio Control försök att få IP-adresser med DHCP. Om erhållandet av IP-adresser lyckades, kan administratören ansluta till Kerio Control via det lokala nätverket genom att ange IP-adressen som visas i hanteringskonsolen. Grundläggande konsol kontroller låter dig konfigurera nätverksinställningar adaptrar, återställ Kerio Control till grundinställningarna, starta om eller stäng av Kerio Control. Det är värt att notera att du vid behov kan gå ut till operativsystemets fullständiga bash-kommandoskal genom att trycka på tangentkombinationen Alt + F2-F3. För att logga in måste du ange root-inloggningen och administratörslösenordet som angavs när du installerade Kerio Control. Ytterligare felsökningsinformation kan hämtas genom att trycka på Alt + F4-F5. Ytterligare anpassning inställningar sker via webbadministrationskonsolen över en SSL-krypterad kanal.

Ris. 1. Hanteringskonsol

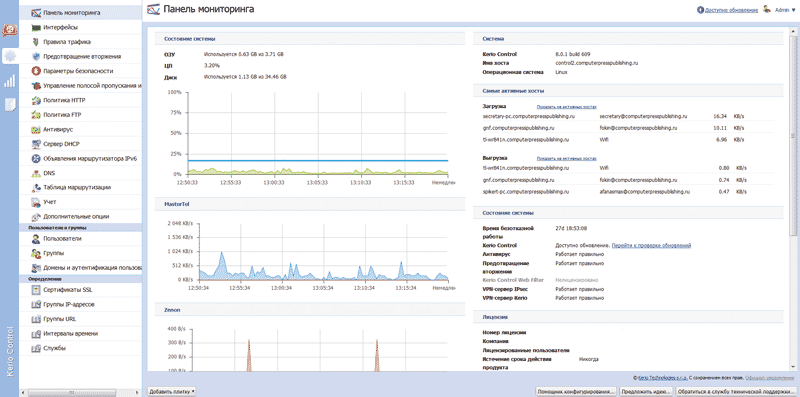

Alla parametrar kan ställas in via kontrollpanelen, som fungerar via ett säkert webbgränssnitt (Fig. 2). Arbete med ett sådant gränssnitt utförs genom det säkra HTTPS/SSL-protokollet. Administrationskonsolen låter dig hantera alla brandväggsinställningar. Jämfört med tidigare versioner baserade på version 7 av Kerio Control har utformningen av denna kontrollpanel genomgått betydande förändringar. Således har den första sidan av kontrollpanelen ett sida vid sida, anpassningsbart gränssnitt ("Dashboard"), till vilket du kan lägga till eller ta bort de nödvändiga elementen för att snabbt diagnostisera statusen för Kerio Control. Detta är mycket bekvämt, eftersom administratören omedelbart ser belastningen på kommunikationskanaler, användaraktivitet, systemstatus, VPN-anslutningar, etc.

Ris. 2. Kontrollpanel

Följande alternativ har lagts till i den uppdaterade versionen av Kerio Control 8.1: spara konfiguration och inställningar i molntjänst Samepage.io in automatiskt läge, övervakning av parametrar via SNMP-protokollet, möjligheten att använda felsökningsverktyg Ping, Traceroute, DNS Lookup, Whois på uppdrag av Kerio Control-gatewayen i administrationens webbgränssnitt. Dessutom stöder Kerio Control nu reguljära uttryck för URL:er, automatisk höjning av VPN-tunnlar, lösenordsskydd för brute force och mer avancerade paketanalysfunktioner. Det bör också noteras att den senaste versionen av Kerio Control Software Appliance ger stöd mer RAID-kontroller, som kommer att utöka möjligheterna att distribuera detta system på enskilda hårdvaruplattformar.

Kerio Controls webbhanteringsgränssnitt har inte bara en administrativ panel, utan också en separat gräns-snittet(Fig. 3). Administrationspanelen har inte möjlighet att ändra något i Kerio Control, men låter dig spåra användar- eller användarstatistik över olika tidsperioder. Statistiken ger uppgifter om besökta resurser, mängden överförd data och annan information. Om en användare har ett administrativt konto i Kerio Control-systemet kan han få statistisk information om andra användare av systemet via denna kontrollpanel. Noggrann och genomtänkt statistik hjälper administratören att ta reda på användarpreferenser när han arbetar på Internet, hitta kritiska element och problem. Panelen genererar ett detaljerat histogram över trafikanvändning för varje användare i nätverket. Administratören kan välja för vilken period han vill spåra trafikanvändning: två timmar, en dag, en vecka och en månad. Dessutom visar Kerio Control statistik över faktisk trafikanvändning per typ: HTTP, FTP, e-post, strömmande multimediaprotokoll, datautbyte direkt mellan datorer eller proxyservrar.

Ris. 3. Användarpanel

För ett modernt företag, vars filialer kan finnas över hela världen, är en säker anslutning till företagsnätverket ett nödvändigt villkor, eftersom outsourcing aktivt utvecklas idag. Använder Kerio Control, installerar virtuellt privata nätverk kräver praktiskt taget ingen ansträngning. VPN-servern och klienterna är en del av Kerio Controls säkra fjärråtkomst till företagsnätverket. Användande virtuellt nätverk Kerio VPN tillåter användare att fjärransluta till alla resurser på företagets nätverk och arbeta med organisationens nätverk som om det vore deras eget lokala nätverk. Inbyggd i Kerio Control-produkten VPN-server låter dig organisera VPN-nätverk enligt två olika scenarier: "server - server" och "klient - server" (används av Kerio VPN Client för Windows, Mac och Linux). Läget "server till server" används av företag som vill ansluta ett fjärrkontor via en säker kanal för delning delade resurser. Detta scenario kräver Kerio Control på var och en av de anslutande sidorna för att etablera en säker kanal över öppet nätverk Internet. Läget "klient-server" tillåter en fjärranvändare att säkert ansluta en bärbar dator eller hemdator. Som många systemadministratörer vet, VPN- och NAT-protokollen (översättning nätverksadresser) stöder inte alltid samarbete. Kerio VPN är utformad för att tillförlitlig drift genom NAT och till och med genom en serie NAT-gateways. Kerio VPN använder standard SSL-kanalkontroll (TCP) och Blowfish (UDP) krypteringsalgoritmer, och stöder även IPSec.

Kerio Control Gateway har inbyggt virusskydd, som tillhandahålls genom att skanna både inkommande och utgående trafik. Om Kerio Control tidigare använde ett inbyggt antivirus från McAfee, så nu senaste versionerna Sophos antivirus används. Administratören kan ställa in inspektionsregler för trafik över olika protokoll: SMTP och POP3, WEB (HTTP) och filöverföring (FTP). Brandväggens inbyggda antivirus installerat på gatewayen ger ett fullständigt skydd för trafik som passerar genom gatewayen. Eftersom det integrerade antivirusprogrammet kan ta emot uppdateringar med nya virusdatabaser i realtid, ökar detta avsevärt nivån på nätverkssäkerheten, tillsammans med användningen av antivirusprogram på varje dator i det lokala nätverket. Antiviruset skannar inkommande och utgående meddelanden, såväl som alla bilagor. Om ett virus upptäcks i en bilaga raderas hela bilagan och ett meddelande läggs till i e-postmeddelandet. Dessutom skannar Kerio Control all nätverkstrafik, inklusive HTML-sidor, efter inbäddade virus. Filer som laddas ner via HTTP och filer som överförs via FTP skannas också efter virus. Dessutom bör det noteras att för organisationer och institutioner som skolor som inte vill att deras anställda och kunder ska besöka vissa sidor, ger Kerio Control med det inbyggda Kerio Control Web Filter (tillgängligt som tillval mot en extra kostnad) ytterligare funktioner om att blockera sidor på Internet.

Kerio Control tillåter administratörer inte bara att skapa en övergripande trafikstrategi, utan också att ställa in och upprätthålla begränsningar för varje användare. Varje användare måste logga in på Kerio Control innan de ansluter till Internet. konton användare lagras i en separat inre bas användardata eller hämtade från Microsofts företagsdatabas Active Directory eller Apple Open Directory. Kanske parallell användning både lokala och domänanvändardatabaser. När du använder integration med Microsoft Active Directory kan klientauktorisering ske transparent för domänanvändare genom NTLM-autentisering. Som en del av Windows 2008/2012 Server tillåter Active Directory administratörer att centralt hantera användarkonton och nätverksresursdata. Active Directory ger åtkomst till användarinformation från en enda dator. Active Directory/Open Directory-stöd ger Kerio Control tillgång till användardatabasen i realtid och låter dig konfigurera en användare på det lokala nätverket utan att spara ett lösenord. På så sätt behöver du inte synkronisera lösenord för varje användare. Alla ändringar i Microsoft Active Directory/Open Directory återspeglas automatiskt i Kerio Control.

Administratören kan ställa in olika begränsningar för åtkomsträttigheter för varje användare. Dessa regler kan ställas in för att fungera under specifika tidsperioder och ställa in olika begränsningar för trafikanvändning. När gränsen är nådd skickar Kerio Control en e-postvarning till användaren och administratören, eller så blockerar administratören den användaren resten av dagen eller månaden.

Sammanfattningsvis är det värt att notera att Kerio Control är en mycket populär produkt bland systemadministratörer på grund av dess obestridliga fördelar som den har jämfört till exempel med liknande lösningar som ingår i standardpaketet operativsystem Linux-baserad (till exempel iptables). Snabb installation, stora möjligheter och en hög grad av skydd - allt detta görs genom detta mjukvaruprodukt attraktivt för små företag.

Låt oss börja ställa in säkerheten för vår UTM-gateway på Kerio Control 7.4.1-plattformen

Först av allt, låt oss gå vidare till att ställa in IDS/IPS-systemet och ställa in uppdateringsschemat till 1 timme istället för standard 24 timmar. Uppdateringen "laddar" inte enheten alls, men den ökar avsevärt chanserna att fånga skadlig programvara.

Låt oss nu ställa in åtgärderna för hög allvarlighetsgrad "Logga och ta bort", för medium "Logga och ta bort", för låg svårighetsgrad "Logga":

Sådana inställningar kan avsevärt påverka den "normala" driften av "problem"-datorer, vilket är vad vi kommer att höra via Help Desk och se i Security Magazine:

Nåväl nu gå till avsnittet "Säkerhetsinställningar". och tillåt åtkomst till det lokala nätverket via MAC-adress endast till de listade datorerna, för detta kommer vi att förbereda en lista i förväg MAC-adresser som används i organisationen.

När vi lägger till en ny enhet i nätverket kommer vi att lägga till dess MAC, detta är obekvämt och därför är det logiskt att anförtro detta till Help Desk-tjänsten. Men i det här fallet måste de tilldela administrativa rättigheter till UTM, vilket är oacceptabelt eftersom förstör all säkerhet :)

Någon gång kommer Kerio att använda RBAC i sina produkter, men för närvarande kommer vi att välja ett gästnätverk för gäster i organisationen och kommer inte att filtrera efter MAC där.

Gå till undersektionen "Övrigt" och öka anslutningsgränsen per värd till 6000. Detta kan vara nödvändigt för alla typer av applikationer som klientbanker etc.

Låt oss också se till att anti-spoofing-modulen är aktiverad och händelser registreras i loggen:

Låt oss gå vidare till avsnittet "HTTP-policy" och först av allt, aktivera "Ta bort reklam och banners", och för felsökningsändamål, aktivera loggning av denna regel.

Nu, med hänsyn till möjligheten att läcka information via sociala nätverk, kommer vi att förbjuda deras användning för att göra detta, vi kommer att skapa en ny regel "Social", välj åtgärden "Vejra", skriv in texten "; Enligt policy informationssäkerhet användande sociala nätverk förbjuden.", men eftersom detta i vårt fall inte är ett förbud, utan snarare en rekommendation, kommer vi att möjliggöra för användare att avblockera denna regel.

Som en URL kommer vi inte att lista alla typer av http://vk.com och https://facebook.com, utan kommer att ange en URL klassad av Kerio Control Web Filters klassificeringssystem (och naturligtvis kommer vi att filtrera inklusive https ).

Vår regel kommer att vara giltig för alla användare, när som helst, och händelser kommer att registreras i loggen.

Under verkliga förhållanden händer det oftast att en förbudsregel skapas för alla användare. arbetstid med undantag för lunch (dvs på morgonen, vid lunch och efter jobbet, kommer din favorit VKontakte att fungera).

Och för VIP-gruppen (som kan inkludera chefer, toppchefer och andra privilegierade anställda) kommer åtkomst att nekas när som helst, men med möjlighet att avblockera.

Jag lämnar det här kundens beslut utan kommentarer, jag ska bara visa dig hur det ser ut:

På liknande sätt kan du hantera all internettrafik mycket flexibelt, eftersom Kerio Web Filter är fantastiskt bra.

Jag använder inte förbjudna ord, jag lämnar inställningarna som standard, men i Kerio Control Web Filter-inställningarna kommer jag att tillåta användare att rapportera misstänkta fel, eftersom alla system är ofullkomliga på sitt eget sätt, och Habrs blockering "out of the box" " är ett bevis på detta:

När det gäller FTP-filtrering använder användare praktiskt taget inte det, så jag kommer bara att inkludera två standardregler och kommer inte att skriva mina egna förrän incidenter inträffar:

Låt oss gå vidare till antivirusinställningarna. Först av allt, låt oss ställa in uppdateringsschemat till en timme, eftersom... praxis tyder på att signaturer uppdateras oftare än 8 timmar.

Därför att skydda e-post På gatewaynivå tror jag inte att det är en särskilt bra idé, jag kommer att inaktivera SMTP- och POP3-skanning, jag kommer också att inaktivera FTP eftersom praxis tyder på att detta protokoll används oftare av administratörer, och användare har redan framgångsrikt glömt det.

Och på fliken "E-postskanning". mail”, för säkerhets skull kommer jag att tillåta överföring av bilagor, även om de på något sätt misstades för skadliga.

Naturligtvis när det gäller säkerhetsövervakning det viktigaste villkoret, så låt oss konfigurera Kerio Star efter dina behov.

För att minska den administrativa bördan kommer vi att skapa undantag för viss trafik och för VIP-anställda, vars trafik inte ens systemadministratörer ska ha tillgång till:

I underavsnittet "Systemåtkomst" kommer vi att ge användare tillgång till sin egen statistik, och dessutom kommer vi automatiskt att skicka samma statistik till dem varje vecka.

För någon ansvarig person (i detta fall är denna person jag) är det möjligt att få tillgång till och få dagliga rapporter om alla anställdas aktiviteter.

Systemadministratören har också möjlighet att få meddelanden om följande systemhändelser:

Naturligtvis, för att alla dessa funktioner ska fungera korrekt måste Kerio Control ha ett SMTP-relä konfigurerat och en giltig e-post måste anges i varje användares profil.

I Ytterligare alternativ, i underavsnittet "P2P Limiter", kan du blockera torrets som sannolikt kommer att vara skadliga på företagets nätverk.

I detta fall kommer användaren att meddelas via e-post (administratören kan även meddelas via e-post) och blockeras i 20 minuter.

UPD Det är möjligt att inaktivera Java, ActiveX, etc. både för enskilda användare och för hela organisationen:

Och naturligtvis, granska alla tidningar regelbundet. Jag ska berätta för dig hur du gör den här processen bekväm nästa gång.

Om att studera produkterna från Kerio Technologies, som producerar olika säkerhetslösningar för små och medelstora företag. Enligt företagets officiella hemsida används dess produkter av mer än 60 000 företag runt om i världen.

SEC Consult-specialister upptäckte många sårbarheter i Kerio Control, företagets UTM-lösning, som kombinerar funktionerna hos en brandvägg, router, IDS/IPS, gateway-antivirus, VPN och så vidare. Forskarna beskrev två attackscenarier som gör att en angripare inte bara kan ta kontroll över Kerio Control, utan också över företagsnätverk som produkten är avsedd att skydda. Även om utvecklarna redan har släppt korrigeringar för de flesta av de upptäckta buggarna, noterar forskarna att det fortfarande är möjligt att implementera ett av attackscenarierna.

Enligt forskare är Kerio Control-lösningar sårbara på grund av osäker användning PHP-funktioner unserialize och även på grund av användningen gammal version PHP (5.2.13), som tidigare har visat sig ha allvarliga problem. Experter upptäckte också ett antal sårbara PHP-skript som tillåter XSS- och CSRF-attacker och kringgår ASLR-skydd. Dessutom, enligt SEC Consult, kör webbservern med root-privilegier och har inget skydd mot brute force-attacker och minneskorruption.

Diagram över det första attackscenariot

Det första attackscenariot som beskrivs av experter involverar utnyttjande av flera sårbarheter samtidigt. Angriparen kommer att behöva använda social ingenjörskonst och locka offret till en skadlig webbplats, som kommer att vara värd för ett skript som låter dem ta reda på den interna IP-adressen för Kerio Control. Angriparen måste då utnyttja CSRF-felet. Om offret inte är inloggad på Kerio Control-kontrollpanelen kan angriparen använda vanlig brute force för att välja autentiseringsuppgifter. Detta skulle kräva en XSS-sårbarhet för att kringgå SOP-skydd. Efter detta kan du gå vidare till att kringgå ASLR och dra nytta av en gammal bugg i PHP (CVE-2014-3515) för att starta ett skal med roträttigheter. I huvudsak får angriparen då full tillgång till organisationens nätverk. Videon nedan visar attacken i aktion.

Det andra attackscenariot involverar utnyttjande av en RCE-sårbarhet, som är associerad med Kerio Control-uppdateringsfunktionen och upptäcktes för mer än ett år sedan av en av SEC Consult-anställda. Experter föreslår att man använder denna bugg, som tillåter fjärrexekvering av godtycklig kod, i kombination med en XSS-sårbarhet, som gör det möjligt att utöka attackens funktionalitet.

Kerio Technologies specialister underrättades om problemen i slutet av augusti 2016. På just nu företaget släppte Kerio Control 9.1.3, där de flesta av sårbarheterna eliminerades. Företaget bestämde sig dock för att lämna root-privilegier till webbservern, och RCE-buggen som är kopplad till uppdateringsfunktionen finns fortfarande kvar utan en fix.

Många använder Kerio Control-brandväggen. Den har den bredaste funktionaliteten, tillförlitligheten och användarvänligheten. Idag ska vi prata om hur man ställer in regler för bandbreddshantering. Enkelt uttryckt, låt oss försöka begränsa hastigheten på internetåtkomst för användare och grupper.

Hur man begränsar internethastigheten för användare och grupper i Kerio Control

Och så låt oss gå till Kerio Controls administrationspanel. Till vänster letar vi efter posten Bandwidth Management. Låt oss först ange hastigheten på din internetanslutning. Längst ner, i fältet Internetanslutnings bandbredd, klicka på ändra och ange hastigheten för nedladdning och uppladdning. Dessa uppgifter behövs för korrekt funktion Kerio Control själv.

Lägg nu till en ny regel, klicka på lägg till och ange ett namn.

Därefter, i fältet Trafik, måste du ange för vem denna begränsning ska gälla. Det finns många alternativ, men vi är intresserade av specifika grupper och användare, så klicka på Användare och grupper. Välj önskade användare eller grupp i fönstret som öppnas. Du kan direkt välja både grupp och användare.

Ställ nu in hastighetsgränsen för nedladdning. Vi anger hur mycket av den totala hastigheten som behöver reserveras för dessa grupper och användare och själva gränsen. Vi anger detsamma för nedladdningsobjektet.

Vi lämnar gränssnittet och tillgänglig tid som standard och tillämpar denna regel.

God eftermiddag, kära läsare och gäster på bloggsidan, i vilken organisation som helst finns det alltid människor som inte vill arbeta och som använder företagets resurser för andra ändamål, jag ska ge ett enkelt exempel: du har ett litet kontor, låt oss säga 50 anställda och en internetkanal med genomströmning 20 megabit och en månatlig trafikgräns på 50 GB, för normal användning Internet och affärsarbete räcker för kontoret, men det finns folk som kanske vill ladda ner en film för kvällen eller ett nytt musikalbum, och oftast använder de terrenttrackers för detta, låt mig visa dig hur i Kerio Control 8 kan du förbjuda p2p-trafik och sätta en daglig trafikgräns för den anställde.

Blockerar p2p-trafik i Kerio Control 8

Och så du har byggt ett lokalt nätverk där en skadlig nedladdare har dykt upp, jag tror att du kommer att identifiera den omedelbart från statistikloggarna, filtrera den efter kolumner. Bortsett från den tillrättavisning som kommer att följa från ledningen är du liksom systemadministratör bör förhindra ytterligare försök att ladda ner innehåll via p2p-trafik.

Du har två alternativ:

- Aktivera fullständig blockering av p2p-trafik

- Ställ in en daglig gräns per användare

Låt oss börja med att blockera peer-to-peer-trafik, gå till innehållsfiltret och skapa en ny regel. Klicka på lägg till och välj "Applikationer och webbinnehållskategorier"

Hitta nedladdningssektionen och markera kryssrutan peer-to-peer-nätverk.

I aktion, ställ in reglerna för att radera.

I teorin, för att helt blockera p2p-trafik, räcker det med en skapad regel, men jag råder dig också att sätta kvoter för användare om du har en internetgräns, för att lära dem att använda den uteslutande för arbetsfrågor. För att göra detta, gå till fliken Användare och i egenskaperna för någon på fliken "Kvota", ange den dagliga gränsen i megabyte.