В Ubuntu се препоръчва използването на KVM хипервизор (виртуален мениджър на машина) и libvirt като инструмент за управление. Libvirt включва набор от софтуерни API и персонализирани приложения за управление на виртуална машина (VM) virt-manager (графичен интерфейс, GUI) или virsh (команден ред, CLI). Можете да използвате convirt (GUI) или convirt2 (WEB интерфейс) като алтернативни мениджъри.

В момента само KVM хипервизорът се поддържа официално в Ubuntu. Този хипервизор е част от кода на ядрото за операционната система Linux. За разлика от Xen, KVM не поддържа паравиртуализация, което означава, че за да го използвате, вашият процесор трябва да поддържа VT технологии. Можете да проверите дали вашият процесор поддържа тази технология, като изпълните командата в терминал:

Ако получите съобщение в резултат на това:

ИНФОРМАЦИЯ: / dev / kvm съществува KVM ускорение може да се използва

тогава KVM ще работи без проблеми.

Ако получите съобщение на изхода:

Вашият процесор не поддържа KVM разширения. KVM ускорението НЕ може да се използва

тогава все още можете да използвате виртуалната машина, но ще бъде много по-бавна.

Инсталирайте 64-битови системи като гости

Разпределете повече от 2 GB RAM на системите за гости

Инсталация

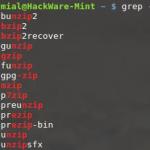

Sudo apt-get install qemu-kvm libvirt-bin ubuntu-vm-builder bridge-utils

Това е инсталация на сървър без Xs, т.е. не включва графичен интерфейс. Можете да го инсталирате с командата

Sudo apt-get install virt-manager

След това ще се появи елементът от менюто „Диспечер на виртуална машина“ и с голяма степен на вероятност всичко ще работи. Ако възникнат някакви проблеми, тогава ще трябва да прочетете инструкциите в англоезичното уики.

Създаване на система за гости

Процедурата за създаване на система за гости с помощта на графичния интерфейс е доста проста.

Но текстовият режим може да бъде описан.

qcow2

Когато създавате система с помощта на графичния интерфейс, се предлага или да изберете съществуващ файл с изображение или да блокирате устройство като твърд диск, или да създадете нов файл с необработени (RAW) данни. Това обаче далеч не е единственият достъпен файлов формат. От всички типове дискове, изброени в man qemu-img, qcow2 е най-гъвкавият и модерен. Той поддържа моментни снимки, криптиране и компресиране. Тя трябва да бъде създадена преди създаване на нова система за гости.

Qemu-img create -o preallocation = метаданни -f qcow2 qcow2.img 20G

Според същия човек qemu-img, предварителното разпределение на метаданни (-o preallocation = метаданни) прави диска малко по-голям първоначално, но осигурява по-добра производителност, когато изображението трябва да расте. Всъщност в този случай тази опция избягва неприятна грешка. Създаденото изображение първоначално заема по-малко от мегабайт пространство и нараства според нуждите до посочения размер. Системата за гости трябва незабавно да види този окончателен определен размер, но по време на фазата на инсталиране може да види действителния размер на файла. Естествено, той ще откаже да се инсталира на 200 KB твърд диск. Грешката не е специфична за Ubuntu, тя се появява поне в RHEL.

Освен вида на изображението, по-късно можете да изберете начина за свързването му - IDE, SCSI или Virtio Disk. Производителността на дисковата подсистема ще зависи от този избор. Няма еднозначно верен отговор, трябва да изберете въз основа на задачата, която ще бъде възложена на системата за гости. Ако системата за гости е създадена "за да видите", тогава всеки метод ще свърши работа. Като цяло, обикновено I / O е тесното място на виртуална машина, следователно, когато създавате силно натоварена система, този проблем трябва да се вземе възможно най-отговорно.

KVM (виртуална машина, базирана на ядрото) е безплатен софтуер за виртуализация с отворен код. Можете да създадете множество виртуални машини (VM), като всяка виртуална машина има свой собствен виртуален хардуер като диск, процесор, RAM и т.н. Той беше включен в по-голямата част от ядрото на Linux във версия 2.6.20 на ядрото.

Ако търсите алтернатива VirtualBox, силно препоръчваме използването на KVM. Ние също лично използваме този невероятен софтуер за виртуализация.

Инсталиране на KVM Ubuntu 17.04

За да инсталирате KVM, трябва да имате следните предварително зададени настройки.

- Активирайте виртуализацията в системния BIOS.

- Проверете системния процесор дали поддържа виртуализация. Изпълнете командата по-долу.

egrep - c ‘(vmx | svm)’ / proc / cpuinfo

Когато получите изхода от горната команда да бъде 1 или повече, това означава, че процесорът поддържа виртуализация, в противен случай 0 или по-малко означава, че не.

3. Проверете архитектурата Ubuntu 16.04 LTS чрез изпълнение на една команда, т.е

X86_64 е 64-битово ядро.

i386, i486, i586 или i686 е 32-битово ядро.

32-битовата ОС е ограничена до максимум 2 GB RAM за дадена виртуална машина.

32-битовото ядро ще хоства само 32-битово гост ядро, докато 64-битовото ядро може да има както 32-битова, така и 64-битова операционна система.

Следвайте стъпките, за да инсталирате KVM на Ubuntu

В този раздел ще запишем стъпките за инсталиране на KVM. В предишната ни публикация научихме. Може да се интересувате и от това.

1. Инсталиране на KVM Ubuntu 17.04 и други зависими пакети

В Ubuntu 17.04 LTS можете да използвате командата апили apt-получете и двете. Няма да има разлика в пакетите, инсталирани с командата apt или apt-get, така че тук сте добри.

sudo apt актуализация

sudo apt install qemu - kvm libvirt - bin bridge - utils

2. Научете за новите потребители и групи за KVM софтуер

След инсталирането на пакетите ще се появят някои допълнения в броя на потребителите и групите.

(A) Създават се двама потребители.

- libvirt-qemu

- libvirt-dnsmasq

[защитен с имейл]: ~ $ tail - 2 / etc / passwd

libvirt - qemu: x: 64055: 129: Libvirt Qemu,: / var / lib / libvirt: / bin / false

libvirt - dnsmasq: x: 121: 130: Libvirt Dnsmasq,: / var / lib / libvirt / dnsmasq: / bin / false

с [защитен с имейл] :~ $

Б) ще бъдат създадени две групи.

- kvm

- libvirtd

[защитен с имейл]: ~ $ опашка - 2 / etc / група

kvm: x: 129:

libvirtd: x: 130: sharad

[защитен с имейл] :~ $

Може би сте забелязали, че използваната така наречена "шарада" е член на групата "libvirtd". Това означава, че този потребител може да използва KVM.

3. Проверете вашата KVM инсталация

Доста лесно е да проверите вашата KVM инсталация. Изпълнете командата -

virsh - c qemu: /// системен списък

Първият път ще покаже грешка.

грешка: не успя да се свърже с хипервизора

грешка: Неуспешно свързване на сокета към '/ Var / run / libvirt / libvirt-sock': Разрешението е отказано

[защитен с имейл] :~ $

За да разрешите този проблем, трябва да излезете и да влезете отново от вашия работен плот. Показва, че текущият потребител трябва да влезе отново.

След като влезете, изпълнете отново командата. Този път трябва да получите резултата, както е показано по-долу. Той е празен, защото не се създава виртуална машина.

[защитен с имейл]: ~ $ virsh - c qemu: /// системен списък

Id Име Държава

—————————————————-

[защитен с имейл] :~ $

4. Инсталирайте Virtual Machine Manager

Тук използваме Virtual Machine Manager, който е настолно приложение за управление на KVM виртуални машини чрез libvirt.

Изпълнете тази команда, за да инсталирате Virtual Machine Manager.

sudo apt install virt - мениджър

Можете да отворите Virtual Machine Manager, като го въведете в Dash Home, щракнете върху иконата, тя ще отвори приложението.

За да отворите Virtual Machine Manager през командния ред, въведете -

virt - мениджър

По-рано, когато инсталирахме KVM на Ubuntu 14.04 LTS Desktop, се сблъскахме с проблем при създаването на първата виртуална машина, но го решихме много лесно. В Ubuntu 16.04 LTS Desktop не открихме такъв проблем.

Ако имате въпроси относно "Инсталиране на KVM Ubuntu 17.04" - пишете ни ги във формата за коментари. Ние ще ви помогнем да решите въпроса си много по-бързо.

Ако откриете грешка, моля, изберете част от текст и натиснете Ctrl + Enter.

В живота на системния администратор един ден идва момент, когато трябва да разгърнете корпоративна инфраструктура от нулата или да преработите съществуваща, която е наследена. В тази статия ще говоря за това как правилно да разположите хипервизор, базиран на Linux KVM и libvirt с поддръжка на LVM (логическа група).

Ще преминем през всички тънкости на управлението на хипервизор, включително конзолни и GUI помощни програми, разширяване на ресурсите и миграция на виртуални машини към друг хипервизор.

Първо, нека да разберем какво е виртуализация. Официалната дефиниция е: „Виртуализацията е предоставянето на набор от изчислителни ресурси или тяхната логическа асоциация, абстрахирани от хардуерната реализация и като същевременно осигуряват логическа изолация един от друг на изчислителните процеси, изпълнявани на един физически ресурс“. Тоест, по човешки, разполагайки с един мощен сървър, можем да го превърнем в няколко средни сървъра и всеки от тях ще изпълнява възложената му задача в инфраструктурата, без да пречи на другите.

Системни администратори, работещи в тясно сътрудничество с виртуализацията в предприятието, майстори и виртуози на занаята си, разделени на два лагера. Някои са привърженици на високотехнологичния, но безумно скъп VMware за Windows. Други са любители на отворен код и безплатни решения, базирани на Linux VM. Може да отнеме много време, за да се изброят предимствата на VMware, но тук ще се съсредоточим върху виртуализацията, базирана на Linux VM.

Технологии за виртуализация и хардуерни изисквания

Сега има две популярни технологии за виртуализация: Intel VT и AMD-V. Intel VT (от Intel Virtualization Technology) реализира виртуализация в реален режим на адресиране; съответната хардуерна I/O виртуализация се нарича VT-d. Тази технология често се нарича VMX (разширение на виртуална машина). AMD създаде своите разширения за виртуализация и първоначално ги нарече AMD Secure Virtual Machine (SVM). Когато технологията се появи на пазара, тя стана известна като AMD Virtualization (съкратено AMD-V).

Преди да пуснете хардуера в експлоатация, уверете се, че оборудването поддържа една от тези две технологии (можете да видите спецификациите на уебсайта на производителя). Ако е налична поддръжка за виртуализация, тя трябва да бъде активирана в BIOS, преди да разгърнете хипервизора.

Други изисквания за хипервизор включват поддръжка на хардуерен RAID (1, 5, 10), което увеличава толерантността на хипервизора при отказ на твърди дискове. Ако няма поддръжка за хардуерен RAID, тогава можете да използвате софтуер като последна мярка. Но RAID е задължителен!

Решението, описано в тази статия, носи три виртуални машини и работи успешно при минималните изисквания: Core 2 Quad Q6600 / 8 GB DDR2 PC6400 / 2 × 250 GB SATA HDD (хардуерен RAID 1).

Инсталиране и конфигуриране на хипервизора

Ще ви покажа как да конфигурирате хипервизор, използвайки примера на Debian Linux 9.6.0 - X64-86. Можете да използвате всяка дистрибуция на Linux, която харесвате.

Когато решите да изберете ютия и то най-накрая пристигне, е време да инсталирате хипервизора. Когато инсталираме ОС, правим всичко както обикновено, с изключение на разделянето на дисковете. Неопитните администратори често избират опцията „Автоматично разделяне на цялото дисково пространство без използване на LVM“. Тогава всички данни ще бъдат записани в един том, което не е добре по няколко причини. Първо, ако твърдият диск се повреди, ще загубите всички данни. Второ, промяната на файловата система ще бъде много неприятно.

Като цяло, за да избегнете ненужни жестове и загуба на време, препоръчвам да използвате разделяне на диска с LVM.

Мениджър на логически обеми

Мениджърът на логически том (LVM) е подсистема, налична в Linux и OS / 2, изградена върху Device Mapper. Целта му е да представи различни области от един твърд диск или области от множество твърди дискове като един логически том. LVM създава група логически томове (VG - Volumes Group) от физически томове (PV - Phisical Volumes). Той от своя страна се състои от логически томове (LV - Logical Volume).

Всички Linux дистрибуции с ядро 2.6 и по-високи вече имат поддръжка на LVM2. За да използвате LVM2 на ОС с ядро 2.4, трябва да инсталирате корекция.

След като системата открие твърдите дискове, ще се стартира мениджърът на дялове на твърдия диск. Изберете елемента Guided - използвайте целия диск и настройте LVM.

Сега избираме диска, на който ще бъде инсталирана нашата група томове.

Системата ще предлага опции за маркиране на носителя. Изберете „Запис на всички файлове в един раздел“ и продължете напред.

След като запазим промените, получаваме една логическа група и два тома в нея. Първият е основният дял, а вторият е суап файлът. Тук мнозина ще зададат въпроса: защо не изберете оформлението ръчно и сами да създадете LVM?

Моят отговор е прост: при създаване на логическа група VG, дялът за зареждане не се записва във VG, а се създава като отделен дял с файловата система ext2. Ако това не се вземе предвид, обемът за зареждане ще бъде в логическа група. Това ще ви обрече на мъки и страдания при възстановяване на обема на зареждане. Ето защо дялът за зареждане се изпраща към тома, който не е LVM.

Нека преминем към конфигурирането на логическата група за хипервизора. Избираме елемента "Конфигурация на мениджъра на логически томове".

Системата ще уведоми, че всички промени ще бъдат записани на диска. Ние сме съгласни.

Нека създадем нова група - например, да я наречем vg_sata.

ИНФО

Сървърите използват SATA, SSD, SAS, SCSI, NVMe носител. Добра практика е при създаване на логическа група да се посочи не името на хоста, а типа носител, който се използва в групата. Съветвам ви да назовете логическата група така: vg_sata, vg_ssd, vg_nvme и т.н. Това ще ви помогне да разберете от какви медии е изградена логическата група.

Създаваме първия си логически том. Това ще бъде обемът за основния дял на операционната система. Избираме елемента "Създаване на логически том".

Изберете група за новия логически том. Имаме само един.

Присвояване на име на логическия том. Най-правилният начин за присвояване на име е да използвате префикс под формата на име на логическа група - например vg_sata_root, vg_ssd_root и т.н.

Посочваме обема за новия логически том. Съветвам ви да разпределите 10 GB за root, но по-малко може да бъде, тъй като логическият обем винаги може да бъде разширен.

По аналогия с примера по-горе, създайте следните логически томове:

- vg_sata_home - 20 GB за потребителски директории;

- vg_sata_opt - 10 GB за инсталиране на приложен софтуер;

- vg_sata_var - 10 GB за често променящи се данни, например системни регистрационни файлове и други програми;

- vg_sata_tmp - 5 GB за временни данни, ако количеството временни данни е голямо, можете да направите повече. В нашия пример този раздел не е създаден като ненужен;

- vg_sata_swap - равен на количеството RAM. Това е секция за размяна и ние я създаваме от съображения за безопасност - в случай, че хипервизорът свърши без RAM.

След като създадем всички томове, излизаме от работата на мениджъра.

Сега имаме няколко тома за създаване на дялове на операционната система. Както може да се досетите, всеки дял има свой собствен логически обем.

Създайте дял със същото име за всеки логически том.

Записваме и записваме направените промени.

След като запазите промените в оформлението на диска, основните системни компоненти ще бъдат инсталирани и след това ще бъдете подканени да изберете и инсталирате допълнителни системни компоненти. От всички компоненти се нуждаем от ssh-сървър и стандартни системни помощни програми.

След инсталацията зареждащият GRUB ще бъде генериран и записан на диск. Инсталирайте го на физическия диск, където е записан дялът за зареждане, т.е. / dev / sda.

Сега чакаме буутлоудъра да завърши записването на диска и след известието рестартираме хипервизора.

След рестартиране на системата отидете на хипервизора чрез SSH. На първо място, под root, ние инсталираме необходимите за работата помощни програми.

$ sudo apt-get install -y sudo htop екран net-tools dnsutils bind9utils sysstat telnet traceroute tcpdump wget curl gcc rsync

Ние персонализираме SSH по вкус. Съветвам ви незабавно да направите оторизация с ключове. Рестартираме и проверяваме изправността на услугата.

$ sudo nano / etc / ssh / sshd_config $ sudo systemctl рестартирайте sshd; sudo systemctl състояние sshd

Преди да инсталирате софтуер за виртуализация, трябва да проверите физическите томове и състоянието на логическата група.

$ sudo pvscan $ sudo lvs

Инсталирайте компоненти и помощни програми за виртуализация за създаване на мрежов мост на интерфейса на хипервизора.

$ sudo apt-получи актуализация; apt-get upgrade -y $ sudo apt install qemu-kvm libvirt-bin libvirt-dev libvirt-daemon-system libvirt-clients virtinst bridge-utils

След инсталацията конфигурираме мрежовия мост на хипервизора. Коментирайте настройките на мрежовия интерфейс и задайте нови:

$ sudo nano / etc / network / интерфейси

Съдържанието ще бъде нещо подобно:

Автоматично br0 iface br0 inet статичен адрес 192.168.1.61 мрежова маска 255.255.255.192 шлюз 192.168.1.1 излъчване 192.168.0.61 dns-nameserver 127.0.0.1 dnsportsp bridge bg_sport bridge_search

Добавете нашия потребител, под който ще работим с хипервизора, към групите libvirt и kvm (за RHEL групата се нарича qemu).

$ sudo gpasswd -a iryzhevtsev kvm $ sudo gpasswd -a iryzhevtsev libvirt

Сега трябва да инициализираме нашата логическа група да работи с хипервизора, да го стартираме и да го добавим към стартиране при стартиране на системата.

$ sudo virsh pool-list $ sudo virsh pool-define-as vg_sata logical --target / dev / vg_sata $ sudo virsh pool-start vg_sata; sudo virsh pool-autostart vg_sata $ sudo virsh pool-list

ИНФО

За да работи LVM групата правилно с QEMU-KVM, първо трябва да активирате логическата група през конзолата virsh.

Сега изтегляме дистрибутивния комплект за инсталиране на системи за гости и го поставяме в желаната папка.

$ sudo wget https://mirror.yandex.ru/debian-cd/9.5.0/amd64/iso-cd/debian-9.5.0-amd64-netinst.iso $ sudo mv debian-9.5.0-amd64-netinst .iso / var / lib / libvirt / images /; ls -al / var / lib / libvirt / images /

За да се свържете с виртуални машини чрез VNC, редактирайте файла /etc/libvirt/libvirtd.conf:

$ sudo grep "listen_addr =" /etc/libvirt/libvirtd.conf

Нека декоментираме и променим реда listen_addr = "0.0.0.0". Запазете файла, рестартирайте хипервизора и проверете дали всички услуги работят и работят.

Продължението е достъпно само за участници

Вариант 1. Присъединете се към общността на "сайта", за да прочетете всички материали на сайта

Членството в общността през посочения период ще ви отвори достъп до ВСИЧКИ хакерски материали, ще увеличи вашата лична кумулативна отстъпка и ще ви позволи да натрупате професионален Xakep Score!

Подготовка на сървъра

Проверка за поддръжка на процесора:

cat / proc / cpuinfo | egrep "(vmx | svm)"

Ако командата не върне нищо, значи няма поддръжка за виртуализация на сървъра или е деактивирана в настройките на BIOS. Можете да поставите KVM на такъв сървър, но когато се опитаме да въведем командата за управление на хипервизора, получаваме грешката "ПРЕДУПРЕЖДЕНИЕ KVM ускорението не е налично, използвайки" qemu ". В този случай трябва да рестартирате сървъра, да влезете в BIOS, да намерите поддръжка за технологията за виртуализация (Intel VT или AMD-V) и да я активирате.

Нека създадем директории, в които ще съхраняваме всичко свързано с виртуализацията (предложените по подразбиране не са удобни):

mkdir -p / kvm / (изображения, iso)

* каталог / kvm / изображенияза виртуални дискове; / kvm / iso- за iso изображения.

Инсталиране и стартиране

Инсталацията се извършва от хранилището със следната команда:

yum инсталирайте qemu-kvm libvirt virt-install

* където qemu-kvm- самият хипервизор; libvirt- библиотека за управление на виртуализацията; virt-инсталиране- помощна програма за управление на виртуални машини.

Разрешаване на автоматично стартиране:

systemctl активира libvirtd

Стартирайте KVM:

systemctl стартиране на libvirtd

Мрежова конфигурация

В това ръководство ще разгледаме използването на мрежов мост.

Когато конфигурирате мрежов мост през комутируема връзка, внимателно проверете входа. В случай на грешка, връзката ще бъде прекратена.

Инсталирайте пакета за работа с bridge:

yum инсталирайте bridge-utils

Разглеждаме списъка с мрежови интерфейси и техните настройки:

Моят пример имаше следните данни:

1: ето:

връзка / обратна връзка 00: 00: 00: 00: 00: 00 brd 00: 00: 00: 00: 00: 00

inet 127.0.0.1/8 обхват хост lo

inet6 :: 1/128 хост с обхват

valid_lft завинаги preferred_lft завинаги

2: enp4s0f0:

inet 192.168.1.24/24 brd 192.168.1.255 обхват глобален enp4s0f0

valid_lft завинаги preferred_lft завинаги

valid_lft завинаги preferred_lft завинаги

3: enp5s5:

4: virbr0:

valid_lft завинаги preferred_lft завинаги

5: virbr0-nic:

връзка / етер 52: 54: 00: cd: 86: 98 brd ff: ff: ff: ff: ff: ff

* от това са важни за нас enp4s0f0- реален мрежов интерфейс с конфигуриран IP адрес 192.168.1.24 чрез който сървърът е свързан към локалната мрежа (ще направим мост от него); 00: 16: 76: 04: 26: c6- mac-адрес на истинския ethernet адаптер; virbr0- виртуален мрежов адаптер.

Редактиране на настройките на истинския адаптер:

vi / etc / sysconfig / network-scripts / ifcfg-enp4s0f0

Привеждаме го във формата:

ONBOOT = да

МОСТ = br0

ТИП = Ethernet

УСТРОЙСТВО = enp4s0f0

BOOTPROTO = няма

Нека създадем интерфейс за мрежовия мост:

vi / etc / sysconfig / network-scripts / ifcfg-br0

УСТРОЙСТВО = br0

ТИП = Мост

ONBOOT = да

BOOTPROTO = статичен

IPADDR = 192.168.1.24

МРЕЖОВА МАСКА = 255.255.255.0

GATEWAY = 192.168.1.1

DNS1 = 8.8.8.8

DNS2 = 77.88.8.8

Рестартирайте мрежовата услуга:

systemctl рестартирайте мрежата

Настройките на мрежата трябва да се променят - в моя случай:

2: enp4s0f0:

връзка / етер 00: 16: 76: 04: 26: c6 brd ff: ff: ff: ff: ff: ff

3: enp5s5:

връзка / етер 00: 16: 76: 04: 26: c7 brd ff: ff: ff: ff: ff: ff

4: virbr0:

връзка / етер 52: 54: 00: cd: 86: 98 brd ff: ff: ff: ff: ff: ff

inet 192.168.122.1/24 brd 192.168.122.255 обхват глобален virbr0

valid_lft завинаги preferred_lft завинаги

5: virbr0-nic:

връзка / етер 52: 54: 00: cd: 86: 98 brd ff: ff: ff: ff: ff: ff

6: br0:

връзка / етер 00: 16: 76: 04: 26: c6 brd ff: ff: ff: ff: ff: ff

inet 192.168.1.24/24 brd 192.168.1.255 обхват глобален br0

valid_lft завинаги preferred_lft завинаги

inet6 fe80 :: 216: 76ff: fe04: 26c6 / 64 връзка за обхват

valid_lft завинаги preferred_lft завинаги

Ние настояваме за пренасочване на мрежовия трафик:

vi /etc/sysctl.d/99-sysctl.conf

net.ipv4.ip_forward = 1

Приложете настройките:

sysctl -p /etc/sysctl.d/99-sysctl.conf

Рестартирайте libvirtd:

systemctl рестартирайте libvirtd

Създаване на виртуална машина

Разглеждаме наличните опции за гост операционни системи:

За да създадете първата виртуална машина, въведете следната команда:

virt-install -n Първи тест \

--безавтоконзола \

--мрежа = мост: br0 \

--ram 1024 --arch = x86_64 \

--vcpus = 1 --cpu хост --check-cpu \

--диск път = / kvm / изображения / FirstTest-disk1.img, размер = 16 \

--cdrom /kvm/iso/CentOS-7-x86_64-Minimal-1611.iso \

--graphics vnc, слушане = 0.0.0.0, парола = моя_парола \

--os-type linux --os-variant = rhel7 --boot cdrom, hd, menu = on

- Първи тест -името на машината, която ще бъде създадена;

- безавтоконзола -след създаването не се свързва автоматично с конзолата на виртуалната машина;

- мрежа -вида на мрежата (в нашия пример мрежовият мост);

- овен -количеството RAM, което трябва да бъде разпределено;

- vcpus -броят на виртуалните процесори;

- диск -виртуален диск: път - път към диска; размер - неговият обем;

- CD ROM -виртуално устройство със системен образ;

- графики -параметри за свързване към виртуалната машина с помощта на графичната конзола (в този пример използваме vnc); listen - на кой адрес vnc приема заявки (в нашия пример изобщо); парола - парола за свързване с помощта на vnc;

- os-вариант -гост операционна система (получихме целия списък с командата osinfo-заявка os, в този пример инсталирайте Rein Hat 7 / CentOS 7).

Разрешаване на автоматично стартиране на създадената VM:

virsh autostart FirstTest

Свързване с виртуална машина

За да инсталирате допълнително операционната система, изтеглете VNC клиента на компютъра на администратора, например TightVNC и го инсталирайте.

На сървъра вижте кой порт VNC на създадената машина слуша:

virsh vncdisplay FirstTest

в моя случай беше:

Това означава, че трябва да добавите 0 към 5900. Ако резултатът от командата е: 1 - 5900 + 1 = 5901 и т.н.

Отваряне на порта на защитната стена:

firewall-cmd --permanent --add-port = 5900-5905 / tcp

firewall-cmd --reload

* в този пример се добавят 6 tcp порта наведнъж от 5900 преди 5905 .

Стартираме инсталирания TightVNC Viewer, в прозореца, който се отваря, въведете IP адреса на KVM сървъра и порта, на който нашата VM слуша (в този пример 5900):

Натиснете Свържете се... Програмата ще поиска парола - въведете тази, която е била посочена при създаването на VM, (в този пример, моя_парола). Ще се свържем с виртуалната машина, сякаш към нея е свързан монитор или отдалечена KVM конзола.

Администратор и парола, създадени при изпълнение на командата настройка на двигателя... След успешно влизане можете да управлявате виртуални машини чрез уеб интерфейса.

Излизането на WordPress 5.3 подобрява и разширява редактора на блокове, въведен в WordPress 5.0 с нов блок, по-интуитивни взаимодействия и подобрена достъпност. Нови функции в редактора [...]

След девет месеца на разработка е наличен мултимедийният пакет FFmpeg 4.2, който включва набор от приложения и колекция от библиотеки за операции с различни мултимедийни формати (запис, конвертиране и [...]

Linux Mint 19.2 е версия за дългосрочна поддръжка, която ще се поддържа до 2023 г. Той идва с актуализиран софтуер и съдържа подобрения и много нови [...]

Представено е пускането на дистрибуционния комплект Linux Mint 19.2, втората актуализация на клона на Linux Mint 19.x, формирана върху пакетната база Ubuntu 18.04 LTS и поддържана до 2023 г. Разпределението е напълно съвместимо [...]

Налични са нови издания на услугата BIND, които включват корекции на грешки и подобрения на функциите. Новите издания могат да бъдат изтеглени от страницата за изтегляне на сайта на разработчика: [...]

Exim е агент за прехвърляне на съобщения (MTA), разработен в университета в Кеймбридж за използване в Unix системи, свързани с интернет. Той е свободно достъпен в съответствие с [...]

След близо две години на разработка, беше пуснат ZFS на Linux 0.8.0, реализация на файловата система ZFS, пакетирана като модул за ядрото на Linux. Модулът е тестван с Linux ядра 2.6.32 до [...]

Internet Engineering Task Force (IETF), която разработва интернет протоколи и архитектура, завърши формирането на RFC за протокола за автоматизирана среда за управление на сертификати (ACME) [...]

Центърът за сертифициране с нестопанска цел Let’s Encrypt, контролиран от общността и предоставящ сертификати безплатно за всички, обобщи резултатите от изминалата година и говори за плановете за 2019 г. […]

Излезе нова версия на Libreoffice - Libreoffice 6.2

Излезе нова версия на Libreoffice - Libreoffice 6.2