Andrey Borzenko

Pentru a identifica deținutul,

a fost suficient pentru polițist

uită-te doar în ochii lui.

Din ziare

Pe măsură ce rețelele de calculatoare evoluează și zonele de automatizare se extind, valoarea informațiilor crește constant. Secretele de stat, know-how-ul de înaltă tehnologie, secretele comerciale, juridice și medicale sunt din ce în ce mai încredute de un computer, care este de obicei conectat la rețelele locale și corporative. Popularitatea internetului global, pe de o parte, oferă oportunități enorme pentru comerțul electronic, dar, pe de altă parte, creează necesitatea unor instrumente de securitate mai fiabile pentru a proteja datele corporative de accesul exterior. În prezent, tot mai multe companii se confruntă cu necesitatea de a împiedica accesul neautorizat la sistemele lor și de a proteja tranzacțiile în activitatea electronică.

Aproape până la sfârșitul anilor 90, principalul mod de a personifica un utilizator a fost să indicăm numele rețelei și parola. În echitate, trebuie menționat că această abordare este încă urmată în multe instituții și organizații. Pericolele asociate utilizării unei parole sunt bine cunoscute: parolele sunt uitate, păstrate în locul greșit și, în final, pot fi furate pur și simplu. Unii utilizatori notează parola pe hârtie și păstrează aceste note lângă stațiile de lucru. Conform grupurilor de tehnologii informaționale ale multor companii, majoritatea apelurilor către serviciul de asistență sunt asociate cu parole uitate sau expirate.

Este cunoscut faptul că sistemul poate fi înșelat punându-se ca un străin. Pentru a face acest lucru, trebuie să cunoașteți doar câteva informații de identificare, care, din punctul de vedere al sistemului de securitate, sunt deținute de o singură persoană. Un atacator, care se angajează ca angajat al companiei, pune la dispoziție toate resursele disponibile acestui utilizator, în conformitate cu autoritatea și îndatoririle sale oficiale. Rezultatul poate fi diverse acțiuni ilegale, de la furturi de informații și care se termină cu eșecul întregului complex informațional.

Dezvoltatorii dispozitivelor de identificare tradiționale se confruntă deja cu faptul că metodele standard sunt în mare măsură depășite. Problema, în special, este că separarea general acceptată a metodelor pentru controlul accesului fizic și controlul accesului la informații este mai de nejustificat. Într-adevăr, pentru a avea acces la server uneori nu este deloc necesar să intri în camera în care se află. Motivul pentru aceasta este conceptul de calcul distribuit care a devenit cuprinzător, combinând atât tehnologia client-server, cât și internetul. Pentru a rezolva această problemă, sunt necesare metode radical noi bazate pe o ideologie nouă. Studiile au arătat că daunele în cazurile de acces neautorizat la datele companiei se pot ridica la milioane de dolari.

Există o cale de ieșire din această situație? Se dovedește că există și de multă vreme. Doar pentru a accesa sistemul trebuie să utilizați metode de identificare care nu funcționează izolat de suporturile lor. Caracteristicile biometrice ale corpului uman îndeplinesc această cerință. Tehnologiile biometrice moderne permit identificarea unei persoane după caracteristicile fiziologice și psihologice. Apropo, omenirea cunoaște biometria de foarte mult timp - chiar și vechii egipteni au folosit identificarea după înălțime.

Fundamentele identificării biometrice

Principalul obiectiv al identificării biometrice este crearea unui sistem de înregistrare care să refuze rareori accesul utilizatorilor legitimi și, în același timp, să excludă complet accesul neautorizat la depozitele de informații ale computerului. Comparativ cu parolele și cardurile, un astfel de sistem oferă o protecție mult mai fiabilă: nu puteți să nu uitați și nici să vă pierdeți propriul corp. Recunoașterea biometrică a unui obiect se bazează pe o comparație a caracteristicilor fiziologice sau psihologice ale acestui obiect cu caracteristicile sale stocate în baza de date a sistemului. Un proces similar are loc constant în creierul uman, permițându-vă să recunoști, de exemplu, pe cei dragi și să îi distingi de străini.

Tehnologiile biometrice pot fi împărțite în două mari categorii - fiziologice și psihologice (comportamentale). În primul caz, sunt analizate semne precum trăsăturile faciale, structura ochiului (retină sau iris), parametrii degetului (linii papilare, relief, lungimea articulației etc.), palma (amprenta sau topografia acesteia), forma mâinii, modelul venei. pe încheietura mâinii sau imagine termică. Caracteristicile psihologice sunt vocea unei persoane, caracteristicile semnăturii sale, parametrii dinamici de scriere și caracteristicile de introducere a textului de pe tastatură.

Alegerea metodei care este cea mai potrivită într-o situație dată este influențată de o serie de factori. Tehnologiile propuse diferă în ceea ce privește eficiența, iar costurile lor, în majoritatea cazurilor, sunt direct proporționale cu nivelul de fiabilitate. Astfel, utilizarea echipamentelor specializate crește uneori costul fiecărui loc de muncă cu mii de dolari.

Caracteristicile fiziologice, cum ar fi un model papilar deget, geometria palmelor sau un model de iris (model) sunt caracteristici fizice constante ale unei persoane. Acest tip de măsurare (verificare) este practic neschimbat, precum și caracteristicile fiziologice în sine. Caracteristicile comportamentale, de exemplu, semnătura, vocea sau scrisul de la tastatură, sunt influențate atât de acțiuni controlate, cât și de factori psihologici mai puțin controlați. Deoarece caracteristicile comportamentale se pot schimba în timp, eșantionul biometric înregistrat trebuie actualizat cu fiecare utilizare. Biometricele comportamentale sunt mai ieftine și reprezintă o amenințare mai mică pentru utilizatori; dar identificarea personală prin trăsături fiziologice este mai precisă și oferă o mai mare securitate. În orice caz, ambele metode oferă un nivel de identificare semnificativ mai mare decât parolele sau cardurile.

Este important de menționat că toate mijloacele de autentificare biometrice într-o formă sau alta utilizează proprietățile statistice ale unor calități ale individului. Aceasta înseamnă că rezultatele cererii lor au o natură probabilistică și vor varia în timp. În plus, toate aceste fonduri nu sunt imune la erori de autentificare. Există două tipuri de erori: refuz fals (nu și-a recunoscut propria) și admitere falsă (a ratat pe altcineva). Trebuie să spun că acest subiect în teoria probabilității a fost bine studiat de la dezvoltarea radarului. Impactul erorilor asupra procesului de autentificare este evaluat prin compararea probabilităților medii de respingere falsă și, respectiv, falsă toleranță. După cum arată practica, aceste două probabilități sunt invers legate, adică. atunci când încercați să consolidați controlul, crește probabilitatea de a nu vă lăsa sistemul să intre și invers. Astfel, în fiecare caz, este necesar să se caute un compromis. Cu toate acestea, chiar și în conformitate cu cele mai pesimiste evaluări ale experților, biometria beneficiază de toate comparațiile, deoarece este mult mai fiabilă decât alte metode de autentificare existente.

Pe lângă eficiență și costuri, companiile ar trebui să ia în considerare și răspunsurile angajaților la biometrie. Un sistem ideal ar trebui să fie ușor de utilizat, rapid, discret, convenabil și acceptabil social. Cu toate acestea, nu există nimic ideal în natură și fiecare dintre tehnologiile dezvoltate îndeplinește doar parțial întregul set de cerințe. Dar chiar și mijloacele cele mai incomode și nepopulare (de exemplu, identificarea retinei, pe care utilizatorii încearcă tot posibilul să le evite protejând ochii) aduc beneficii incontestabile angajatorului: demonstrează atenția corespunzătoare problemelor de securitate.

Dezvoltarea dispozitivelor biometrice merge în mai multe direcții, dar caracteristicile comune pentru acestea sunt nivelul de securitate de neegalat în zilele noastre, lipsa unor deficiențe tradiționale ale sistemelor de securitate a parolelor și cardurilor și fiabilitatea ridicată. Succesele tehnologiilor biometrice până în prezent sunt asociate în principal cu organizații unde sunt introduse într-o manieră prescrisă, de exemplu, pentru a controla accesul în ariile protejate sau pentru a identifica persoanele care au atras atenția agențiilor de aplicare a legii. Utilizatorii corporativi nu par să fi realizat pe deplin potențialul biometriei. Adesea, managerii companiei nu riscă să implementeze sisteme biometrice la domiciliu, temându-se că, din cauza unor posibile inexactități în măsurători, utilizatorilor li se va refuza accesul asupra căruia au drepturi. Cu toate acestea, noile tehnologii pătrund din ce în ce mai mult pe piața corporativă. Deja astăzi, există zeci de mii de site-uri computerizate, instalații de depozitare, laboratoare de cercetare, bănci de sânge, bancomate, instalații militare, accesul la care este controlat prin dispozitive care scanează caracteristicile fiziologice sau comportamentale ale individului.

Metode de autentificare

După cum știți, autentificarea implică verificarea autenticității subiectului, care în principiu poate fi nu numai o persoană, ci și un proces software. În general, autentificarea persoanelor este posibilă prin prezentarea informațiilor stocate sub diferite forme. Ar putea fi:

- parolă, număr personal, cheie criptografică, adresă de rețea a unui computer din rețea;

- card inteligent, cheie electronică;

- aspectul, vocea, desenul irisului, amprentele și alte caracteristici biometrice ale utilizatorului.

Autentificarea vă permite să diferențiați în mod rezonabil și fiabil drepturile de acces la informațiile care sunt de uz comun. Totuși, pe de altă parte, apare problema asigurării integrității și fiabilității acestor informații. Utilizatorul trebuie să fie sigur că primește acces la informații dintr-o sursă fiabilă și că aceste informații nu au fost modificate fără sancțiuni adecvate.

Căutarea unei potriviri unu la unu (cu un atribut) se numește verificare. Această metodă se caracterizează prin viteză mare și impune cerințe minime puterii de calcul a unui computer. Dar căutarea „unu la mulți” se numește identificare. Implementarea unui astfel de algoritm nu este de obicei dificilă, ci și costisitoare. Astăzi, pe piață intră dispozitive biometrice care folosesc astfel de caracteristici individuale ale unei persoane ca amprente, funcții faciale, iris și retină, formă de palmă, voce, vorbire și semnături pentru a verifica și identifica utilizatorii computerului. În stadiul de testare și operare de încercare sunt sisteme care permit autentificarea utilizatorilor prin câmpul termic al feței, modelul vaselor de sânge în mâini, mirosul corpului, temperatura pielii și chiar forma urechilor.

Orice sistem biometric vă permite să recunoașteți un anumit tipar și să stabiliți autenticitatea caracteristicilor fiziologice sau comportamentale specifice ale utilizatorului. Sistemul biometric logic poate fi împărțit în două module: modulul de înregistrare și modulul de identificare. Primul este responsabil pentru învățarea sistemului să identifice o anumită persoană. În stadiul de înregistrare, senzorii biometrici scanează caracteristicile fiziologice sau comportamentale necesare ale unei persoane și își creează reprezentarea digitală. Un modul special prelucrează această reprezentare pentru a evidenția caracteristicile caracteristice și a genera o reprezentare mai compactă și mai expresivă, numită șablon. Pentru imaginile faciale, astfel de caracteristici pot fi dimensiunea și poziția relativă a ochilor, nasului și gurii. Un șablon pentru fiecare utilizator este stocat în baza de date a sistemului biometric.

Modulul de identificare este responsabil de recunoașterea unei persoane. În stadiul de identificare, senzorul biometric preia caracteristicile persoanei care trebuie identificate și transformă aceste caracteristici în același format digital în care este stocat șablonul. Șablonul rezultat este comparat cu cel stocat pentru a determina dacă aceste șabloane se potrivesc.

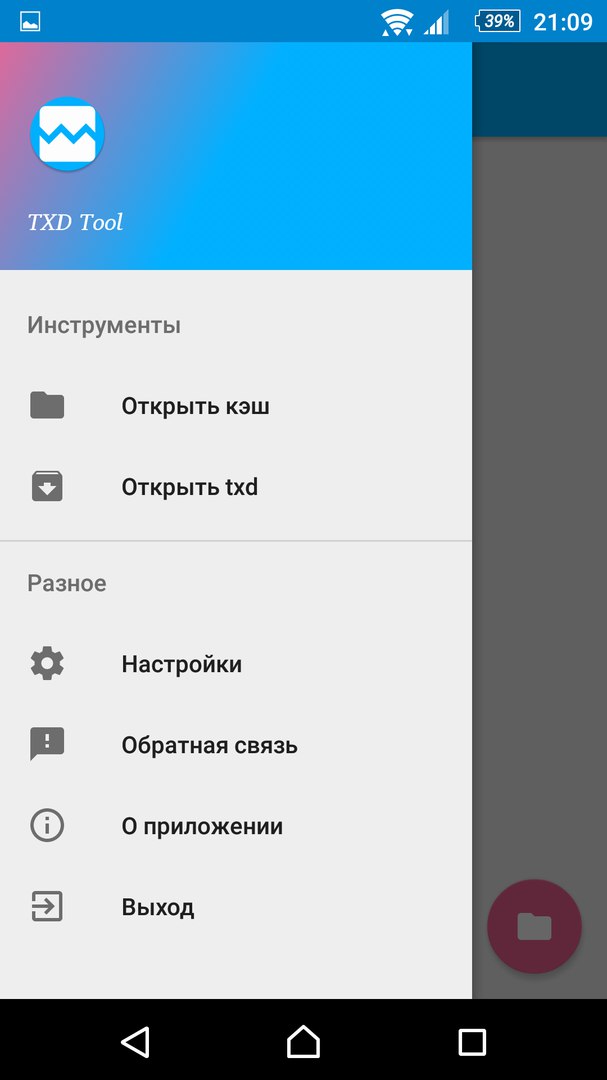

De exemplu, în Microsoft Windows, sunt necesare două obiecte pentru autentificarea utilizatorului - un nume de utilizator și o parolă. Când utilizați amprentele digitale în timpul autentificării, numele de utilizator este introdus pentru înregistrare, iar amprenta digitală înlocuiește parola (Fig. 1). Această tehnologie folosește numele de utilizator ca indicator pentru a obține contul de utilizator și pentru a verifica corespondența unu-la-unu între amprenta citită în timpul înregistrării și șablonul salvat anterior pentru acest nume de utilizator. În al doilea caz, modelul de amprentă introdus în timpul înregistrării trebuie să fie comparat cu întregul set de șabloane salvate.

Atunci când alegeți o metodă de autentificare, este logic să luați în considerare mai mulți factori cheie:

- valoarea informațiilor;

- costuri hardware și software de autentificare;

- performanța sistemului;

- atitudinea utilizatorilor față de metodele de autentificare utilizate;

- specificul (scopul) complexului informațional protejat.

Evident, costul și, prin urmare, calitatea și fiabilitatea instrumentelor de autentificare, ar trebui să fie direct legate de importanța informațiilor. În plus, creșterea productivității complexului, de regulă, este însoțită și de aprecierea acestuia.

amprentele digitale

În ultimii ani, procesul de identificare a amprentelor digitale a atras atenția ca tehnologie biometrică, care este probabil să fie cea mai utilizată pe viitor. Potrivit grupului Gartner (http://www.gartnergroup.com), această tehnologie domină piața corporativă și în viitorul apropiat nu poate concura decât cu tehnologia de recunoaștere a irisului.

Organizațiile guvernamentale și societatea civilă din întreaga lume folosesc de mult timp amprentele ca metoda principală de identificare. În plus, amprentele sunt cea mai precisă, ușor de utilizat și economică caracteristică biometrică pentru utilizarea într-un sistem de identificare a computerului. Această tehnologie din SUA este folosită, de exemplu, de către departamentele de vehicule ale mai multor administrații de stat, MasterCard, FBI, Serviciul Secret, Agenția de Securitate Națională, Ministerul Finanțelor și Apărării etc. Prin eliminarea nevoii de parole pentru utilizatori, tehnologia de recunoaștere a amprentelor reduce numărul de apeluri pentru asistență și reduce costurile de administrare a rețelei.

De obicei, sistemele de recunoaștere a amprentelor sunt împărțite în două tipuri: pentru identificare - AFIS (sisteme de identificare automată a amprentelor digitale) și pentru verificare. În primul caz, se folosesc toate cele zece amprente. Astfel de sisteme sunt utilizate pe scară largă în sistemul judiciar. Dispozitivele de verificare funcționează, de obicei, cu informații despre amprentele unuia, mai puțin adesea mai multe degete. Dispozitivele de scanare sunt de obicei de trei tipuri: optice, ultrasonice și bazate pe un microcip.

Avantajele accesului la amprente sunt ușurința de utilizare, comoditatea și fiabilitatea. Sunt cunoscuți doi algoritmi fundamentali de recunoaștere a amprentelor: pentru detalii individuale (puncte caracteristice) și pentru reliefarea întregii suprafețe a degetului. În consecință, în primul caz, dispozitivul înregistrează doar anumite zone care sunt unice pentru o anumită amprentă și determină poziția lor relativă. În al doilea caz, imaginea întregii tipăriri este procesată. În sistemele moderne, se folosește din ce în ce mai mult o combinație a acestor două metode. Acest lucru evită dezavantajele ambelor și îmbunătățește fiabilitatea identificării. Înregistrarea simultană a amprentei unei persoane pe un scaner optic durează puțin. O mică cameră CCD realizată ca dispozitiv autonom sau încorporată în tastatură are o amprentă. Apoi, folosind algoritmi speciali, imaginea rezultată este transformată într-un „șablon” unic - o hartă a microdoturilor cu amprentă, care sunt determinate de pauzele și intersecțiile liniilor din ea. Acest șablon (și nu amprenta în sine) este apoi criptat și scris în baza de date pentru autentificarea utilizatorilor rețelei. Un singur șablon stochează de la câteva zeci până la sute de microdoti. În același timp, utilizatorii nu își pot face griji cu privire la confidențialitatea lor, deoarece amprenta în sine nu este salvată și nu poate fi recreată de microdoti.

Avantajul scanării cu ultrasunete este capacitatea de a determina caracteristicile cerute pe degetele murdare și chiar prin mănuși subțiri de cauciuc. Este demn de remarcat faptul că sistemele moderne de recunoaștere nu pot fi păcălite nici de degete proaspăt tocate (un microcip măsoară parametrii fizici ai pielii). Dezvoltarea unor astfel de sisteme a fost implicată în peste 50 de producători diferiți.

Utilizarea unei amprente digitale pentru identificarea unui individ este cea mai convenabilă dintre toate metodele biometrice. Probabilitatea de eroare în identificarea utilizatorului este mult mai mică în comparație cu alte metode biometrice. Calitatea recunoașterii amprentelor digitale și posibilitatea procesării corecte a acesteia de către algoritm depind puternic de starea suprafeței degetului și de poziția acestuia în raport cu elementul de scanare. Sisteme diferite au cerințe diferite pentru acești doi parametri. Natura cerințelor depinde, în special, de algoritmul utilizat. De exemplu, recunoașterea prin puncte caracteristice dă un nivel puternic de zgomot atunci când suprafața degetului este slabă. Recunoașterea pe întreaga suprafață este lipsită de acest dezavantaj, dar necesită plasarea foarte precisă a degetului pe elementul de scanare. Dispozitivul de identificare a amprentelor (scaner, Fig. 2) nu necesită mult spațiu și poate fi montat într-un dispozitiv de indicare (mouse) sau tastatură.

Geometria feței

Identificarea unei persoane prin față în viața obișnuită, fără îndoială, este cel mai obișnuit mod de recunoaștere. În ceea ce privește implementarea sa tehnică, este o sarcină mai complexă (din punct de vedere matematic) decât recunoașterea amprentelor și, în plus, necesită un echipament mai scump (aveți nevoie de un video sau o cameră digitală și o placă de captare video). Această metodă are un plus semnificativ: este nevoie de foarte puțină memorie pentru a stoca date despre un eșantion de șablon de identificare. Și totul pentru că, așa cum s-a dovedit, o față umană poate fi „dezasamblată” într-un număr relativ mic de zone care sunt neschimbate la toți oamenii. De exemplu, pentru a calcula un șablon unic corespunzător unei persoane specifice, sunt necesare doar 12 până la 40 de secțiuni caracteristice.

De obicei, camera este instalată la o distanță de câteva zeci de centimetri față de obiect. După ce a primit imaginea, sistemul analizează diverși parametri ai feței (de exemplu, distanța dintre ochi și nas). Majoritatea algoritmilor permit compensarea prezenței ochelarilor, a unei pălării și a unei barbă la individul studiat. În acest scop se folosește o scanare în infraroșu a feței. Ar fi naiv să presupunem că astfel de sisteme dau un rezultat foarte precis. În ciuda acestui fapt, într-o serie de țări sunt folosite cu succes pentru a verifica casierii și utilizatorii de seifuri de depozit.

Geometria mâinilor

Alături de sistemele de evaluare a geometriei feței, există echipamente pentru recunoașterea conturului palmelor mâinilor. În acest caz, sunt estimate peste 90 de caracteristici diferite, inclusiv dimensiunile palmei în sine (trei dimensiuni), lungimea și lățimea degetelor, forma articulațiilor etc. În prezent, identificarea utilizatorului prin geometrie manuală este folosită în organisme legislative, aeroporturi internaționale, spitale, servicii de imigrare etc. Avantajele identificării geometriei palmei sunt comparabile cu avantajele identificării amprentelor în termeni de fiabilitate, deși cititorul de palme ocupă mai mult spațiu.

iris

O recunoaștere destul de fiabilă este oferită de sisteme care analizează modelul irisului ochiului uman. Cert este că această caracteristică este destul de stabilă, nu se schimbă practic de-a lungul vieții unei persoane și este imună la poluare și răni. De asemenea, observăm că irisele din ochiul drept și stâng al desenului sunt semnificativ diferite.

De obicei distinge sistemele de recunoaștere activă și pasivă. În sisteme de primul tip, utilizatorul trebuie să configureze singur camera, deplasându-l pentru a avea un scop mai precis. Sistemele pasive sunt mai ușor de utilizat, deoarece camera din ele este configurată automat. Fiabilitatea ridicată a acestui echipament permite utilizarea acestuia chiar și în instalațiile corecționale.

Avantajul scanerelor irisului este că nu solicită utilizatorului să se concentreze asupra țintei, deoarece modelul spot al irisului se află pe suprafața ochiului. De fapt, imaginea video a ochiului poate fi scanată chiar și la o distanță mai mică de un metru, ceea ce face scanerele cu iris adecvate pentru ATM-uri.

retina

Metoda de identificare de către retina ochiului a primit o aplicație practică relativ recent - undeva la mijlocul anilor 50 ai secolului XX trecut. Atunci s-a dovedit că, chiar și în gemeni, modelul vaselor de sânge din retină nu se potrivește. Pentru a vă înregistra într-un dispozitiv special, este suficient să vă uitați în microfonul camerei pentru mai puțin de un minut. În acest timp, sistemul reușește să lumineze retina și să primească un semnal reflectat. Pentru scanarea retinei, se utilizează radiații infraroșii de intensitate mică, direcționate prin elev către vasele de sânge de pe spatele ochiului. Mai multe sute de puncte caracteristice inițiale sunt extrase din semnalul primit, informațiile despre care sunt mediate și stocate într-un fișier codat. Dezavantajele unor astfel de sisteme includ, în primul rând, factorul psihologic: nu orice persoană îndrăznește să privească într-o gaură necunoscută necunoscută, unde ceva strălucește în ochi. În plus, este necesară monitorizarea poziției ochiului în raport cu orificiul, deoarece aceste sisteme sunt de obicei sensibile la orientarea incorectă a retinei. Scanerele retiniene sunt utilizate pe scară largă pentru organizarea accesului la sisteme top secret, deoarece garantează unul dintre cele mai scăzute procente de acces refuzate pentru utilizatorii înregistrați și o eroare de aproape zero procente.

Voce și vorbire

Multe companii eliberează software care poate identifica o persoană prin voce. Aici sunt evaluați parametri precum tonul, modularea, intonația etc. Spre deosebire de recunoașterea aspectului, această metodă nu necesită echipament scump - doar o placă de sunet și un microfon.

Identificarea vocală este o metodă convenabilă, dar nu la fel de fiabilă ca și alte metode biometrice. De exemplu, o persoană rece poate avea dificultăți în utilizarea acestor sisteme. Vocea este formată dintr-o combinație de factori fiziologici și comportamentali, deci principala problemă asociată acestei abordări biometrice este acuratețea identificării. Autentificarea vocală este utilizată în prezent pentru a controla accesul la o cameră de securitate medie.

semnătură

După cum s-a dovedit, semnătura este același atribut unic al unei persoane ca și caracteristicile fiziologice ale acesteia. În plus, aceasta este o metodă de identificare mai comună pentru orice persoană, întrucât, spre deosebire de amprenta, nu este asociată cu sfera criminală. Una dintre tehnologiile de autentificare promițătoare se bazează pe unicitatea caracteristicilor biometrice ale mișcării mâinii umane în timpul scrierii. De obicei, se disting două metode de prelucrare a datelor semnăturii: comparație simplă cu un eșantion și verificare dinamică. Primul este foarte de încredere, deoarece se bazează pe comparația obișnuită a semnăturii introduse cu probele grafice stocate în baza de date. Datorită faptului că semnătura nu poate fi întotdeauna aceeași, această metodă oferă un procent mare de erori. Metoda de verificare dinamică necesită calcule mult mai complexe și permite înregistrarea în timp real a parametrilor procesului de semnătură, cum ar fi viteza mâinii în diferite zone, forța de presiune și durata diferitelor etape ale semnăturii. Acest lucru asigură că nici un grafolog cu experiență nu poate falsifica o semnătură, deoarece nimeni nu este în măsură să copieze exact comportamentul mâinii proprietarului semnăturii.

Utilizatorul, folosind un digitizator și un stilou standard, simulează semnătura obișnuită, iar sistemul citește parametrii de mișcare și îi compară cu cei care au fost anterior introduși în baza de date. Dacă imaginea semnăturii se potrivește cu standardul, sistemul atașează informații la documentul care trebuie semnat, inclusiv numele utilizatorului, adresa de e-mail, poziția, ora și data curentă, parametrii semnăturii care conțin câteva zeci de caracteristici ale dinamicii mișcării (direcție, viteză, accelerare) și altele. Aceste date sunt criptate, apoi se calculează o sumă de verificare, apoi toate acestea sunt criptate din nou, formând așa-numita etichetă biometrică. Pentru a configura sistemul, un utilizator nou înregistrat de cinci până la zece ori efectuează procedura de semnare a unui document, care permite obținerea de indicatori medii și un interval de încredere. Pentru prima dată această tehnologie a fost folosită de PenOp.

Identificarea semnăturii nu poate fi utilizată peste tot - în special, această metodă nu este potrivită pentru restricționarea accesului în spații sau pentru accesul la rețelele de calculatoare. Cu toate acestea, în unele domenii, de exemplu, în sectorul bancar, precum și oriunde sunt prelucrate documente importante, verificarea semnăturii poate fi cea mai eficientă și, cel mai important, un mod ușor și inconștient. Până în prezent, comunitatea financiară a acceptat lent metodele automate de identificare a semnăturilor pentru cardurile de credit și verificarea cererilor, deoarece semnăturile sunt încă prea ușor de falsificat. Acest lucru împiedică introducerea identificării semnăturilor în sistemele de securitate de înaltă tehnologie.

perspective

Aș dori să menționez că cea mai eficientă protecție este oferită de sisteme în care sistemele biometrice sunt combinate cu alte hardware de autentificare, cum ar fi cardurile inteligente. Prin combinarea diferitelor metode de autentificare biometrică și hardware, puteți obține un sistem de securitate foarte fiabil (ceea ce este confirmat indirect de marele interes manifestat de producătorii de top în aceste tehnologii).

Rețineți că cardurile inteligente constituie unul dintre cele mai mari și cu cea mai rapidă creștere segment de piață a produselor electronice pentru utilizatori. Conform prognozelor Dataquest (http://www.dataquest.com), până în anul următor, vânzările de carduri inteligente vor depăși jumătate de miliard de dolari. Utilizarea cardurilor inteligente necesită prezența unui dispozitiv cititor special (terminal) conectat la un computer la fiecare loc de muncă, ceea ce elimină necesitatea implicării utilizatorului în procesul de interacțiune între card și serverul de autentificare. Cardul inteligent în sine oferă două niveluri de autentificare. Pentru ca sistemul să funcționeze, utilizatorul trebuie să introducă o cartelă inteligentă în cititor, apoi să introducă corect numărul de identificare personal. Pe piața rusă, soluții integrate care combină identificarea amprentelor digitale și utilizarea cardurilor inteligente (Fig. 3) sunt oferite, de exemplu, de Compaq (http://www.compaq.ru) și Fujitsu-Siemens (http: // www. fujitsu-siemens.ru).

|

Fig. 3. Sistem combinat cu scaner și smart card. |

Pe lângă marile companii de calculatoare, cum ar fi Fujitsu-Siemens, Motorola, Sony, Unisys, dezvoltarea tehnologiilor biometrice este în prezent implicată în principal în companii private mici care s-au alăturat unui consorțiu biometric - Biometric Consortium (http://www.biometrics.org). Una dintre cele mai încurajatoare dovezi că biometria curge în cele din urmă în industria de IT este crearea interfeței de programare a aplicațiilor BioAPI (Biometrics API). În spatele acestei dezvoltări se află un consorțiu de producători, format în 1998 de Compaq, IBM, Identicator Technology, Microsoft, Miros și Novell, special pentru a dezvolta o specificație standardizată care acceptă tehnologiile biometrice existente care ar putea fi implementate în sisteme de operare și software de aplicații. Consorțiul BioAPI include astăzi 78 de companii publice și private mari.

Acum clienții corporativi pot utiliza produse biometrice în cadrul tehnologiilor standard de calculatoare și de rețea, evitând astfel costuri semnificative pentru materiale și timp pentru integrarea tuturor componentelor sistemului. API-urile standard oferă acces la o gamă largă de dispozitive biometrice și produse software, precum și utilizarea comună a produselor de la mai mulți furnizori.

În acest an, guvernul SUA a anunțat deja introducerea unui BioAPI standard deschis în agențiile guvernamentale. Inovațiile vor afecta în primul rând Departamentul Apărării al SUA, unde pentru câteva milioane de angajați militari și civili, este planificat introducerea de noi carduri inteligente care să stocheze amprentele și o semnătură de probă a proprietarului.

Potrivit unor analiști, tehnologiile biometrice se dezvoltă destul de lent până acum, dar timpul este aproape când nu numai computerele desktop și laptopurile, ci și telefoanele mobile vor fi de neconceput fără un astfel de mijloc de autentificare. Așteptările mari sunt asociate cu sprijinul tehnologiilor biometrice promițătoare de către sistemul de operare Microsoft Windows.

Identificarea biometrică este prezentarea de către utilizator a parametrului său biometric unic și procesul de comparare cu întreaga bază de date cu date disponibile. Pentru a extrage acest tip de date personale sunt utilizate.

Sistemele de control al accesului biometric sunt convenabile pentru utilizatori prin faptul că suportul de stocare este întotdeauna alături de acestea, nu poate fi pierdut sau furat. considerat mai fiabil, deoarece nu poate fi transferat către terți, copiat.

Tehnologii de identificare biometrică

Metode de identificare biometrică:

1. Static, bazat pe caracteristicile fiziologice ale unei persoane prezente cu ea de-a lungul vieții:

- identificare;

- identificare;

- identificare;

- Identificarea prin geometrie manuală;

- Identificarea termogramei feței;

- Identificarea ADN-ului.

- identificare

- identificare

Dinamica ia ca bază caracteristicile comportamentale ale oamenilor, și anume mișcările subconștiente în procesul de repetare a oricărei acțiuni obișnuite: scrierea de mână, vocea, mersul.

- identificare;

- Identificare scrisă de mână;

- Identificarea tastaturii

- și altele.

Unul dintre tipurile prioritare de biometrie comportamentale este stilul de a scrie pe tastatură. La determinarea acesteia, viteza de imprimare, presiunea pe taste, durata apăsării tastei, intervalele de timp dintre apăsări sunt fixate.

Un factor biometric separat poate fi modul în care este utilizat mouse-ul. În plus, biometria comportamentală acoperă un număr mare de factori care nu au legătură cu computerul, în special modul în care o persoană urcă pe scări.

Există, de asemenea, sisteme de identificare combinate care utilizează mai multe caracteristici biometrice care pot satisface cele mai stricte cerințe pentru fiabilitatea și securitatea sistemelor de control al accesului.

Criterii de identificare biometrică

Pentru a determina eficacitatea sistemelor de control al accesului bazate pe identificarea biometrică, sunt folosiți următorii indicatori:

- - coeficient de trecere falsă;

- FMR - probabilitatea ca sistemul să compare incorect eșantionul de intrare cu un șablon necorespunzător din baza de date;

- - rata de respingere falsă;

- FNMR - probabilitatea ca sistemul să greșească în determinarea potrivirilor dintre eșantionul de intrare și șablonul corespunzător din baza de date;

- Diagrama ROC - vizualizarea unui compromis între caracteristicile FAR și FRR;

- Raportul de respingere a înregistrărilor (FTE sau FER) - coeficientul încercărilor nereușite de a crea un șablon din datele de intrare (cu o calitate scăzută a acestora din urmă);

- Rata de păstrare a erorilor (FTC) - probabilitatea ca sistemul automat să nu poată determina datele de intrare biometrice atunci când sunt prezentate corect;

- Capacitatea șablonului - numărul maxim de seturi de date care pot fi stocate în sistem.

În Rusia, utilizarea datelor biometrice este reglementată de articolul 11 \u200b\u200bdin Legea federală „Cu privire la datele cu caracter personal” din 27 iulie 2006.

Analiza comparativă a principalelor metode de identificare biometrică

Compararea metodelor de autentificare biometrică folosind statistici matematice (FAR și FRR)

Principalii pentru evaluarea oricărui sistem biometric sunt doi parametri:

FAR (rata falsă de acceptare)- coeficient de trecere falsă, adică procentul de situații în care sistemul permite accesul unui utilizator care nu este înregistrat în sistem.

FRR (rata de respingere falsă) - rata de respingere falsă, adică negarea accesului utilizatorului real al sistemului.

Ambele caracteristici sunt obținute prin calcul pe baza metodelor statisticilor matematice. Cu cât sunt mai mici acești indicatori, cu atât recunoașterea obiectului este mai precisă.

Pentru cele mai populare metode de identificare biometrică astăzi, valorile medii ale FAR și FRR sunt următoarele:

Dar pentru a construi un sistem eficient de control al accesului, FAR și FRR nu sunt suficient de excelente. De exemplu, este dificil să ne imaginăm ACS pe baza analizei ADN, deși cu această metodă de autentificare, acești coeficienți tind să fie zero. Dar timpul de identificare crește, influența factorului uman este în creștere, costul sistemului crește în mod nejustificat.

Astfel, pentru o analiză calitativă a sistemului de control al accesului biometric este necesară utilizarea altor date, care, uneori, pot fi obținute doar experimental.

În primul rând, aceste date ar trebui să includă posibilitatea falsificării datelor biometrice pentru identificarea în sistem și modalități de creștere a nivelului de securitate.

În al doilea rând, stabilitatea factorilor biometrici: imuabilitatea lor în timp și independența de condițiile de mediu.

Ca o consecință logică, viteza de autentificare, capacitatea de a capta rapid date biometrice fără contact pentru identificare.

Și, desigur, costul implementării unui sistem de control al accesului biometric bazat pe metoda de autentificare luată în considerare și pe disponibilitatea componentelor.

Compararea metodelor biometrice pentru rezistența la falsificarea datelor

Fraude biometrice în orice caz, acesta este un proces destul de complicat, care necesită adesea pregătire specială și suport tehnic. Dar dacă puteți falsifica o amprentă acasă, atunci falsificarea cu succes a irisului nu este încă cunoscută. Și pentru sistemele de autentificare biometrică pe retină, crearea unui fals este pur și simplu imposibilă.

Compararea metodelor biometrice pentru o autentificare puternică posibilă

Îmbunătățirea securității sistemului biometric De regulă, controlul de acces se realizează prin metode software și hardware. De exemplu, tehnologia „degetului viu” pentru amprentele digitale, analiza tremurării involuntare - pentru ochi. Pentru a crește nivelul de securitate, metoda biometrică poate fi una dintre componentele unui sistem de autentificare multi-factor.

Includerea de instrumente de securitate suplimentare în complexul hardware și software, de obicei, crește semnificativ costul acestuia. Cu toate acestea, pentru unele metode, este posibilă o autentificare puternică bazată pe componente standard: utilizarea mai multor șabloane pentru identificarea utilizatorului (de exemplu, amprentele digitale).

Compararea metodelor de autentificare prin imuabilitatea caracteristicilor biometrice

Caracteristicile biometrice constante în timp Conceptul este de asemenea condiționat: toți parametrii biometrici se pot schimba din cauza unei operații medicale sau a unei leziuni. Dar dacă tăierea obișnuită a gospodăriei, care poate îngreuna verificarea utilizatorului cu o amprentă, este o situație obișnuită, atunci o operație care schimbă modelul irisului este o raritate.

Comparație de sensibilitate la factorii externi

Influența parametrilor de mediu asupra performanței sistemelor de control al accesuluidepinde de algoritmi și tehnologii de lucru implementate de producătorul de echipamente și poate varia semnificativ chiar și în cadrul unei metode biometrice. Un exemplu izbitor de astfel de diferențe poate servi drept cititoare de amprente, care sunt în general destul de sensibile la influența factorilor externi.

Dacă comparăm celelalte metode de identificare biometrică, cea mai sensibilă va fi recunoașterea feței 2D: aici, prezența ochelarilor, o pălărie, o coafură nouă sau o barbă depășită pot deveni critice.

Sistemele care utilizează metoda de autentificare a retinei necesită o poziție destul de rigidă a ochiului în raport cu scanerul, imobilitatea utilizatorului și focalizarea ochiului în sine.

Metodele de identificare ale utilizatorului în funcție de modelul venei și irisului sunt relativ stabile în funcționare dacă nu încercați să le utilizați în condiții extreme de lucru (de exemplu, autentificarea fără contact la distanță mare în timpul ploii „ciuperci”).

Identificarea tridimensională de către față este cel mai puțin sensibilă la influența factorilor externi. Singurul parametru care poate afecta funcționarea unui astfel de ACS este iluminarea excesivă.

Comparația vitezei de autentificare

Rata de autentificare depinde de timpul de captare a datelor, de dimensiunea șablonului și de cantitatea de resurse alocate pentru procesarea acestuia și de principalii algoritmi de software folosiți pentru implementarea unei anumite metode biometrice.

Comparație de autentificare fără contact

Autentificare fără contact oferă multe avantaje ale utilizării metodelor biometrice în sistemele de securitate fizică la instalațiile cu cerințe sanitare și igienice ridicate (medicamente, industrie alimentară, institute de cercetare și laboratoare). În plus, capacitatea de a identifica un obiect de la distanță accelerează procedura de verificare, ceea ce este important pentru sistemele de control de acces mari cu debit mare. Și, de asemenea, identificarea fără contact poate fi folosită de agențiile de aplicare a legii în scopuri oficiale. De aceea, dar nu au obținut încă rezultate durabile. Metode deosebit de eficiente care surprind caracteristicile biometrice ale obiectului la mare distanță și în timpul mișcării. Odată cu răspândirea supravegherii video, implementarea unui astfel de principiu de funcționare devine din ce în ce mai ușoară.

Compararea metodelor biometrice pentru confortul psihologic al utilizatorului

Confort psihologic al utilizatorilor- De asemenea, un indicator destul de relevant atunci când alegeți un sistem de securitate. Dacă în cazul recunoașterii feței în două dimensiuni sau a irisului - se întâmplă neobservată, atunci scanarea retinei este un proces destul de neplăcut. Și identificarea amprentelor, deși nu aduce disconfort, poate provoca asocieri negative cu tehnici medico-legale.

Comparația dintre costurile implementării metodelor biometrice în sistemele de control al accesului

Costul sistemelor de control și contabilitate a accesului În funcție de metodele utilizate, identificarea biometrică este extrem de diferită. Cu toate acestea, diferența poate fi palpabilă în cadrul aceleiași metode, în funcție de scopul sistemului (funcționalitatea), tehnologiile de producție, modalitățile de creștere a protecției împotriva accesului neautorizat etc.

Compararea disponibilității metodelor de identificare biometrice în Rusia

Identificarea ca Serviciu (Identificare-as-a-service)

Identificarea ca serviciu pe piața tehnologiei biometrice este un concept destul de nou, dar care promite o mulțime de avantaje evidente: ușurință de utilizare, economisire de timp, securitate, comoditate, versatilitate și scalabilitate - ca și alte sisteme bazate pe stocarea în cloud și procesarea datelor.

În primul rând, Identificarea-ca-serviciu este de interes pentru proiectele mari cu o gamă largă de sarcini de securitate, în special, pentru agențiile de aplicare a legii de stat și locale, permițând crearea de sisteme inovatoare de identificare biometrice automate care să asigure identificarea în timp real a suspecților și criminali.

Identificarea norului ca tehnologie a viitorului

Dezvoltarea identificării biometrice este paralelă cu dezvoltarea serviciilor Cloud. Soluțiile tehnologice moderne vizează integrarea diferitelor segmente în soluții integrate care satisfac toate nevoile clientului și, în plus, nu numai în asigurarea securității fizice. Așadar, combinația de servicii Cloud și biometrie ca parte a ACS este un pas care satisface pe deplin spiritul vremurilor și privește spre viitor.

Care sunt perspectivele combinării tehnologiilor biometrice cu serviciile cloud?

Redactorii au adresat această întrebare celui mai mare integrator de sistem rus, compania Technoserv:

"Pentru început, sistemele de securitate integrate inteligente pe care le demonstrăm sunt, de fapt, una dintre opțiunile pentru cloud. Și opțiunea din film: o persoană a trecut odată pe lângă cameră și a fost deja intrată în sistem ... Va fi. Cu timpul, cu o creștere puterea de calcul, dar va fi.

Acum, pentru o identificare în flux, cu o calitate garantată, aveți nevoie de cel puțin opt nuclee de computer: aceasta este pentru a digitaliza imaginea și a compara rapid cu baza de date. Astăzi este posibil din punct de vedere tehnic, dar imposibil din punct de vedere comercial - un cost atât de mare pur și simplu nu este proporțional. Cu toate acestea, cu o creștere a capacităților, vom ajunge la concluzia că vor crea în continuare o bază unificată de bioidentificare ",- răspunde Alexander Abramov, directorul departamentului de centre multimedia și situaționale al companiei Technoserv.

Identificarea ca serviciu Cloud Morpho

Adoptarea serviciilor Cloud ca soluție convenabilă și sigură este evidențiată de prima implementare a unui sistem automatizat de identificare biometrică pentru aplicarea legii guvernamentale într-un nor comercial care s-a încheiat în septembrie 2016 cu obiective: MorphoTrak, o filială a Safran Identity & Security și Departamentul de Poliție Albuquerque a implementat cu succes MorphoBIS în Cloud MorphoCloud. Polițiștii au observat deja o creștere semnificativă a vitezei de procesare, precum și posibilitatea de a recunoaște amprentele de o calitate mult mai proastă.

Serviciul dezvoltat de MorphoTrak) se bazează pe Guvernul Microsoft Azure și include mai multe mecanisme de identificare biometrice: biometrie de amprentă, biometrie a feței și irisului. În plus, este posibilă recunoașterea tatuajelor, vocii, serviciilor (VSaaS).

Securitatea cibernetică a sistemului este parțial garantată prin găzduirea serviciilor de informare a justiției penale (CJIS) pe serverul de justiție penală al guvernului și parțial prin experiența de securitate combinată a lui Morpho și Microsoft.

"Am conceput soluția noastră pentru a ajuta forțele de ordine să economisească timp și să crească eficiența. Desigur, securitatea este un element cheie. Am dorit ca soluția cloud să respecte politicile de securitate stricte ale CJIS și a găsit Microsoft drept partenerul ideal pentru a asigura un control penal strâns și date de securitate națională, în mediul distribuit geografic al centrelor de date. " spune Frank Barrett, directorul serviciilor Cloud la MorphoTrak, LLC.

Drept urmare, Morpho Cloud este un exemplu de excepție. managementul identității externalizate, care poate asigura eficiența și rentabilitatea îmbunătățirilor în sistemele de securitate aplicate legii. Identificarea ca serviciu oferă beneficii care nu sunt disponibile pentru majoritatea instituțiilor. De exemplu, recuperarea în caz de catastrofe geo-distribuită nu este de obicei posibilă din punct de vedere al costului ridicat al proiectului, iar îmbunătățirea securității în acest fel este posibilă doar datorită scării Microsoft Azure și Morpho Cloud.

Autentificare biometrică pe dispozitive mobile

Autentificare cu amprentă digitală pe mobil

Cercetare efectuată de Biometrics Research Group, Inc. dedicat analizei și prognozei dezvoltării pieței de autentificare biometrică a dispozitivelor mobile. Studiul este sponsorizat de producătorii de frunte ai pieței biometrice. Cognitec, VoicePIN și Recunoaștere aplicată.

Piața biometriei mobile în număr

Potrivit studiului, volumul segmentului de biometrie mobilă este estimat la 9 miliarde de dolari până în 2018 și 45 de miliarde de dolari până în 2020 în întreaga lume. Mai mult, utilizarea caracteristicilor biometrice pentru autentificare va fi folosită nu numai pentru deblocarea dispozitivelor mobile, ci și pentru organizarea autentificării cu mai mulți factori și confirmarea instantanee a plăților electronice.

Dezvoltarea segmentului de piață pentru biometrie mobile este asociată cu utilizarea activă a smartphone-urilor cu senzori preinstalati. Se observă că până la sfârșitul anului 2015, cel puțin 650 de milioane de oameni vor folosi dispozitive mobile cu biometrie. Se estimează că numărul utilizatorilor de telefonie mobilă cu senzori biometrici va crește cu 20,1% pe an, iar până în 2020 va fi de cel puțin 2 miliarde de persoane.

Materialul proiectului special „Keyless”

Proiectul special fără cheie este un acumulator de informații despre sistemele de control al accesului, accesul convergent și personalizarea cardurilor

Rezumat.

Articolul oferă parametrii biometrici de bază. Sunt luate în considerare metodele de identificare care sunt utilizate pe scară largă în Rusia. Identificarea biometrică poate rezolva problema combinării tuturor parolelor utilizatorilor existente la una și aplicarea ei peste tot. Procesul de extragere a proprietăților de amprentă începe cu o evaluare a calității imaginii: se calculează orientarea canelurilor, care în fiecare pixel reflectă direcția canelurii. Recunoașterea feței este cea mai acceptabilă metodă de identificare biometrică din societate. Identificarea persoanei de către iris constă în obținerea unei imagini pe care este localizat irisul și se întocmește codul său. Ca două caracteristici principale ale oricărui sistem biometric, pot fi utilizate erori de primul și al doilea tip. Identificarea bazată pe modelul irisului este una dintre cele mai fiabile metode biometrice. Metoda non-contact de obținere a datelor indică ușurința de utilizare și o posibilă implementare în diferite domenii.

Cuvinte cheie: parametri biometrici, identificare personală, amprente digitale, recunoașterea feței, iris, identificare biometrică, algoritm, baze de date, metode biometrice, parolă

10.7256/2306-4196.2013.2.8300

Data trimiterii la editor:

24-05-2013

Data revizuirii:

25-05-2013

Data publicării:

1-4-2013

Rezumat.

Articolul prezintă principalii parametri biometrici. Autorul examinează metodele de identificare care sunt utilizate pe scară largă în Rusia. Identificarea biometrică ajută la rezolvarea problemei de unificare a tuturor parolelor utilizatorilor existente la una și la aplicarea ei pe toate planșele. Procesul de extragere a funcțiilor de amprentă începe cu o evaluare a calității imaginii este calculată caneluri de orientare, care fiecare pixel reprezintă direcția canelurilor. Detecția feței este cea mai acceptabilă metodă de identificare biometrică în societate. Identificarea irisului constă în achiziția imaginii cu localizarea unui iris și apoi formarea unui cod al irisului. Ca două caracteristici principale ale oricărui sistem biometric este posibilă utilizarea erorilor de tip I și de tip II. Identificarea bazată pe modelul irisului ochiului este una dintre cele mai fiabile metode biometrice. Metoda fără contact de obținere a datelor în acest caz sugerează simplitatea utilizării acestei metode în diferite domenii.

Cuvinte cheie:

Identificare biometrică, iris, recunoașterea feței, amprente digitale, identificare personală, biometrie, algoritm, bază de date, metode biometrice, parolă

introducere

Oamenii din societatea modernă au tot mai mult nevoie de securitatea personală și de siguranța acțiunilor lor. Pentru fiecare dintre noi, autorizarea fiabilă devine un atribut necesar al vieții de zi cu zi: utilizarea pe scară largă a cardurilor bancare, a serviciilor de e-mail, a diferitelor tranzacții și utilizarea serviciilor - toate acestea necesită identificarea unei persoane. Deja astăzi suntem nevoiți să introducem zeci de parole, să avem un jeton sau alt marker de identificare cu noi. Într-o astfel de situație, se ridică brusc întrebarea: „Este posibil să reducem toate parolele existente la una și să le aplicăm peste tot, fără teama furtului sau a înlocuirii?”

Parametri biometrici

Identificarea biometrică poate rezolva această problemă. Recunoașterea unei persoane prin date biometrice este o metodă automatizată de identificare bazată pe fiziologice (sunt caracteristici fizice și sunt măsurate la anumite puncte în timp) și comportamentale (reprezintă o secvență de acțiuni și apar pe o perioadă de timp). Tabelul 1 prezintă principalele.

Tabelul 1

Parametri biometrici

|

De multe ori aplicat |

Rar folosit |

||

|

fiziologic |

comportamentale |

fiziologic |

comportamentale |

|

1. Amprentele |

1. Semnătura |

1. Retina |

1. cheie scris de mână |

|

2. Mersul |

|||

|

3. Iris |

3. Forma urechilor |

||

|

4. Geometria mâinilor |

|||

|

5. Reflectarea pielii |

|||

|

6. Termogramă |

|||

Să locuim pe trei comune în Rusia.

amprentele digitale

Amprentele (Fig. 1 a) sunt mici caneluri pe suprafața interioară a palmei și piciorului unei persoane. Examenul criminalistic se bazează pe presupunerea că nu există două amprente identice care aparțin unor persoane diferite.

Pentru a compara amprentele digitale, experții folosesc multe detalii ale modelelor papilare care au următoarele caracteristici: capătul canelurii, bifurcația canelurii, o canelură independentă, un lac, o ramură, o cruce și altele. Metodele de comparare automată funcționează într-un mod similar. Procesul de extragere a proprietăților de amprentă începe cu o evaluare a calității imaginii: se calculează orientarea canelurilor, care în fiecare pixel reflectă direcția canelurii. Apoi, există o segmentare a canelurilor și localizarea pieselor cu recunoaștere ulterioară.

Geometria feței

Sarcina recunoașterii feței merge mână în mână cu o persoană încă din vremuri imemoriale. Un pașaport echipat cu o fotografie a devenit documentul omniprezent și principal care dovedește identitatea unei persoane. Aceasta este cea mai acceptabilă metodă de identificare biometrică în societate. Ușurătatea înregistrării acestei funcții biometrice a făcut posibilă compilarea bazelor de date mari: fotografii în agențiile de aplicare a legii, camere de supraveghere video, rețele sociale etc.

Sursa imaginii poate fi: digitalizarea documentelor; camere de supraveghere; imagini tridimensionale; imagini infraroșii.

Fața este localizată pe imaginea rezultată (Fig. 1 b), apoi se aplică una dintre cele două metode: aspectul feței și geometria feței. Preferată este o metodă bazată pe analiza geometriei feței, a cărei istorie de recunoaștere are o istorie de treizeci de ani.

iris

Irisul este partea colorată a ochiului dintre scleră și pupilă. Este, ca și amprentele, o trăsătură fenotipică a unei persoane și se dezvoltă în primele luni de sarcină.

Ideea identificării unei persoane prin irisul ochiului a fost propusă de oftalmologi încă din 1936. Ulterior, ideea a fost reflectată în unele filme. De exemplu, în 1984, un film cu James Bond, Never Say Never, a fost filmat. Abia în 1994 a apărut primul algoritm automat de recunoaștere a irisului, dezvoltat de matematicianul John Daugman. Algoritmul a fost brevetat și încă se află la baza sistemelor de recunoaștere a irisului.

Unul dintre probleme este un dispozitiv pentru captarea unei imagini a ochiului, care va fi ușor de utilizat și invizibil. Într-adevăr, în același timp, ar trebui să citească modelul irisului, indiferent de condițiile de iluminare. Există mai multe abordări. Primul se bazează pe căutarea feței și a ochilor, apoi cealaltă cameră cu obiectiv de mărire primește o imagine de înaltă calitate a irisului. Cel de-al doilea necesită ca ochiul uman să fie în interiorul unei anumite zone de observare a unei camere.

Pe imaginea obținută, irisul este localizat și codul său este compilat (Fig. 1 c). Daugman a folosit un filtru Gabor bidimensional. În plus, o mască este creată în cazul în care imaginea este zgomotoasă (acoperirea genelor și a pleoapelor), care este suprapusă codului sursă al irisului. Pentru identificare, se calculează distanța Hamming (diferența de biți între două tipare de iris), care va fi cea mai mică pentru irisele identice.

|

|

|

|

Figura 1. Exemple de parametri biometrici |

||

Caracteristici statistice

Ca două caracteristici principale ale oricărui sistem biometric, pot fi utilizate erori de primul și al doilea tip. În domeniul biometriei, cele mai bine stabilite concepte sunt FAR (False Acceptance Rate) și FRR (False Rejection Rate). FAR caracterizează probabilitatea unei false coincidențe a caracteristicilor biometrice ale două persoane. FRR - probabilitatea de a refuza accesul la o persoană autorizată.

Tabelul 2 prezintă media pentru diferite sisteme biometrice

Tabelul 2

Caracteristicile sistemelor biometrice

Trebuie menționat că acești indicatori variază în funcție de bazele de date biometrice utilizate și algoritmii folosiți, dar raportul lor calitativ rămâne aproximativ același. Analizând aceste date, putem concluziona că identificarea bazată pe modelul irisului este una dintre cele mai fiabile metode biometrice. O modalitate fără contact de obținere a datelor indică o ușurință de utilizare și o posibilă implementare în diferite domenii.

Știința modernă nu stă nemișcată. Din ce în ce mai des, este necesară o protecție de înaltă calitate pentru dispozitive, astfel încât cineva care deține în mod accidental să nu poată profita din plin de informații. În plus, metodele de protecție a informațiilor împotriva utilizării nu numai în viața de zi cu zi.

Pe lângă introducerea parolelor în formă digitală, sunt utilizate și sisteme de securitate biometrice mai individualizate.

Ce este asta

Anterior, un astfel de sistem era folosit doar în cazuri limitate, pentru a proteja cele mai importante obiecte strategice.

Apoi, după 11 septembrie 2011, ei au ajuns la concluzia că astfel de acces și acces pot fi aplicate nu numai în aceste zone, ci și în alte zone.

Astfel, tehnicile de identificare umană au devenit indispensabile într-o serie de metode de combatere a fraudei și a terorismului, precum și în domenii precum:

Sisteme de acces biometric la tehnologii de comunicații, baze de rețea și calculatoare;

Baze de date;

Controlul accesului la depozitele de informații etc.

Fiecare persoană are un set de caracteristici care nu se schimbă în timp sau cele care pot fi modificate, dar în același timp aparțin doar unei persoane specifice. În acest sens, se pot distinge următorii parametri ai sistemelor biometrice care sunt utilizate în aceste tehnologii:

Static - amprente, fotografierea auriculelor, scanarea retinei și altele.

În viitor, tehnologiile biometrice vor înlocui metodele convenționale pentru autentificarea unei persoane cu pașaport, deoarece cipurile, cardurile și inovațiile similare în tehnologiile științifice vor fi introduse nu numai în acest document, ci și în altele.

O mică digresiune despre metodele de recunoaștere a personalității:

- identificare - unul la mulți; eșantionul este comparat cu toate disponibile pentru anumiți parametri.

- autentificare - unu la unu; eșantionul este comparat cu materialul obținut anterior. În acest caz, persoana poate fi cunoscută, datele obținute ale persoanei sunt comparate cu proba parametrului acestei persoane din baza de date;

Cum funcționează sistemele de securitate biometrice

Pentru a crea o bază pentru o anumită persoană, este necesar să se ia în considerare parametrii biologici individuali ai acesteia ca un dispozitiv special.

Sistemul amintește caracteristicile biometrice ale eșantionului rezultat (procesul de înregistrare). În acest caz, poate fi necesară realizarea mai multor probe pentru a obține o valoare de control mai exactă a parametrului. Informațiile primite de sistem sunt transformate în cod matematic.

Pe lângă crearea unui eșantion, sistemul poate solicita măsuri suplimentare pentru a combina un identificator personal (PIN sau smart card) și un eșantion biometric. Mai mult, la scanarea conformității, sistemul compară datele obținute, comparând codul matematic cu cele deja înregistrate. Dacă se potrivesc, asta înseamnă că autentificarea a avut succes.

Posibile erori

Sistemul poate genera erori, spre deosebire de recunoașterea prin parole sau chei electronice. În acest caz, se disting următoarele tipuri de emitere de informații incorecte:

Eroare de tip 1: rata de acces falsă (FAR) - o persoană poate fi confundată cu alta;

Eroare de tip 2: raport de refuz acces fals (FRR) - o persoană nu este recunoscută în sistem.

Pentru a exclude, de exemplu, erorile de la acest nivel, este necesară intersecția indicatorilor FAR și FRR. Cu toate acestea, acest lucru este imposibil, deoarece pentru aceasta ar fi necesar să se efectueze identificarea unei persoane de către ADN.

amprentele digitale

Momentan, cea mai cunoscută metodă de biometrie. După primirea pașaportului, cetățenii moderni ai Rusiei sunt supuși amprentării obligatorii pentru a le introduce într-un card personal.

Această metodă se bazează pe unicitatea degetelor și a fost folosită destul de mult timp, începând cu criminalistica (amprentarea). Prin scanarea degetelor, sistemul traduce eșantionul într-un fel de cod, care este apoi comparat cu identificatorul existent.

De regulă, algoritmii de procesare a informațiilor folosesc aranjamentul individual al anumitor puncte care conțin amprente - ramuri, sfârșitul liniei de pattern, etc. Timpul necesar pentru a transpune imaginea în cod și pentru a produce rezultatul este de obicei aproximativ 1 secundă.

Echipamentele, inclusiv software-ul pentru acesta, sunt produse în prezent într-un complex și sunt relativ ieftine.

Erorile la scanarea degetelor unei mâini (sau a ambelor mâini) apar destul de des dacă:

Sunt prezente umidități neobișnuite sau degete uscate.

Mâinile sunt tratate cu elemente chimice care fac dificilă identificarea.

Există microcrape sau zgârieturi.

Există un flux de informații mare și continuu. De exemplu, acest lucru este posibil la o întreprindere unde accesul la locul de muncă se realizează cu ajutorul unei amprente. Deoarece fluxul de oameni este semnificativ, sistemul poate eșua.

Cele mai cunoscute companii care se angajează în sisteme de recunoaștere a amprentelor digitale: Bayometric Inc., SecuGen. În Rusia lucrează la acest lucru: Sonda, BioLink, SmartLock etc.

Iris de ochi

Schema de teacă se formează la 36 de săptămâni de dezvoltare fetală, se stabilește cu două luni și nu se schimbă de-a lungul vieții. Sistemele de identificare biometrice pentru iris nu sunt doar cele mai precise, printre altele, din această serie, dar și unul dintre cele mai scumpe.

Avantajul metodei este că scanarea, adică captarea unei imagini, poate apărea atât la o distanță de 10 cm, cât și la o distanță de 10 metri.

La fixarea imaginii, datele despre locația anumitor puncte de pe irisul ochiului sunt transmise unui computer, care oferă apoi informații despre posibilitatea admiterii. Viteza de procesare a informațiilor despre irisul uman este de aproximativ 500 ms.

În prezent, acest sistem de recunoaștere pe piața biometrică nu ocupă cel mult 9% din numărul total al acestor metode de identificare. În același timp, cota de piață a tehnologiei de amprentă este de peste 50%.

Scanerele care vă permit să captați și să procesați irisul ochiului au un design și un software destul de complicat și, prin urmare, astfel de dispozitive au un preț ridicat. În plus, Iridian a fost inițial un monopolist în producerea sistemelor de recunoaștere umană. Apoi, alte companii mari au început să intre pe piață, care erau deja angajate în producția de componente ale diferitelor dispozitive.

Astfel, în acest moment în Rusia există următoarele companii care formează sisteme de recunoaștere umană de către irisul ochiului: AOptix, SRI International. Cu toate acestea, aceste firme nu furnizează indicatori pentru numărul de erori de primul și al doilea tip, prin urmare, nu este un fapt faptul că sistemul nu este protejat de falsuri.

Geometria feței

Există sisteme biometrice de securitate asociate recunoașterii faciale în modurile 2D și 3D. În general, se crede că trăsăturile faciale ale fiecărei persoane sunt unice și nu se schimbă de-a lungul vieții. Caracteristici precum distanțele dintre anumite puncte, formă etc. rămân neschimbate.

Modul 2D este un mod static de identificare. La fixarea imaginii, este necesar ca persoana să nu se miște. Fundalul, prezența unei mustațe, barba, lumină strălucitoare și alți factori care împiedică sistemul să recunoască o față sunt, de asemenea, importante. Aceasta înseamnă că, cu orice inexactități, rezultatul va fi incorect.

În prezent, această metodă nu este deosebit de populară datorită preciziei sale scăzute și este utilizată doar în biometria multimodală (încrucișată), care este o combinație de metode pentru recunoașterea unei persoane prin față și voce în același timp. Sistemele de securitate biometrice pot include alte module - pentru ADN, amprente și altele. În plus, metoda secțiunii transversale nu necesită contact cu o persoană care trebuie identificată, ceea ce permite persoanelor să fie recunoscute prin fotografie și voce înregistrate pe dispozitivele tehnice.

Metoda 3D are parametri de intrare complet diferiți, deci nu o puteți compara cu tehnologia 2D. La înregistrarea unei imagini, se folosește o față în dinamică. Sistemul, fixând fiecare imagine, creează un model 3D cu care sunt comparate datele obținute.

În acest caz, se utilizează o grilă specială, care este proiectată pe fața persoanei. Sistemele de securitate biometrice, realizând mai multe cadre pe secundă, procesează imaginea cu software-ul inclus în ele. La prima etapă a creării imaginii, software-ul aruncă imaginile necorespunzătoare în care fața este slab vizibilă sau sunt prezente obiecte secundare.

Apoi programul determină și ignoră excesul de articole (ochelari, coafură etc.). Caracteristicile antropometrice ale feței sunt evidențiate și amintite, generând un cod unic care este înregistrat într-un depozit de date special. Timpul de captare a imaginii este de aproximativ 2 secunde.

Cu toate acestea, în ciuda avantajului metodei 3D față de metoda 2D, orice interferență semnificativă pe față sau modificări ale expresiilor faciale degradează fiabilitatea statistică a acestei tehnologii.

Astăzi, tehnologiile de recunoaștere a feței biometrice sunt utilizate împreună cu cele mai cunoscute metode descrise mai sus, reprezentând aproximativ 20% din întreaga piață a tehnologiei biometrice.

Companii angajate în dezvoltarea și implementarea tehnologiei de identificare facială: Geometrix, Inc., Bioscrypt, Cognitec Systems GmbH. În Rusia, la această problemă lucrează următoarele companii: Artec Group, Vocord (metoda 2D) și alți producători mai mici.

Venele palmei

În urmă cu aproximativ 10-15 ani, a venit o nouă tehnologie de identificare biometrică - recunoașterea venelor de mână. Acest lucru a devenit posibil datorită faptului că hemoglobina din sânge absoarbe intens radiațiile infraroșii.

O cameră IR specială fotografiază palma mâinii, în urma căreia apare o rețea de vene pe imagine. Această imagine este procesată de software, iar rezultatul este afișat.

Locația venelor pe braț este comparabilă cu caracteristicile irisului - liniile și structura lor nu se schimbă cu timpul. Fiabilitatea acestei metode poate fi, de asemenea, corelată cu rezultatele obținute prin identificarea folosind irisul.

Nu este necesar să contactați cititorul pentru a surprinde imaginea, cu toate acestea, utilizarea acestei metode reale necesită îndeplinirea anumitor condiții, în baza cărora rezultatul va fi cel mai exact: este imposibil de obținut dacă, de exemplu, faceți o fotografie cu mâna dvs. în stradă. De asemenea, camera nu poate fi iluminată în timpul scanării. Rezultatul final va fi inexact dacă există boli legate de vârstă.

Distribuția metodei pe piață este de aproximativ 5%, cu toate acestea, arată un mare interes din partea companiilor mari care au dezvoltat deja tehnologii biometrice: TDSi, Veid Pte. Ltd., Hitachi VeinID.

retina

Scanarea modelului capilarelor pe suprafața retinei este considerată cea mai fiabilă metodă de identificare. Combină cele mai bune caracteristici ale tehnologiilor biometrice pentru recunoașterea unei persoane de către iris și venele mâinii.

Singurul moment în care metoda poate da rezultate inexacte este cataracta. Practic, retina are o structură nemodificată de-a lungul vieții.

Dezavantajul acestui sistem este că retina este scanată atunci când persoana nu se mișcă. Tehnologia, complexă în aplicarea sa, oferă o lungă perioadă de timp pentru procesarea rezultatelor.

Datorită costului ridicat, sistemul biometric nu este răspândit, însă oferă cele mai precise rezultate din toate metodele de scanare a caracteristicilor umane oferite pe piață.

mâini

Anterior, o metodă populară de identificare prin geometrie manuală devine din ce în ce mai puțin aplicabilă, deoarece dă cele mai scăzute rezultate în comparație cu alte metode. Când fotografierea degetelor este scanată, lungimea lor, relația dintre noduri și alți parametri individuali sunt determinate.

Forma urechii

Experții spun că toate metodele de identificare existente nu sunt la fel de exacte ca recunoașterea unei persoane. Cu toate acestea, există o modalitate de a determina o persoană prin ADN, dar în acest caz există un contact strâns cu oamenii, de aceea este considerată neetică.

Cercetătorul Mark Nixon din Marea Britanie susține că metodele de acest nivel sunt sistemele biometrice de generație următoare, dând cele mai precise rezultate. Spre deosebire de retină, iris sau degete, pe baza cărora parametrii străini care fac identificarea mai probabilă să apară, acest lucru nu se întâmplă pe urechi. Formată în copilărie, urechea crește doar, fără a se schimba în punctele sale principale.

Inventatorul a numit metoda de identificare a unei persoane de către organul audierii „conversia imaginii prin radiații”. Această tehnologie prevede captarea de imagini de raze de diferite culori, care se traduce apoi în cod matematic.

Cu toate acestea, potrivit savantului, metoda lui are și aspecte negative. De exemplu, obținerea unei imagini clare poate fi prevenită prin păr care acoperă urechile, unghiul ales greșit și alte inexactități.

Tehnologia de scanare a urechilor nu înlocuiește o metodă de identificare atât de cunoscută și familiară ca amprentele, dar poate fi utilizată împreună cu aceasta.

Se crede că acest lucru va crește fiabilitatea recunoașterii oamenilor. Este deosebit de importantă combinarea diferitelor metode (multimodale) în capturarea infractorilor, consideră omul de știință. În urma experimentelor și cercetărilor, ei speră să creeze un software care va fi folosit în instanță pentru a identifica în mod unic autorii dintr-o imagine.

Vocea umană

Identificarea poate fi realizată atât local, cât și de la distanță, folosind tehnologia de recunoaștere vocală.

Când vorbim, de exemplu, prin telefon, sistemul compară acest parametru cu cele disponibile în baza de date și găsește probe similare în procente. Coincidența deplină înseamnă că identitatea este stabilită, adică identificarea prin voce a avut loc.

Pentru a accesa ceva într-un mod tradițional, este necesar să răspundeți la anumite întrebări care asigură securitatea. Acesta este un cod digital, numele fetiței mamei și alte parole de text.

Cercetările moderne în acest domeniu arată că aceste informații sunt destul de ușor de pus în practică, astfel încât se pot utiliza metode de identificare precum biometria vocală. În același timp, nu cunoașterea codurilor este supusă verificării, ci personalitatea unei persoane.

Pentru a face acest lucru, clientul trebuie să spună o parolă sau să înceapă să vorbească. Sistemul recunoaște vocea apelantului și verifică dacă persoana aparține acelei persoane - indiferent dacă el este cel care pretinde că este.

Sistemele biometrice de protecție a informațiilor de acest tip nu necesită echipamente scumpe, acesta este avantajul lor. În plus, pentru a efectua o scanare vocală, sistemul nu trebuie să aibă cunoștințe speciale, deoarece dispozitivul produce în mod independent un rezultat al tipului „adevărat - fals”.

scris de mână

Identificarea unei persoane după modul de scriere a scrisorilor are loc în aproape orice domeniu al vieții unde este necesară punerea unei semnături. Acest lucru se întâmplă, de exemplu, într-o bancă, când un specialist compară eșantionul generat la deschiderea unui cont cu semnăturile aplicate la următoarea vizită.

Precizia acestei metode nu este ridicată, deoarece identificarea nu are loc cu ajutorul unui cod matematic, ca în cele anterioare, ci cu o comparație simplă. Există un nivel ridicat de percepție subiectivă. În plus, scrierea de mână se schimbă foarte mult odată cu vârsta, ceea ce adesea îngreunează recunoașterea.

În acest caz, este mai bine să folosiți sisteme automate care vă vor permite să determinați nu numai potrivirile vizibile, ci și alte caracteristici distinctive ale ortografiei cuvintelor, cum ar fi panta, distanța dintre puncte și alte caracteristici caracteristice.

Mikhailov Alexey Alekseevici

Șef de divizie, Centrul de cercetare PKU „Protecția” Ministerului Afacerilor Interne al Rusiei, locotenent colonel de poliție,

Koloskov Alexey Anatolievici

Cercetător senior, Centrul de cercetare PKU „Protecția” Ministerului Afacerilor Interne al Rusiei, locotenent colonel,

Dronov Yuri Ivanovici

Cercetător senior, Centrul de cercetare PKU „Protecție”, Ministerul Afacerilor Interne al Rusiei

INTRAREA

În prezent, există o dezvoltare rapidă a sistemelor de control și acces biometric (denumite în continuare biometrie) atât în \u200b\u200bstrăinătate cât și în Rusia. Într-adevăr, utilizarea biometriei în scopuri de securitate este extrem de atractivă. Orice cheie, tabletă - TouchMemory, card proxy sau alt identificator de material pot fi furate, duplicate și astfel puteți avea acces la obiectul de protecție.

Un cod PIN digital (introdus de o persoană cu ajutorul tastaturii) poate fi fixat folosind o cameră video banală, iar apoi există posibilitatea de a șantaja o persoană sau a amenința un impact fizic asupra acesteia pentru a obține valoarea codului. Este rar ca unul dintre cititori, fie din propria experiență, fie din experiența cunoscuților săi, să nu fi întâlnit o astfel de metodă de fraudă. Există chiar și un termen care denotă această metodă de retragere a banilor câștigați în mod onest de la cetățeni - skimming (degresat - cremă degresată).

Este imposibil să furi sau să obții un identificator biometric prin șantaj, ceea ce îl face foarte atractiv în viitor pentru securitate și acces. Este adevărat, poți încerca să creezi un imitator al unei trăsături biologice a unei persoane, dar aici sistemul biometric ar trebui să se manifeste pe deplin și să respingă falsul.

Problema „ocolirii” sistemelor biometrice este o temă mare și separată, iar în cadrul acestui articol nu vom atinge, iar crearea unui imitator al unei trăsături biologice umane nu este o sarcină ușoară.

Este deosebit de îmbucurător să observăm dezvoltarea activă a acestei zone de echipamente de securitate în Rusia. De exemplu, „Societatea rusă pentru promovarea dezvoltării tehnologiilor, sistemelor și comunicațiilor biometrice” există din 2002.

Există, de asemenea, un comitet tehnic pentru standardizarea TC 098 „Biometrie și biomonitorizare”, care funcționează destul de rodnic (au fost emise peste 30 de GOST-uri, vezi: http://www.rusbiometrics.com/), dar noi, ca utilizatori, suntem cei mai interesați de GOST R ISO / IEC19795-1-2007 „Identificare automată. Identificarea biometrică. Testele de performanță și rapoartele de testare în biometrie. Partea 1. Principii și structură. "

TERMENI ȘI DEFINIȚII

Pentru a înțelege despre ce scriu ei în documentele normative, este necesar să se definească termeni și definiții. Cel mai adesea, după principiul lor fizic, ei scriu despre același lucru, dar îl numesc complet diferit. Deci, despre cei mai importanți parametri în biometrie:

VERIFICARE (verificare) este un proces în care un eșantion trimis de utilizator este comparat cu un șablon înregistrat în baza de date (GOST R ISO / IEC19795-1-2007). Este important aici ca un eșantion să fie comparat cu un șablon (comparație unu la unu cu un șablon biometric), astfel încât orice sistem biometric va avea indicatori mai buni de verificare în comparație cu identificarea.

IDENTIFICAREA (identificarea) este procesul prin care se efectuează o căutare în baza de date de înregistrare și se furnizează o listă de candidați care conțin de la zero la unul sau mai mulți identificatori (GOST R ISO / IEC19795-1-2007). Este esențial aici că un eșantion este comparat cu mai multe tipare (comparație unu-la-mulți), iar eroarea sistemului crește de mai multe ori. Identificarea devine cel mai critic parametru pentru sistemele biometrice bazate pe recunoașterea caracteristicilor caracteristice ale feței unei persoane. Pentru o mașină, fețele oamenilor sunt aproape identice.

FAR (False Acceptance Rate) - probabilitatea de toleranță neautorizată (eroare de primul tip), exprimată ca procent din numărul de toleranțe de către sistemul de persoane neautorizate (adică verificare). Parametrii probabili sunt exprimați fie în valori absolute (10-5), pentru parametrul FAR înseamnă că o persoană din 100 mii va fi neautorizată, acest procent va fi (0,001%).

VLD - probabilitate de falsă toleranță (FAR), (GOST R ISO / IEC19795-1-2007).

FRR (rata de respingere falsă) - probabilitatea de detenție falsă (o greșeală de al doilea tip), exprimată ca procent din numărul de refuzuri de admitere de către sistemul de persoane autorizate (adică verificare).

VLND - probabilitatea de depășire falsă (FRR), (GOST R ISO / IEC19795-1-2007).

FMR (False Match Rate) - probabilitatea unei false coincidențe a parametrilor. Undeva l-am citit deja, consultați FAR, dar în acest caz, un exemplu este comparat cu multe șabloane stocate în baza de date, adică. identificarea are loc.

VLAN - probabilitatea de falsă coincidență (FMR), (GOST R ISO / IEC19795-1-2007).

FNMR (False Non-Match Rate) - probabilitatea nepotrivirii false a parametrilor, în acest caz, un eșantion este comparat cu multe șabloane stocate în baza de date, adică. identificarea are loc.

VLNS - probabilitatea nepotrivirii false (FNMR), (GOST R ISO / IEC19795-1-2007).

Parametrii (ca și ceilalți enumerați mai sus) sunt interconectați (Fig. 1). Modificând pragul FAR și FRR - „sensibilitatea” sistemului biometric, le schimbăm simultan, alegând raportul dorit. Într-adevăr, este posibil să se stabilească un sistem biometric astfel încât să fie mai probabil să sari utilizatorii înregistrați, dar va trece și utilizatorii neînregistrați cu o probabilitate ridicată. Prin urmare, acești parametri trebuie indicați simultan pentru sistemul biometric.

Fig. 1. Diagrame FAR și FRR

Dacă este specificat un singur parametru, atunci, ca utilizator, ar trebui să fiți avertizați, deoarece în acest fel este foarte ușor să supraestimați parametrii în comparație cu un concurent. Exagerand, putem spune că cel mai mic coeficient FAR va fi un sistem care nu funcționează, cu siguranță că nu va permite nimănui neautorizat.

Un parametru mai mult sau mai puțin obiectiv al unui sistem biometric este coeficientul EER.

Coeficientul EER (rata de eroare egală) este coeficientul la care ambele erori (eroare de recepție și eroare de respingere) sunt echivalente. Cu cât EER este mai mic, cu atât este mai mare precizia sistemului biometric.

Un grafic similar este construit pentru parametrii FMR și FNMR (Fig. 2). Vă rugăm să rețineți că acest grafic ar trebui să fie întotdeauna legat de dimensiunea bazei de date (de obicei numerele sunt selectate în pași de 100, 1000, 10000 tipare etc.).

Fig. 2. Graficele FMR și FNMR

COO - determinarea de eroare a compromisului curbei (Eng. DET - curba de detecție a erorilor de detecție; curba DET). O curbă de performanță modificată, ale cărei axe sunt probabilitățile de eroare (fals pozitiv pe axa X și fals negativ pe axa Y) (GOST R ISO / IEC19795-1-2007).

Curba COO (DET) este utilizată pentru a trasa probabilitățile de erori de comparație (VLNS (FNMR) versus VLS (FMR)), probabilități de eroare (VLND (FRR) versus VLD (FAR)) (Fig. 3-4) și probabilități de identificare pe un set deschis (VLOI în funcție de VLPI), (GOST R ISO / IEC19795-1-2007).

Fig. 3. Programul DET

Fig. 4. Exemplu de curbe KOO (GOST R ISO / IEC19795-1-2007)

Graficele care prezintă performanța sistemelor biometrice sunt destul de numeroase, uneori se pare că scopul lor este de a confunda un utilizator gullible. Există, de asemenea, curbele PX ale caracteristicii de funcționare (ROC - curba caracteristică de funcționare a receptorului) (Fig. 5-6) și, desigur, înțelegeți că acestea sunt departe de ultimele curbe și dependențe care există în biometrie, dar de dragul clarității nu ne vom lăsa pe ele.

Fig. 5. Un exemplu de set de curbe PX (GOST R ISO / IEC19795-1-2007)

Fig. 6. Exemplu curba ROC

Curbele PX (ROC) sunt independente de prag, ceea ce permite compararea caracteristicilor operaționale ale diferitelor sisteme biometrice utilizate în condiții similare sau a unui sistem biometric unic utilizat în condiții de mediu diferite.