Максим Афанасьев

Начиная с 1997 года компания Kerio Technologies разрабатывает и выпускает уникальные программные решения в области компьютерной безопасности для защиты внутренних сетей компаний от атак извне и создает системы для совместной работы и электронных коммуникаций. Продукты от Kerio Technologies ориентированы на средний и малый бизнес, но с успехом могут использоваться и в крупных компаниях. Стоит отметить, что программное обеспечение разрабатывается с учетом мировых тенденций в области защиты информации, а сама компания является новатором в этой области.

Прототипом программного комплекса Kerio Control, о котором пойдет речь в этой статье, был программный шлюз Winroute Pro, первая версия которого была выпущена в 1997 году. Программное обеспечение Winroute Pro представляло собой усовершенствованный прокси-сервер, предназначенный для обеспечения доступа локальных компьютеров в Интернет через один внешний интернет-канал. Этот продукт практически сразу приобрел популярность и довольно быстро стал конкурентом одного из самых распространенных на тот момент прокси-серверов WinGate. Уже тогда продукты компании Kerio отличались понятным интерфейсом и удобной настройкой, а также, что немаловажно, надежностью и безопасностью. С тех пор Kerio Winroute постоянно модернизировался, в него было добавлено множество полезных функций и возможностей. В начале своего пути он назывался Winroute Pro, затем название было изменено на Winroute Firewall, а начиная с 7-й версии продукт получил свое нынешнее название - Kerio Control.

Компания Kerio достаточно быстро осознала возможности виртуализации и встала на путь максимальной интеграции с виртуальными средами, которые сегодня активно развиваются благодаря появлению многоядерных процессоров и существенному прогрессу в области ИT. Все новые продукты Kerio теперь выпускаются для сред виртуализации VMware и Hyper-V, что позволяет разворачивать это программное обеспечение на любых платформах и переносить продукт без необходимости его переустановки на новую аппаратную платформу. Кроме того, такой подход предлагает сетевым администраторам компаний возможность более широкого выбора при построении сетевой инфраструктуры. Первоначально продукты Kerio поставлялись в виде приложения Windows, но после появления версии для систем виртуализации компания решила полностью абстрагироваться от операционной системы и более не выпускать Kerio Control как отдельное приложение. Начиная с 8-й версии Kerio Control поставляется только в трех вариантах: Software Appliance, VMware Virtual Appliance и Hyper-V Virtual Appliance. Во всех вариантах применяется модернизированная операционная система Linux на базе Debian (используется SMP-версия с урезанным функционалом), которая не требует дополнительной длительной настойки и обслуживания. Вариант Software Appliance межсетевого экрана представлен в виде ISO-образа размером чуть более 250 Мбайт и легко устанавливается на выделенном оборудовании, не требуя при этом установки операционной системы. Вариант VMware Virtual Appliance поставляется в виде пакетов OVF и VMX для среды VMware, а Hyper-V Virtual Appliance предназначен для систем виртуализации от Microsoft, при этом все они представляют собой уже развернутую систему с настраиваемыми параметрами. Как заявляет разработчик, OVF-версия этого программного обеспечения, в принципе, может быть установлена и на другие системы виртуализации. Подобный подход позволяет более гибко подходить к реализации сети компании и отказаться от применения аппаратных решений, которые зачастую не могут быть модернизированы в аппаратной части, так как это требует существенных затрат, либо их возможности жестко ограничены.

Рассмотрим основные возможности программного обеспечения Kerio Control, а также ряд нововведений, отсутствовавших в предыдущих версиях. Напомним, что впервые 8-я версия Kerio Control была выпущена в марте этого года. На момент написания статьи помимо небольшого обновления компания Kerio выпустила в июне обновление Kerio Control 8.1, которое также привнесло некоторые дополнительные функциональные возможности.

Установка Kerio Control может производиться как с помощью Software Appliance, то есть развертывания системы с отдельного ISO-образа, так и посредством инициализации виртуальный машины на сервере виртуализации. Последний способ предполагает несколько путей установки, среди которых - возможность автоматической загрузки последней версии Kerio Control с сайта производителя через Vmware VA Marketplace. При установке с ISO-образа все шаги по развертыванию Kerio Control заключаются в ответах администратора на несколько простых вопросов мастера установочного процесса. Инициализация виртуальной машины Kerio Control позволяет пропустить основной этап установки, а администратору требуется только задать первоначальные параметры виртуальной машины: количество процессоров, объем оперативной памяти, количество сетевых адаптеров и размер дисковой подсистемы. В базовой версии виртуальная машина Kerio Control имеет самые минимальные параметры, однако для выполнения дальнейшего администрирования необходим как минимум один сетевой адаптер указанный в свойствах машины.

После установки системы тем или иным способом и успешной инициализации Kerio Control пользователю будет доступна базовая настройка сетевой конфигурации через консоль управления (рис. 1). По умолчанию сетевые адаптеры, подключенные к Kerio Control, пытаются получить IP-адреса с помощью DHCP. Если получение IP-адресов прошло успешно, администратор может подключиться к Kerio Control через локальную сеть, введя отображенный в консоли управления IP-адрес. Базовая консоль управления позволяет настроить сетевые настройки адаптеров, сбросить Kerio Control на базовые параметры, перегрузить или выключить Kerio Control. Стоит отметить, что при необходимости возможен выход в полноценную командную оболочку bash операционной системы путем нажатия сочетания клавиш Alt + F2-F3. Для входа в систему потребуется ввести логин root и пароль администратора, заданный при установке Kerio Control. Дополнительная отладочная информация может быть вызвана посредством нажатия сочетания клавиш Alt + F4-F5. Дальнейшая настройка параметров происходит через вебконсоль администрирования по шифрованному каналу SSL.

Рис. 1. Консоль управления

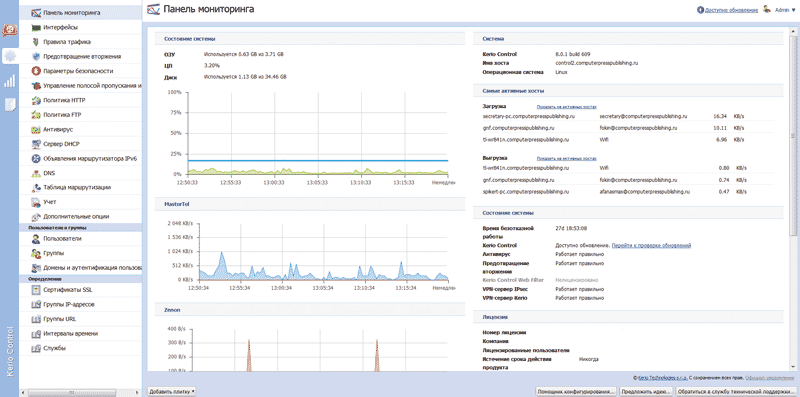

Все параметры можно установить посредством панели управления, которая работает через защищенный вебинтерфейс (рис. 2). Работа с таким интерфейсом осуществляется через защищенный протокол HTTPS/SSL. Консоль администрирования позволяет управлять всеми настройками межсетевого экрана. По сравнению с предыдущими версиями, основанными на 7-й версии Kerio Control, дизайн этой панели управления претерпел существенные изменения. Так, первая страница панели управления имеет плиточный настраиваемый интерфейс («Панель мониторинга»), в который можно добавлять или удалять необходимые элементы для быстрой диагностики состояния Kerio Control. Это очень удобно, поскольку администратор сразу видит загрузку каналов связи, активность пользователей, состояние системы, VPN-подключения и т.д.

Рис. 2. Панель управления

В обновленную версию Kerio Control 8.1 добавлены следующие опции: сохранение конфигурации и настроек в облачном сервисе Samepage.io в автоматическом режиме, мониторинг параметров посредством протокола SNMP, возможность использования инструментов отладки Ping, Traceroute, DNS Lookup, Whois от имени шлюза Kerio Control в вебинтерфейсе администрирования. Кроме того, теперь Kerio Control поддерживает регулярные выражения для URL-адресов, автоматическое поднятие VPN-туннелей, защиту от перебора паролей и более расширенные возможности по анализу пакетов. Необходимо также отметить, что в последней версии Kerio Control Software Appliance добавлена поддержка большего количества RAID-контроллеров, что позволит расширить возможности по развертыванию этой системы на отдельных аппаратных платформах.

Веб-интерфейс управления Kerio Control имеет не только административную панель, но и отдельный пользовательский интерфейс (рис. 3). Административная панель не имеет возможности чтото изменять в Kerio Control, но позволяет отслеживать статистику пользователей или пользователя в течение различных промежутков времени. Статистика предоставляет данные о посещаемых ресурсах, объеме переданных данных и прочей информации. Если пользователь имеет административный аккаунт в системе Kerio Control, он может получать статистические данные и о других пользователях системы через эту панель управления. Точная и продуманная статистика помогает администратору выяснить предпочтения пользователей при работе в Интернете, находить критические элементы и проблемы. Панель формирует подробную гистограмму использования трафика для каждого пользователя в сети. Администратор может выбрать период, за который он хочет отследить использование трафика: два часа, день, неделя и месяц. Кроме того, Kerio Control показывает статистику фактического использования трафика по его типам: HTTP, FTP, электронная почта, потоковые мультимедийные протоколы, обмен данными напрямую между компьютерами или прокси.

Рис. 3. Панель пользователя

Для современной компании, филиалы которой могут быть расположены по всему миру, защищенное подключение к корпоративной сети является необходимым условием, поскольку сегодня активно развит аутсорсинг. С помощью Kerio Control установка виртуальной частной сети практически не требует усилий. Сервер и клиенты VPN являются составляющей частью возможностей Kerio Control по безопасному удаленному доступу к корпоративной сети. Использование виртуальной сети Kerio VPN позволяет пользователям удаленно подключаться к любым ресурсам корпоративной сети и работать с сетью организации, как будто это их собственная локальная сеть. Встроенный в продукт Kerio Control сервер VPN позволяет организовать VPN-сети по двум различным сценариям: «сервер - сервер» и «клиент - сервер» (используется Kerio VPN Client для Windows, Mac и Linux). Режим «сервер - сервер» применяется компаниями, которые желают подключить по защищенному каналу удаленный офис для совместного использования общих ресурсов. Данный сценарий требует наличия Kerio Control на каждой из соединяющихся сторон для установки защищенного канала через открытую сеть Интернет. Режим «клиент - сервер» позволяет удаленному пользователю безопасно подключить к корпоративной сети ноутбук или домашний компьютер. Как известно многим системным администраторам, протоколы VPN и NAT (трансляция сетевых адресов) не всегда поддерживают совместную работу. Решение Kerio VPN создано с целью надежной работы через NAT и даже через ряд шлюзов NAT. Kerio VPN применяет стандартные алгоритмы шифрования SSL для управления каналом (TCP) и Blowfish при передаче данных (UDP), а также поддерживает IPSec.

Шлюз Kerio Control имеет встроенную защиту от вирусов, которая обеспечивается путем проверки как входящего, так и исходящего трафика. Если ранее в Kerio Control применялся встроенный антивирус от компании McAfee, то в последних версиях используется антивирус фирмы Sophos. Администратор может устанавливать правила проверки для трафика по различным протоколам: SMTP и POP3, WEB (HTTP) и пересылку файлов (FTP). Встроенный в брандмауэр антивирус, установленный на шлюзе, обеспечивает полную защиту проходящего через шлюз трафика. Поскольку интегрированный антивирус может получать обновления с новыми базами вирусов в реальном времени, это значительно повышает уровень безопасности сети, наряду с применением антивирусных программ на каждом компьютере локальной сети. Антивирус проверяет входящие и исходящие сообщения, а также все вложения. При обнаружении вируса во вложении удаляется всё вложение, а к письму добавляется уведомление. Кроме того, Kerio Control проверяет весь сетевой трафик, включая HTML-страницы, на встроенные вирусы. На вирусы также проверяются файлы, загруженные через HTTP, и файлы, переданные по FTP-протоколу. Кроме того, следует отметить, что для организаций и таких учреждений, как, например, школы, которые не хотят, чтобы их сотрудники и клиенты посещали определенные страницы, Kerio Control со встроенным фильтром Kerio Control Web Filter (поставляется как опция за дополнительную плату) предоставляет дополнительные возможности по блокированию страниц в Интернете.

Kerio Control позволяет администраторам не только создавать общую стратегию использования трафика, но и устанавливать и применять ограничения для каждого пользователя. Перед тем как получить доступ в Интернет, каждый пользователь должен авторизоваться в Kerio Control. Учетные записи пользователей хранятся в отдельной внутренней базе данных пользователей либо берутся из корпоративной базы Microsoft Active Directory или Apple Open Directory. Возможно параллельное использование как локальной, так и доменной баз пользователей. В случае использования интеграции с Microsoft Active Directory авторизация клиентов может происходить прозрачно для пользователей домена за счет NTLM-аутентификации. Являясь частью Windows 2008/2012 Server, Active Directory позволяет администраторам централизованно управлять учетными записями пользователей и данными о сетевых ресурсах. Active Directory обеспечивает доступ к информации о пользователях с одного компьютера. Поддержка Active Directory/Open Directory открывает Kerio Control доступ к базе данных пользователей в режиме реального времени и позволяет устанавливать пользователя в локальной сети без сохранения пароля. Таким образом, не нужно синхронизировать пароли для каждого пользователя. Все изменения в Microsoft Active Directory/Open Directory автоматически отражаются и в Kerio Control.

Администратор может установить различные ограничения на права доступа для каждого пользователя. Действие этих правил можно задать для определенных промежутков времени и установить различные ограничения на использование трафика. Когда предел достигнут, Kerio Control отправляет по электронной почте предупреждение пользователю и администратору либо администратор блокирует этого пользователя до конца дня либо месяца.

В заключение стоит отметить, что Kerio Control является весьма популярным продуктом среди системных администраторов благодаря его неоспоримым преимуществам, которые он имеет по сравнению, например, с аналогичными решениями, входящими в стандартный пакет операционных систем на базе Linux (к примеру, iptables). Быстрая настройка, широкие возможности и высокая степень защиты - всё это делает данный программный продукт привлекательным для небольших компаний.

Приступим к настройке безопасности нашего UTM шлюза на платформе Kerio Control 7.4.1

Первым делом перейдем к настройке IDS/IPS системы и установим график обновлений 1 час вместо дефолтных 24 часов. Обновление совсем не «грузит» с-му, но значительно повышает шансы отловить зловреда.

Теперь установим действия, для Высокой серьезности «Записать в журнал и удалить», для Средней «Записать в журнал и удалить», для Низкой «Записать в журнал»:

Такие настройки могут существенно повлиять на «нормальную» работу «проблемных» ПК, что собственно нам и предстоит услышать через Help Desk и увидеть в Журнале Security:

Что ж, теперь переходим к разделу «Параметры безопасности» и разрешим доступ к локальной сети по MAC адрксу только перечисленным компьютерам, для этого заранее подготовим список MAC адресов, которые используються в организации.

При добавлении в сеть нового устройста, будем добавлять его МАС, это неудобно и поэтому логично поручить это службе Help Desk. Но в таком случае, им придется выделить административные права к UTM, что недопустимо т.к. рушит любую безопасность 🙂

Когда-нибудь Kerio применит RBAC в своих продуктах, а пока для гостей организации мы выделим гостевую сеть и фильтровать по МАС там не будем.

Переходим к подразделу «Разное» и увеличиваем ограничение подключений на один хост до 6000. Это может быть необходимо для всяческих приложений вроде клиент-банков и т.п.

Также убедимся что модуль антиспуфинга включен, и события записываются в журнал:

Перейдем к разделу «Политика HTTP» и первым делом включим «Remove advertisement and banners» , а для возможности отладки включим журналирование этого правила.

Теперь мы учтя возможности слива информации через соц.сети запретим их использование, для этого создадим новое правило «Social», выберем действие «Отказать», введем текст «Согласно политике информационной безопасности использование социальных сетей запрещено. » , но так как в нашем случае это не запрет, а скорее рекомендация, включим возможность для пользователей разблокировать это правило.

В качкестве URL мы не будем перечислять всяческие http://vk.com и https://facebook.com , а укажем URL, оцененный системой рейтингов Kerio Control Web Filter (и конечно же будем фильтровать в т.ч. https).

Правило у нас будет действовать для всех пользователей, в любое время, а события будут записываться в Журнал.

В реальных условиях, чаще всего бывает так что для всех пользователей создается запрещающее правило на рабочее время за исключением обеда (т.е. утром, в обед и после работы любимы вконтактик работать будет).

А для группы VIP (в которую могут входить руководители, топы и прочие привелигированные сотрудники) в любое время доступ будет запрещен, но с возможностью разблокировки.

Я оставлю без комментариев такое решение Заказчика, просто покажу как это выглядит:

Аналогичным образом можно очень гибко управлять всем Интернеит трафиком, ведь Kerio Web Filter чудо как хорош.

Запрещенные слова я не использую, оставляю настройки по-умолчанию, зато в настройках Kerio Control Web Filter разрешу пользователям сообщать о предполагаемых ошибках, ведь все системы по-своему несовершенны, и подтверждение тому блокировка Хабра «из коробки»:

Что касается фильтрации FTP, пользователи его практически не используют, поэтому я включу лишь два стандартных правила и свои писать не стану до появления инцидентов:

Перейдем к настройкам Антивируса . Первым делом установим график обновления в один час, т.к. практика говорит о том, что сигнатуры обновляются чаще 8 часов.

Т.к. защищать электронную почту на уровне шлюза мне представляеться не слишком хорошей идеей, сканирование SMTP и POP3 я отключу, также я отключу FTP т.к. практика говорит о том, что этот протокол используется чаще администраторами, а пользователи о нем уже успешно забыли.

А на вкладке «Сканирование эл. почты» я на всякий случай разрешу передачу вложений, даже если они каким-либо образом были приняты за вредоносные.

Конечно, в вопросе безопасности мониторинг важнейшее условие, поэтому настроим Kerio Star в соответствии с потребностями.

С целью снижения административной нагрузки, настроим исключения для некоторого трафика и для VIP сотрудников, к трафику которых не должны иметь доступы даже администраторы системы:

В подразделе «Доступ к системе» разрешим пользователям доступ к собственной статистике, и более того, будем автоматически отправлять им эту самую статистику еженедельно.

Для некоторого ответственного лица (в данном случае этим лицом выступаю я) имеется возможность доступа и получения ежедневных отчетов о деятельности всех сотрудников.

Также для администратора системы имеется возможность получения оповещений о таких системных событиях:

Конечно, для нормальной работы всех этих функций Kerio Control должен иметь настроенный SMTP relay , а в профиле каждого пользователя должен быть указан валидный email.

В Дополнительных опциях, в подразделе «Ограничитель P2P» можно заблокировать торреты, которые наверняка вредны в корпоративной сети.

При этом пользователь будет уведомлен по email (администратор также может быть уведомлен по email) и заблокирован на 20 мин.

UPD Существует возможность отключать Java, ActiveX и т.п. как для отдельных пользователей, так и для всей организации:

Ну и конечно же регулярно просматривать все журналы, как этот процесс сделать удобным я расскажу в следующий раз.

Об изучении продуктов компании Kerio Technologies, которая выпускает различные защитные программные решения, для малого и среднего бизнеса. Согласно официальному сайту компании, ее продукцией пользуются более 60 000 компаний по всему миру.

Специалисты SEC Consult обнаружили множество уязвимостей в Kerio Control, UTM-решении компании, которое объединяет в себе функции брандмауэра, маршрутизатора, IDS/IPS, шлюзового антивируса, VPN и так далее. Исследователи описали два сценария атак, которые позволяют злоумышленнику не только перехватить контроль над Kerio Control, но и над корпоративной сетью, которую продукт должен защищать. Хотя разработчики уже выпустили исправления для большей части обнаруженных багов, исследователи отмечают, что реализовать один из сценариев атак по-прежнему возможно.

По словам исследователей, решения Kerio Control уязвимы в силу небезопасного использования PHP функции unserialize, а также из-за использования старой версии PHP (5.2.13), в которой ранее уже были обнаружены серьезные проблемы. Также эксперты обнаружили ряд уязвимых PHP-скриптов, которые позволяют осуществить XSS и CSRF атаки и обход защиты ASLR. Кроме того, по словам SEC Consult, веб-сервер работает с root-привилегиями и не имеет защиты от брутфорс-атак и нарушения целостности информации в памяти.

Схема первого сценария атаки

Первый описанный экспертами сценарий атаки подразумевает эксплуатацию сразу нескольких уязвимостей. Атакующему понадобится применить социальную инженерию и заманить жертву на вредоносный сайт, на котором будет размещен скрипт, позволяющий выяснить внутренний IP-адрес Kerio Control. Затем злоумышленник должен эксплуатировать баг CSRF. Если же жертва не залогинена в панели управления Kerio Control, атакующий может применить обычный брутфорс для подбора учетных данных. Для этого понадобится уязвимость XSS, которая позволит обойти защиту SOP. После этого можно переходить к обходу ASLR и воспользоваться старым багом в PHP (CVE-2014-3515), чтобы запустить шелл с root-правами. По сути, после этого атакующий получает полный доступ к сети организации. Видеоролик ниже демонстрирует атаку в действии.

Второй сценарий атаки включает в себя эксплуатацию RCE-уязвимости , которая связана с функцией обновления Kerio Control и была обнаружена более года назад одним из сотрудников SEC Consult. Эксперты предлагают использовать этот баг, допускающий удаленное исполнение произвольного кода, в сочетании с XSS-уязвимостью, которая позволяет расширить функциональность атаки.

Специалистов Kerio Technologies уведомили о проблемах еще в конце августа 2016 года. На данный момент компания выпустила Kerio Control 9.1.3 , где большинство уязвимостей устранены. Однако компания решила оставить веб-серверу root-привилегии, а также без исправления пока остается RCE-баг, связанный с функцией обновления.

Многие используют межсетевой экран Kerio Control. Он обладает широчайшим функционалом, надежностью и простотой в использование. Сегодня поговорим о том как настроить правила управления полосой пропуская. Проще говоря попробуем ограничить скорость доступа в интернет пользователям и группам.

Как в Kerio Control ограничить скорость интернета для пользователей и групп

И так приступим заходим в панель администрирования Kerio Control. Слева ищем пункт Управление полосой пропускания. Для начала укажем скорость подключения к интернету. Снизу в поле Полоса пропускания для связи с Интернет кликаем изменить и вводим скорость для скачивания и загрузки. Эти данные нужны для корректной работы самого Kerio Control.

Теперь добавляем новое правило жмем добавить и вводим имя.

Далее В поле Трафик нужно указать для кого будет действовать данное ограничение. Вариантом очень много но нас интересую конкретные группы и пользователи, по этому кликаем на пункт Пользователи и группы. В открывшемся окне выбираем необходимых пользователей или группу. Можно сразу выбрать и группу и пользователей.

Теперь настроить ограничение по скорости на скачивание. Указываем сколько нужно резервировать для этих групп и пользователей от общей скорости и непосредственно ограничение. Тоже самое указываем и для пункта загрузить.

Интерфейс и доступное время оставляем по умолчанию, применяем данное правило.

Добрый день уважаемые читатели и гости блога сайт, в любой организации всегда находятся люди, кто не хочет работать и кто использует корпоративные ресурсы не по назначению, приведу простой пример у вас есть небольшой офис, скажем так сотрудников 50 и интернет канал с пропускной способностью 20 мегабит и месячным лимитом трафика в 50 гб, для обычного использования интернета и построения бизнес работы офису этого хватает, но бывают такие люди, кто может захотеть скачать себе фильм на вечер или новый альбом музыки, и чаще всего они используют для этого террент трекеры, давайте я покажу как в Kerio Control 8, можно запретить p2p трафик и поставить ежедневный лимит для сотрудника по трафику.

Блокируем p2p трафик в Kerio Control 8

И так у вас есть построенная локальная сеть в которой появился злостный качальщик, думаю вы его выявите сразу из логов статистики, отфильтруете по столбцам. По мимо выговора, который последует со стороны руководства, вы как системный администратор должны предотвратить дальнейшие попытки скачать контент через p2p трафик.

У вас два варианта:

- Включить полную блокировку p2p трафика

- Установить дневной лимит на каждого пользователя

Начнем с блокировки пирингового трафика, переходим в фильтр содержимого и создаем новое правило. Нажимаем добавить и выбираем "Приложения и категории web-содержимого"

Находите раздел загрузки и отмечаете галкой пиринговая сеть.

В действии правила ставите удалить.

По идее для полной блокировки p2p трафика, достаточно созданного правила, но я вам еще советую выставлять квоты пользователям, если у вас есть лимит у интернета, чтобы приучить их использовать его исключительно по рабочим вопросам. Для этого перейдите на вкладку пользователи и в свойствах любого на вкладке "Квота" укажите дневной лимит в мегабайтах.